Et helt nyt, virkelig farlig kryptokurrency-minearbejdervirus er faktisk blevet fundet af beskyttelsesforskere. den malware, hedder WebClientService.exe kan forurene målofrene ved hjælp af en række forskellige midler. Essensen bag WebClientService.exe minearbejderen er at anvende cryptocurrency minearbejderopgaver på ofrenes computersystemer for at få Monero-tokens til målpris. The end result of this miner is the elevated electricity bills as well as if you leave it for longer amount of times WebClientService.exe might even damage your computers parts.

WebClientService.exe: distributionssystemer Metoder

Det WebClientService.exe malware anvender to fremtrædende metoder, der bruges til at forurene mål for computersystemer:

- Payload Levering gennem Prior Infektioner. If an older WebClientService.exe malware is deployed on the target systems it can immediately update itself or download and install a more recent variation. Dette er muligt ved hjælp af den integrerede opdateringskommando, der får frigivelsen. Dette gøres ved at knytte til en bestemt foruddefineret hacker-kontrolleret server, der giver malware-koden. Den downloadede og installerede infektion får navnet på en Windows-løsning samt placeres i “%systemet% temp” Beliggenhed. Vigtige huse og også kørende systemordningsfiler transformeres for at tillade en konsistent og stille infektion.

- Software sårbarhed udnytter. The most current version of the WebClientService.exe malware have been discovered to be brought on by the some ventures, bredt forstået for at blive brugt i ransomware-strejkerne. Infektionerne er færdig ved at målrette åbne tjenester ved hjælp af TCP port. Strejkerne er automatiseret af en hacker-kontrolleret struktur, som ser op hvis porten er åben. Hvis denne betingelse er opfyldt, vil den scanne tjenesten såvel som hente oplysninger om den, bestående af enhver version og også konfigurationsoplysninger. Udnyttelse og populære brugernavn samt adgangskodemix kan muligvis udføres. Når brugen er modregnet mod den sårbare kode, frigives minearbejderen ud over bagdøren. Dette vil helt sikkert præsentere en dobbelt infektion.

Bortset fra disse teknikker kan der også anvendes forskellige andre tilgange. Gruvearbejdere kan spredes ved phishing-e-mails, der sendes i bulk på en SPAM-lignende måde og også afhænger af socialtekniske tricks for at pusle ofrene til at tro, at de faktisk har modtaget en besked fra en ægte tjeneste eller virksomhed. Infektionsdataene kan enten være direkte tilsluttet eller indsat i kropsindholdet i multimedieindhold eller weblink til meddelelser.

De kriminelle kan ligeledes oprette skadelige destinationssider, der kan udgive sig for sælgers download og installation af websider, softwareprogrammer downloader portaler og andre ofte tilgængelige placeringer. Når de bruger lignende tilsyneladende domænenavne som legit adresser og også sikkerhedscertificeringer, kan kunderne tvinges ret til at samarbejde med dem. I mange tilfælde blot at åbne dem kan aktivere minearbejder infektion.

En anden strategi ville bestemt være at bruge transportfirmaer, der kan spredes ved hjælp af disse metoder eller via netværk, der deler deling af dokumenter, BitTorrent er en af de mest populære dem. Det bruges ofte til at sprede både legitim softwareprogram såvel som dokumenter og piratindhold. To af de mest populære transportfirmaer er følgende:

Forskellige andre metoder, som de dårlige fyre kan tænke på, inkluderer brug af webbrowser-kaprere - skadelige plugins, der er gjort egnede til de mest foretrukne internet-browsere. De offentliggøres til de relevante opbevaringssteder med falske kundeudtalelser samt programmererkvalifikationer. I mange tilfælde beskrivelserne kan bestå af screenshots, videoer såvel som sofistikerede resume, der lover fremragende attributforbedringer og ydeevneoptimeringer. Ikke desto mindre ændres vanerne hos de påvirkede internetbrowsere ved opsætning- enkeltpersoner vil opdage, at de vil blive omdirigeret til en hacker-kontrolleret destinationsside, og deres indstillinger kan blive ændret – standard startside, søgemaskine på internettet og også nye faner side.

WebClientService.exe: Analyse

The WebClientService.exe malware is a traditional situation of a cryptocurrency miner which relying on its configuration can trigger a wide array of unsafe activities. Hovedformålet er at gøre komplekse matematiske opgaver, der vil drage fordel af de tilgængelige systemkilder: CPU, GPU, hukommelse samt plads på harddisken. Metoden de fungerer, er ved at binde sig til en unik server kaldet minedrift swimmingpool, hvor den opfordrede til koden er downloadet. Så hurtigt som blandt opgaverne bliver downloadet det vil blive påbegyndt på en gang, talrige eksempler kan køre på, så snart. Når en forudsat job er udført yderligere en vil helt sikkert blive hentet på sin plads, og også løkken fortsætter indtil computeren systemet er slukket, infektionen elimineres eller en tilsvarende begivenhed finder sted. Cryptocurrency vil blive tildelt de kriminelle controllere (hacking gruppe eller en ensom hacker) direkte til deres tegnebøger.

En farlig egenskab ved denne gruppe af malware er, at eksemplerne ligner denne kan tage alle system ressourcer og næsten gøre målet computersystem ubrugelig indtil truslen er blevet totalt elimineret. De fleste af dem omfatter en sammenhængende installation, der gør dem virkelig svært at slippe af med. Disse kommandoer vil foretage justeringer af opstartsmuligheder, configuration data and Windows Registry values that will make the WebClientService.exe malware beginning instantly once the computer system is powered on. Adgang til nyttiggørelse menuer og valgmuligheder kan blive blokeret som gør mange manuelle eliminering oversigter næsten meningsløse.

Denne vis infektion vil helt sikkert sætte en Windows-løsning for sig selv, overholde den gennemførte sikkerhedsanalyse ther overholde aktiviteter rent faktisk er blevet observeret:

. I løbet af minearbejder procedurer den tilhørende malware kan tilslutte op til allerede kører Windows-tjenester samt tredjepart oprettet applikationer. Ved at gøre dette systemadministratorer kan ikke opdage, at kilden masser kommer fra en særskilt procedure.

| Navn | WebClientService.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove WebClientService.exe |

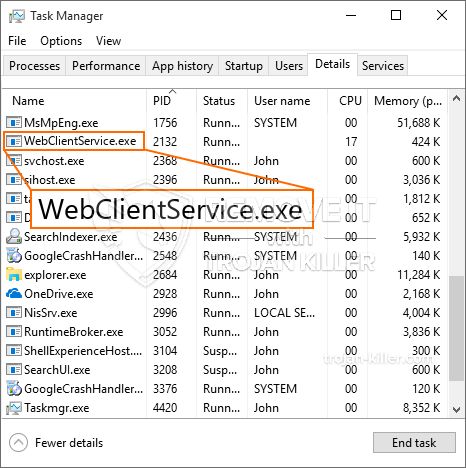

id =”82020″ align =”aligncenter” width =”600″] WebClientService.exe

WebClientService.exe

Disse slags malware-infektioner er særligt effektive til at udføre sofistikerede kommandoer, hvis de er konfigureret. De er baseret på en modulær ramme tillader de kriminelle controllere til at styre alle slags farlige vaner. Et af de foretrukne eksempler er modifikationen af Windows-registreringsdatabasen – alterations strings connected by the os can create significant performance disturbances and also the inability to accessibility Windows solutions. Relying on the scope of changes it can additionally make the computer system entirely pointless. On the various other hand control of Registry values coming from any third-party set up applications can sabotage them. Nogle applikationer frigør muligvis ikke helt, mens andre pludselig kan stoppe med at arbejde.

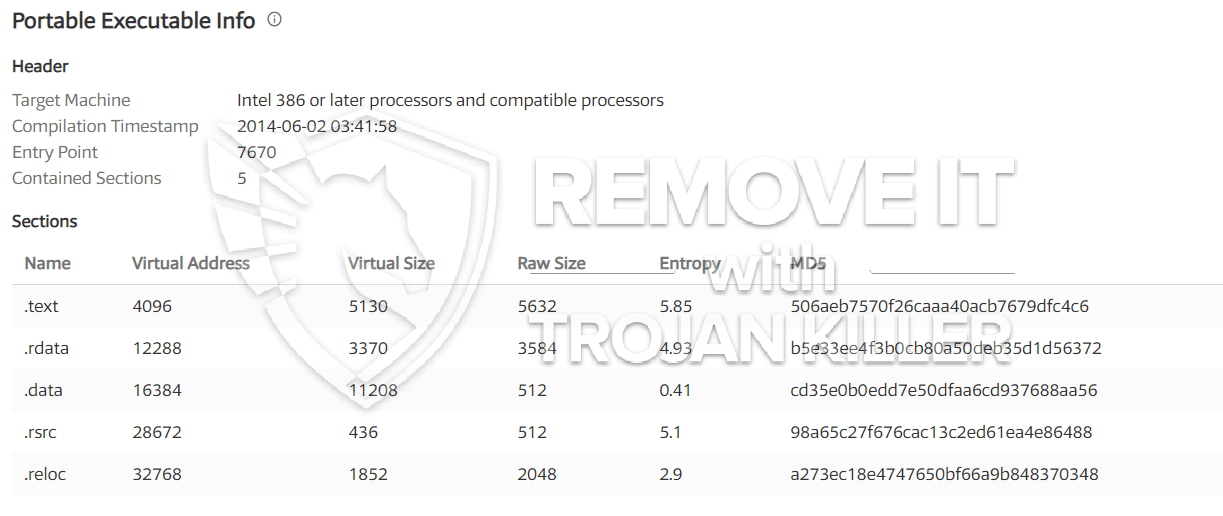

This particular miner in its current variation is focused on mining the Monero cryptocurrency having a changed version of XMRig CPU mining engine. If the campaigns verify effective after that future variations of the WebClientService.exe can be released in the future. Da de malware gør brug af software program susceptabilities forurene mål værter, det kan være en del af en farlig co-infektion med ransomware og også trojanske heste.

Elimination of WebClientService.exe is strongly recommended, because you run the risk of not only a big power bill if it is working on your COMPUTER, however the miner might additionally carry out various other undesirable activities on it and also even damage your COMPUTER permanently.

WebClientService.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove WebClientService.exe

TRIN 5. WebClientService.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove WebClientService.exe

Hvordan undgår din pc fra at blive inficeret med “WebClientService.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “WebClientService.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “WebClientService.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “WebClientService.exe”.