Et helt nyt, meget usikker kryptokurrency-minearbejder er faktisk blevet set af beskyttelsesforskere. den malware, hedder Srvany.exe kan inficere ofre mål at gøre brug af et udvalg af måder. The main idea behind the Srvany.exe miner is to employ cryptocurrency miner activities on the computers of targets in order to obtain Monero symbols at targets expense. The end result of this miner is the raised electricity expenses as well as if you leave it for longer amount of times Srvany.exe may even damage your computer systems elements.

Srvany.exe: distributionssystemer Metoder

Det Srvany.exe malware udnytter 2 foretrukne fremgangsmåder, der anvendes til at kontaminere computersystemmål:

- Payload Levering via Prior Infektioner. If an older Srvany.exe malware is released on the victim systems it can instantly update itself or download a more recent variation. Dette er muligt gennem den integrerede opgraderingskommando, der får lanceringen. Dette gøres ved at linke til en bestemt foruddefineret hacker-kontrollerede server, som giver malware kode. Den downloadede infektion vil helt sikkert erhverve navnet på en Windows service og også være placeret i “%systemet% temp” placere. Livsvigtige bygninger og konfigurationsfiler til operativsystemet transformeres for at muliggøre en nådeløs og stille infektion.

- Software Application sårbarhed udnytter. The most current variation of the Srvany.exe malware have actually been discovered to be caused by the some ventures, populært forstået for at blive brugt i ransomware-angreb. Infektionerne er færdig ved at målrette åbne løsninger gennem TCP port. Strejkerne er automatiseret af en hacker-kontrolleret struktur, som søger efter hvis porten er åben. Hvis denne betingelse er opfyldt, vil den scanne løsningen og hente oplysninger om den, herunder enhver form for versionen og arrangement information. Ventures og også fremtrædende brugernavn samt kodeordkombinationer kan muligvis udføres. Når udnyttelsen udløses mod den sårbare kode, minearbejder vil blive indsat sammen med bagdøren. Dette vil danne en dobbelt infektion.

Bortset fra disse tilgange kan andre metoder også anvendes. Gruvearbejdere kan spredes ved phishing-e-mails, der sendes i bulk på en SPAM-lignende måde, samt afhænge af sociale design-tricks for at forvirre de syge lige til at tro, at de har fået en besked fra en ægte løsning eller virksomhed. Infektionsfilerne kan enten direkte vedhæftes eller placeres i kropsmaterialet i multimedieindhold eller weblink til meddelelser.

Skurkerne kan på samme måde fremstille ondsindede destinationssider, der kan udgive sig for sælgeres download og installation af sider, softwareprogrammer downloader websteder og også andre områder, der regelmæssigt har adgang til. Når de bruger lignende tilsyneladende domæne til legitime adresser såvel som sikkerheds- og sikkerhedscertifikater, overtales kunderne muligvis lige til at engagere sig med dem. Undertiden blot åbne dem kan udløse minearbejder infektion.

En anden fremgangsmåde ville være at anvende nyttelastbærere, der kan spredes ved hjælp af disse teknikker eller ved hjælp af datadelingsnetværk, BitTorrent er blot en af en af de mest populære dem. Det bruges ofte til at sprede både legitim softwareapplikation og dokumenter og også piratindhold. To af en af de mest foretrukne trækholdere er følgende:

Andre metoder, der kan tages i betragtning af de forkerte, inkluderer brug af internetbrowser-kaprere - skadelige plugins, der er gjort kompatible med en af de mest foretrukne internetbrowsere. De indsendes til de relevante opbevaringssteder med falske brugeranmeldelser og også udvikleroplysninger. I de fleste tilfælde beskrivelserne kan omfatte skærmbilleder, videoer og indviklede beskrivelser, der lover fantastiske funktioner og effektivitetsoptimeringer. Imidlertid vil opførslen af de påvirkede internetbrowsere bestemt ændre sig ved installationen- enkeltpersoner vil opdage, at de vil blive omdirigeret til en hacker-kontrolleret touchdown-side, og deres opsætninger kan også ændres – standard startside, online søgemaskine og også nye faneblade.

Srvany.exe: Analyse

The Srvany.exe malware is a classic case of a cryptocurrency miner which depending on its arrangement can trigger a wide variety of harmful actions. Its primary objective is to execute intricate mathematical tasks that will capitalize on the offered system sources: CPU, GPU, hukommelse og harddisk plads. The means they work is by linking to a special web server called mining swimming pool from where the needed code is downloaded. Så snart en af opgaverne er hentet det vil helt sikkert blive startet på en gang, flere forekomster kan udføres ved når. When an offered task is completed an additional one will be downloaded and install in its area and also the loophole will certainly continue up until the computer system is powered off, infektionen fået fjernet eller en anden tilsvarende begivenhed finder sted. Cryptocurrency vil helt sikkert blive kompenseret for de kriminelle controllere (hacking gruppe eller en enkelt hacker) direkte til deres pengepung.

A harmful quality of this category of malware is that examples similar to this one can take all system sources and also practically make the victim computer system unusable until the risk has been entirely removed. A lot of them feature a relentless setup that makes them actually hard to eliminate. Disse kommandoer vil helt sikkert gøre ændringer også alternative, setup documents as well as Windows Registry values that will make the Srvany.exe malware begin instantly as soon as the computer is powered on. Accessibility to healing menus and also options might be obstructed which makes many hands-on elimination overviews almost ineffective.

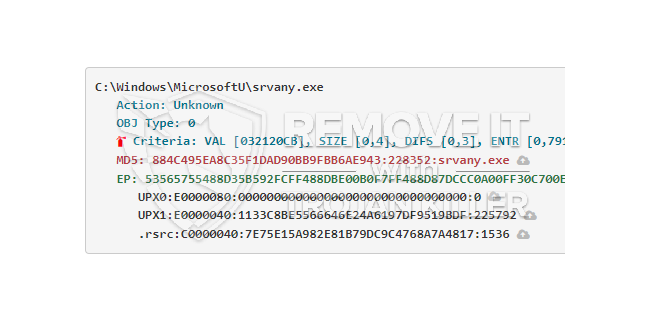

Denne specifikke infektion vil konfigurationshåndtering en Windows-tjeneste for sig selv, overholdelse af den udførte beskyttelsesanalyse og overholdelse af handlinger er blevet observeret:

. During the miner operations the connected malware can attach to already running Windows services as well as third-party installed applications. By doing so the system administrators might not notice that the source tons originates from a separate process.

| Navn | Srvany.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove Srvany.exe |

These type of malware infections are especially effective at carrying out innovative commands if set up so. De er baseret på en modulær ramme, der giver de kriminelle controllere til at styre alle slags farlige handlinger. One of the prominent examples is the alteration of the Windows Registry – adjustments strings connected by the os can trigger severe performance disruptions and the failure to accessibility Windows solutions. Depending upon the extent of changes it can also make the computer completely unusable. På den anden side kan justering af registreringsværdier, der kommer fra enhver form for tredjeparts installerede applikationer, underminere dem. Some applications may fail to release completely while others can suddenly quit working.

This particular miner in its current version is concentrated on extracting the Monero cryptocurrency consisting of a changed variation of XMRig CPU mining engine. If the campaigns confirm effective after that future variations of the Srvany.exe can be released in the future. Da malware gør brug af software program sårbarheder til at inficere target værter, det kan være en del af en farlig co-infektion med ransomware og også trojanske heste.

Elimination of Srvany.exe is highly recommended, because you take the chance of not only a huge electrical energy costs if it is running on your COMPUTER, but the miner might additionally execute other undesirable tasks on it and even harm your PC permanently.

Srvany.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove Srvany.exe

TRIN 5. Srvany.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove Srvany.exe

Hvordan undgår din pc fra at blive inficeret med “Srvany.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Srvany.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Srvany.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Srvany.exe”.