Et helt nyt, virkelig farligt cryptocurrency minearbejder infektion rent faktisk er blevet fundet af forskere beskyttelse. den malware, hedder Mtxlegih.exe kan forurene ofre target anvender et udvalg af metoder. Essensen bag Mtxlegih.exe minearbejder er at ansætte cryptocurrency minearbejder opgaver på computerne af ofre for at få Monero poletter på mål regning. The result of this miner is the elevated power costs as well as if you leave it for longer time periods Mtxlegih.exe may also damage your computer systems elements.

Mtxlegih.exe: distributionssystemer Metoder

Det Mtxlegih.exe malware udnytter 2 foretrukne teknikker, som anvendes til at forurene edb-system mål:

- Payload Levering hjælp Prior Infektioner. If an older Mtxlegih.exe malware is deployed on the victim systems it can instantly upgrade itself or download a more recent variation. Dette er muligt via det integrerede opdatering kommando, som får lanceringen. Dette gøres ved at linke til en bestemt foruddefineret hacker-kontrollerede webserver, der giver malware kode. Den downloadede infektion vil få navnet på en Windows-løsning samt sættes i “%systemet% temp” Beliggenhed. Vital egenskaber og også kører systemkonfigurationsindstillinger dokumenter omdannes for at muliggøre en ubarmhjertig og også tavs infektion.

- Software Application sårbarhed udnytter. The most recent variation of the Mtxlegih.exe malware have actually been discovered to be caused by the some ventures, almindeligvis forstås til at blive anvendt i de ransomware strikes. Infektionerne er færdig ved at målrette åbne løsninger gennem TCP port. Strejkerne er automatiseret af en hacker-kontrollerede rammer, som ser op, hvis porten er åben. Hvis problemet er tilfreds det vil helt sikkert scanne løsning og også indhente oplysninger om det, herunder enhver form for versionsnumre og arrangement af data. Ventures samt foretrukne brugernavn samt password kombinationer kan gøres. Når manipulere aktiveres mod den sårbare kode for minearbejder vil blive udgivet sammen med bagdør. Dette vil give den en dobbelt infektion.

Ud over disse teknikker forskellige andre strategier kan anvendes også. Minearbejdere kan spredes ved phishing-e-mails, der sendes ud i løs vægt i en SPAM-lignende måde, og også er afhængige af sociale designmetoder for at forvirre ofrene ret til at tro, at de har fået en besked fra en reel løsning eller virksomhed. De virus filer kan være enten lige påhæftet eller indsat i kroppen materialer i multimedie webindhold eller tekstlinks.

De slyngler kan også udvikle destruktive touchdown websider, der kan udgøre leverandør hente og installere sider, software program downloade portaler samt andre ofte adgang steder. Når de anvender lignende optræder domæne til legitime adresser og også sikkerhedscertifikater enkeltpersoner kan skubbes ind i forbinde med dem. Nogle gange blot at åbne dem kan modregne minearbejder infektion.

Endnu en metode ville være at bruge nyttelast udbydere, der kan spredes ud at gøre brug af de ovennævnte tilgange eller via dokumenter deler netværk, BitTorrent er blot en af de mest foretrukne dem. Det er ofte gjort brug af at sprede både velrenommeret software og filer, og også pirat webindhold. To af de mest populære distancer udbydere er følgende:

Andre metoder, der kan tages i betragtning af overtrædelsen omfatter brug af internet-browser flykaprere -harmful plugins, der er lavet i overensstemmelse med de mest foretrukne web internet-browsere. De er indsendt til de relevante arkiver med falske brugeranmeldelser og også designer legitimationsoplysninger. I mange tilfælde resuméerne kan omfatte skærmbilleder, videoklip og udarbejde resuméer tiltalende fantastiske attribut forbedringer og effektiviseringer optimeringer. Ikke desto mindre ved installation adfærd påvirket webbrowsere vil ændre sig- brugere vil opleve, at de vil blive omdirigeret til en hacker-kontrolleret landing page samt deres indstillinger kan ændres – standard webside, online søgemaskine samt nye faner webside.

Mtxlegih.exe: Analyse

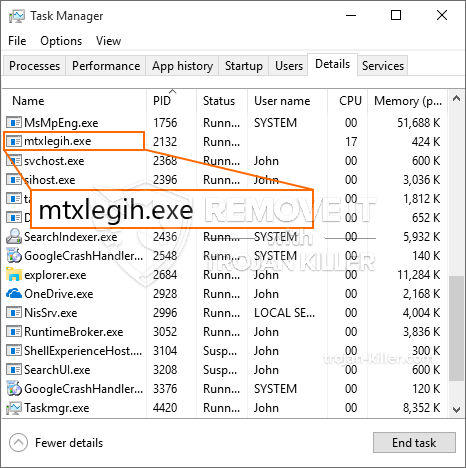

The Mtxlegih.exe malware is a timeless instance of a cryptocurrency miner which depending on its configuration can trigger a variety of dangerous actions. Dets hovedmål er at udføre indviklede matematiske opgaver, der helt sikkert vil drage fordel af de tilgængelige systemkilder: CPU, GPU, hukommelse og harddisk plads. Den metode, de arbejder, er ved at oprette forbindelse til en speciel webserver kaldet minedrift, hvorfra den nødvendige kode downloades. Så snart en af opgaverne er downloadet det vil blive startet på en gang, talrige tilfælde kan udføres på en gang. Når et givent job er færdigt, vil en yderligere blive downloadet og installeret i stedet, og sløjfen fortsætter, indtil computersystemet er slukket, infektionen fjernes, eller der forekommer en yderligere sammenlignelig lejlighed. Cryptocurrency vil blive kompenseret for de kriminelle controllere (hacking team eller en enkelt hacker) lige til deres budgetter.

Et skadeligt træk ved denne klassificering af malware er, at prøver som denne kan tage alle systemressourcer samt næsten gøre offerets computersystem meningsløst, indtil faren er fjernet fuldstændigt. Mange af dem inkluderer en ubarmhjertig rate, der gør dem virkelig udfordrende at slippe af med. Disse kommandoer vil helt sikkert gøre ændringer til at starte optioner, setup documents and also Windows Registry values that will certainly make the Mtxlegih.exe malware begin automatically when the computer system is powered on. Tilgængelighed til valg af rekreative fødevarer og også valg kan være hindret, hvilket gør masser af manuelle fjernelsesguider næsten meningsløse.

Denne særlige infektion konfigurerer en Windows-løsning for sig selv, overholdelse af den udførte beskyttelsesanalyse, hvor følgende aktiviteter faktisk er blevet observeret:

. Under minearbejderne kan den tilknyttede malware linke til aktuelt kørende Windows-tjenester og tredjeparts opsatte applikationer. Dermed observerer systemadministratorerne muligvis ikke, at ressourcepartierne kommer fra en anden procedure.

| Navn | Mtxlegih.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove Mtxlegih.exe |

These kind of malware infections are especially reliable at accomplishing advanced commands if set up so. De er baseret på en modulær ramme tillader de kriminelle controllere at orkestrere alle former for skadelige vaner. Blandt de fremtrædende eksempler er ændringen af Windows-registreringsdatabasen – adjustments strings associated by the os can create severe performance interruptions as well as the inability to access Windows services. Depending on the range of changes it can likewise make the computer completely unusable. On the other hand adjustment of Registry worths belonging to any type of third-party mounted applications can sabotage them. Some applications may stop working to release entirely while others can all of a sudden stop working.

This particular miner in its present variation is concentrated on mining the Monero cryptocurrency including a customized variation of XMRig CPU mining engine. If the projects verify effective after that future versions of the Mtxlegih.exe can be released in the future. Da malware bruger softwarefølsomhed til at inficere målværter, det kan være en del af en usikker co-infektion med ransomware samt trojanske heste.

Removal of Mtxlegih.exe is strongly recommended, considering that you run the risk of not just a huge electricity expense if it is operating on your PC, but the miner may additionally perform various other unwanted tasks on it and even harm your PC permanently.

Mtxlegih.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove Mtxlegih.exe

TRIN 5. Mtxlegih.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove Mtxlegih.exe

Hvordan undgår din pc fra at blive inficeret med “Mtxlegih.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Mtxlegih.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Mtxlegih.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Mtxlegih.exe”.