Et helt nyt, meget farlig cryptocurrency miner-infektion er blevet opdaget af sikkerheds- og sikkerhedsforskere. den malware, hedder Logs.exe kan forurene target syge anvender en række midler. Hovedideen bag Logs.exe-miner er at anvende cryptocurrency-mineraktiviteter på ofrenes computersystemer for at få Monero-tokens på bekostning af ofre. Resultatet af denne minearbejder er de forhøjede udgifter til elektrisk energi, såvel som hvis du forlader den i længere perioder, kan Logs.exe endda skade din computers komponenter.

Logs.exe: distributionssystemer Metoder

Det Logs.exe malware bruger to fremtrædende metoder, som bruges til at inficere computersystemmål:

- Payload Levering gennem Prior Infektioner. Hvis en ældre Logs.exe malware er installeret på offersystemerne, kan den automatisk opdatere sig selv eller downloade og installere en nyere variant. Dette er muligt via den indbyggede opdateringskommando, som henter udgivelsen. Dette gøres ved at tilknytte en bestemt foruddefineret hacker-styret webserver, der leverer malware-koden. Den downloadede virus vil få navnet på en Windows-tjeneste samt blive sat i “%systemet% temp” areal. Vigtige egenskaber såvel som operativsystemets opsætningsdokumenter ændres for at tillade en ubarmhjertig og tavs infektion.

- Software sårbarhed udnytter. Den seneste variant af Logs.exe malware har vist sig at være forårsaget af nogle ventures, almindeligt anerkendt for at blive brugt i ransomware-angrebene. Infektionerne er færdig ved at målrette åbne tjenester via TCP port. Overgrebene er automatiseret af en hacker-kontrolleret ramme som søger efter hvis porten er åben. Hvis dette problem er opfyldt, vil det scanne løsningen og også indhente oplysninger om det, bestående af enhver version samt opsætningsinformation. Ventures såvel som fremtrædende brugernavn og også adgangskodekombinationer kan udføres. Når brugen af er forårsaget af den tilbøjelige kode miner vil helt sikkert blive indsat sammen med bagdøren. Dette vil danne en dobbelt infektion.

Ud over disse teknikker kan forskellige andre teknikker også bruges. Minearbejdere kan spredes af phishing-e-mails, der sendes engros på en SPAM-lignende måde, såvel som afhængige af sociale design-tricks for at forvirre ofrene til at tro, at de faktisk har fået en besked fra en velrenommeret tjeneste eller virksomhed. Infektionsfilerne kan enten forbindes direkte eller placeres i kropsindholdet i multimedieindhold eller tekstlinks.

Forbryderne kan desuden producere ondsindede touchdown-websider, der kan efterligne leverandørens download-websider, portaler til download af softwareapplikationer og også forskellige andre ofte tilgåede steder. Når de gør brug af et domæne, der kan sammenlignes med ægte adresser og sikkerhedscertifikater, kan personerne blive overtalt lige til at oprette forbindelse til dem. I nogle tilfælde kan bare åbning af dem aktivere minerinfektionen.

En anden teknik ville helt sikkert være at gøre brug af udbydere af transporttjenester, der kan spredes ud ved hjælp af de ovennævnte metoder eller via fildelingsnetværk, BitTorrent er blot en af en af de mest populære dem. Det bruges jævnligt til at distribuere både legitime softwareprogrammer og dokumenter og piratkopiere webindhold. 2 af de mest fremtrædende trækudbydere er følgende:

Andre tilgange, der kan overvejes af lovovertræderne, består i at bruge internet browser hijackers - farlige plugins, som er gjort egnede med en af de mest populære internet browsere. De udgives til de relevante databaser med falske brugerudtalelser og designerkvalifikationer. I mange tilfælde kan resuméerne bestå af skærmbilleder, videoklip og også omfattende resuméer, der tiltrækker fantastiske egenskabsforbedringer og effektivitetsoptimeringer. Ikke desto mindre vil adfærden for de berørte browsere ændre sig efter installationen- enkeltpersoner vil opdage, at de vil blive omdirigeret til en hacker-styret touchdown-side, ligesom deres indstillinger kan blive ændret – standard startside, søgemaskine på internettet og også helt nye faner webside.

Logs.exe: Analyse

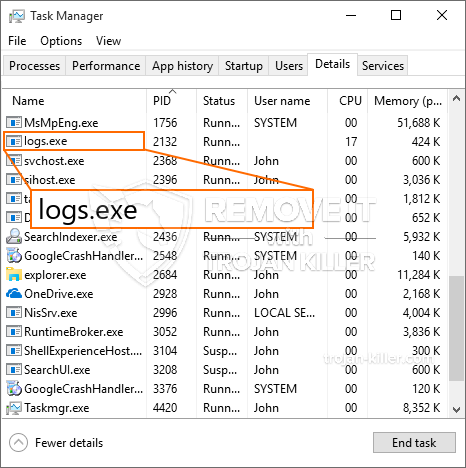

Logs.exe-malwaren er en klassisk situation for en cryptocurrency-minearbejder, som afhængigt af dens arrangement kan udløse en lang række skadelige handlinger. Dens primære mål er at udføre indviklede matematiske opgaver, der helt sikkert vil drage fordel af de tilgængelige systemkilder: CPU, GPU, hukommelse og harddisk område. Metoden, de fungerer, er ved at tilknytte en unik server kaldet mining pool, hvor den nødvendige kode downloades og installeres. Så snart blandt de arbejdspladser downloades det vil helt sikkert blive påbegyndt samtidigt, flere forekomster kan køres på, når. Når en tilbudt opgave er færdig, vil en mere sikkert blive downloadet i dets område, og også smuthullet vil helt sikkert fortsætte indtil computersystemet slukkes, infektionen fjernes, eller en mere lignende begivenhed finder sted. Cryptocurrency vil helt sikkert blive tildelt de kriminelle controllere (hacking team eller en enkelt hacker) lige til deres budgetter.

En farlig kvalitet ved denne gruppe af malware er, at prøver, der ligner denne, kan tage alle systemressourcer og næsten gøre målcomputersystemet meningsløst, indtil risikoen er helt fjernet. De fleste af dem inkluderer en ubarmhjertig rate, der gør dem faktisk svære at slippe af med. Disse kommandoer vil helt sikkert gøre ændringer til at starte optioner, installationsfiler og også værdier i Windows-registreringsdatabasen, der helt sikkert vil få Logs.exe-malwaren til at starte med det samme, så snart computeren tændes. Adgang til gendannelsesmenuer og også valg kan være blokeret, hvilket gør mange håndbetjente fjernelsesoversigter praktisk talt ubrugelige.

Denne specifikke infektion installerer en Windows-tjeneste for sig selv, efter den gennemførte beskyttelse analyse ther følgende handlinger er blevet observeret:

. Under minedriften kan den tilknyttede malware oprette forbindelse til allerede kørende Windows-tjenester og også tredjeparts opsætningsapplikationer. Ved at gøre det opdager systemadministratorerne muligvis ikke, at kildepartierne kommer fra en separat proces.

| Navn | Logs.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware for at finde og fjerne Logs.exe |

Disse typer malware-infektioner er særligt pålidelige til at udføre sofistikerede kommandoer, hvis de er konfigureret sådan. De er baseret på en modulær struktur, der gør det muligt for de kriminelle kontrollere at styre alle slags farlige handlinger. Blandt de foretrukne tilfælde er ændringen af Windows-registreringsdatabasen – ændringsstrenge relateret til operativsystemet kan skabe alvorlige effektivitetsforstyrrelser og manglende tilgængelighed til Windows-løsninger. Afhængigt af omfanget af ændringer kan det desuden gøre computeren fuldstændig meningsløs. På den anden side kan kontrol af registreringsværdier, der kommer fra enhver form for tredjeparts installerede applikationer, underminere dem. Nogle programmer kan undlade at indføre helt, mens andre pludselig kan stoppe med at arbejde.

Denne særlige minearbejder i sin eksisterende variation er koncentreret om at udvinde Monero-kryptovalutaen, der indeholder en ændret variation af XMRig CPU-minemotoren. Hvis projekterne bekræfter effektive, kan fremtidige versioner af Logs.exe frigives i fremtiden. Da de malware gør brug af software applikationer susceptabilities forurene mål værter, det kan være en del af en farlig co-infektion med ransomware samt trojanske heste.

Fjernelse af Logs.exe anbefales kraftigt, i betragtning af, at du risikerer ikke bare en stor elregning, hvis den kører på din COMPUTER, men minearbejderen kan også udføre andre uønskede opgaver på den og endda beskadige din COMPUTER fuldstændigt.

Logs.exe fjernelsesproces

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” knappen for at fjerne Logs.exe

TRIN 5. Logs.exe er fjernet!

Video guide: Sådan bruger du GridinSoft Anti-Malware til at fjerne Logs.exe

Hvordan undgår din pc fra at blive inficeret med “Logs.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Logs.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Logs.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Logs.exe”.