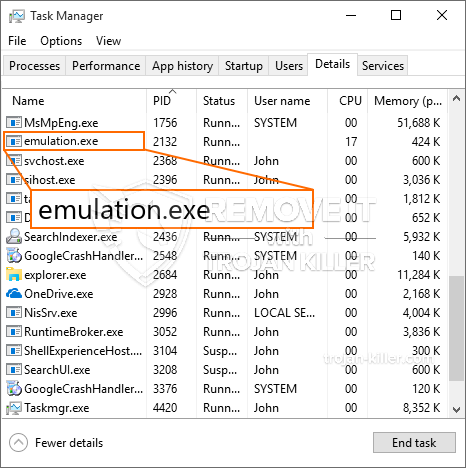

En ny, virkelig usikker cryptocurrency minearbejder infektion er blevet spottet af forskere beskyttelse. den malware, hedder Emulation.exe kan inficere ofre mål at gøre brug af et udvalg af måder. Det vigtigste punkt bag Emulation.exe minearbejder er at bruge cryptocurrency minearbejder aktiviteter på de edb-systemer af ofre for at få Monero symboler på mål’ udgifter. Resultatet af denne minearbejder er de forhøjede el-regninger og også hvis du lader det i længere tid mængde gange Emulation.exe kan endda beskadige computerens dele.

Emulation.exe: distributionssystemer Metoder

Det Emulation.exe malware gør brug af 2 fremtrædende metoder, som anvendes til at forurene edb-mål:

- Payload Levering via Prior Infektioner. Hvis en ældre Emulation.exe malware er indsat på målsystemerne det kan straks opdatere sig selv eller downloade en nyere version. Dette er muligt ved hjælp af den indbyggede opdatering kommando, som får lanceringen. Dette gøres ved at binde sig til en specifik foruddefineret hacker-kontrollerede webserver, som leverer malware kode. Den hentet og installere infektion vil erhverve navnet på en Windows-service og placeres i “%systemet% temp” placere. Vigtige egenskaber og kørende system konfiguration dokumenter omdannes for at muliggøre en vedvarende og også stille infektion.

- Software programmet sårbarhed udnytter. Den seneste version af Emulation.exe malware har faktisk vist sig at være forårsaget af nogle exploits, berømt anerkendt for at blive gjort brug af i de ransomware overfald. Infektionerne er færdig ved at målrette åbne tjenester via TCP port. Overgrebene er automatiseret af en hacker-kontrolleret struktur, som søger efter hvis porten er åben. Hvis problemet er opfyldt det vil helt sikkert scanne løsning og få oplysninger om det, bestående af enhver form for variation og også opsætningsdata. Ventures og fremtrædende brugernavn og adgangskode kombinationer kan gøres. Når manipulere udløses versus tilbøjelige kode for minearbejder vil helt sikkert blive frigivet i tillæg til bagdør. Dette vil give den en dobbelt infektion.

Ud over disse tilgange andre teknikker også kan anvendes. Minearbejdere kan spredes ved phishing-e-mails, der sendes ud engros i en SPAM-lignende måde samt afhængige af social engineering metoder for at forvirre de syge til at tro, at de rent faktisk har modtaget en besked fra en legitim løsning eller forretning. Infektionen data kan være enten lige har tilsluttet eller sat i kroppen komponenter i multimedieindhold eller besked links.

De onde kan også producere destruktive touchdown websider, der kan udgøre leverandør downloade websider, software download hjemmesider og også andre regelmæssigt adgang steder. Når de gør brug af sammenlignelige kirkens domænenavne til ægte adresser og også sikkerhedscertifikater enkeltpersoner kan overtales lige ind at kommunikere med dem. I mange tilfælde blot åbne dem kan aktivere minearbejder infektion.

En yderligere teknik ville være at gøre brug af nyttelast luftfartsselskaber, der kan spredes udnytte de ovennævnte teknikker eller via dokumenter deler netværk, BitTorrent er blot en af de mest populære. Det er jævnligt brugt til at distribuere både velrenommeret software samt data og pirat webindhold. 2 af de mest foretrukne nyttelast udbydere er følgende:

Andre teknikker, der kan tages i betragtning af overtrædelsen består af at gøre brug af browser flykaprere -dangerous plugins, der er lavet i overensstemmelse med de mest fremtrædende webbrowsere. De er sendt til de relevante arkiver med falske kunde Begejstring og også udvikler kvalifikationer. I mange tilfælde resuméerne kan bestå af screenshots, videoer og sofistikerede resuméer tiltalende fremragende funktionsforbedringer samt ydeevne optimeringer. Men efter rate adfærd de berørte internet-browsere vil helt sikkert omdanne- enkeltpersoner vil finde, at de vil blive omdirigeret til en hacker-kontrolleret landing page samt deres opsætninger kan ændres – standard startside, internet søgemaskine og nye faner webside.

Emulation.exe: Analyse

Den Emulation.exe malware er en klassisk situation i en cryptocurrency minearbejder som afhængigt af dens arrangement kan udløse en lang række usikre handlinger. Hovedformålet er at udføre indviklede matematiske opgaver, der vil helt sikkert gøre brug af de let tilgængelige systemressourcer: CPU, GPU, hukommelse samt harddisk plads. Den måde, de fungerer, er ved at binde sig til en særlig web-server kaldet minedrift swimmingpool, hvorfra den nødvendige kode er downloadet og installere. Så snart blandt de arbejdspladser downloades det vil helt sikkert blive påbegyndt samtidigt, flere tilfælde kan udføres ved så snart. Når en forudsat opgave er færdig en anden vil blive hentet og installere i sit område og den smuthul vil fortsætte indtil computeren systemet er slukket, infektionen er fjernet eller en supplerende sammenlignelig begivenhed indtræffer. Cryptocurrency vil blive belønnet for de kriminelle controllere (hacking gruppe eller en ensom cyberpunk) direkte til deres budgetter.

Et farligt træk ved denne gruppe af malware er, at eksempler som dette kan man tage alle systemets kilder og næsten gør den lidende computer ubrugelig indtil risikoen er blevet fuldstændig fået fjernet. De fleste af dem har en ensartet opsætning, der gør dem virkelig udfordrende at slippe af med. Disse kommandoer vil helt sikkert gøre justeringer opstartsmuligheder, arrangement filer samt Windows Registry værdier, som vil gøre det Emulation.exe malware begynder straks, når computeren er tændt. Adgang til nyttiggørelse menuer samt alternativer kan være spærret som gør masser af manuelle eliminering oversigter næsten ubrugelig.

Denne særlige infektion vil helt sikkert konfigurationshåndtering en Windows løsning for sig selv, fulgt en politik med gennemførte sikkerhed og evaluering sikkerhed ther følgende handlinger rent faktisk er blevet observeret:

. I løbet af minearbejder procedurer den tilhørende malware kan knytte til allerede kører Windows løsninger og tredjeparts oprettet applikationer. Ved at gøre dette systemadministratorer måske ikke opdage, at kilden belastning stammer fra en anden procedure.

| Navn | Emulation.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware at opdage og fjerne Emulation.exe |

Disse slags malware infektioner er specielt pålidelige på opstilling sofistikerede kommandoer, hvis sat op, så. De er baseret på en modulær ramme, der giver de kriminelle controllere til at styre alle former for farlige handlinger. En af de foretrukne tilfælde er ændringen af Registry Windows – modifikationer strings relateret af operativsystemet kan udløse større effektivitet afbrydelser og også den manglende adgang til Windows løsninger. Under henvisning til den vifte af ændringer det kan også gøre computeren helt meningsløst. På de forskellige gengæld manipulation af Registry worths kommer fra en hvilken som helst form for tredjepart installeret programmer kan sabotere dem. Nogle programmer kan undlade at indføre helt, mens andre uventet kan stoppe med at arbejde.

Denne specifikke minearbejder i sin nuværende variation er fokuseret på at udvinde den Monero cryptocurrency bestående af en modificeret version af XMRig CPU minedrift motor. Hvis kampagnerne viser succesfulde så fremtidige variationer af Emulation.exe kan indføres i fremtiden. Da malware bruger sårbarheder i software til at inficere target værter, det kan være en del af en skadelig co-infektion med ransomware og også trojanske heste.

Fjernelse af Emulation.exe anbefales kraftigt, siden du tage chancen for ikke kun en stor elregning, hvis det kører på din computer, men minearbejder kan desuden udføre forskellige andre uønskede aktiviteter på det og også endda skade din computer permanent.

Emulation.exe fjernelsesprocessen

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” knappen for at fjerne Emulation.exe

TRIN 5. Emulation.exe Fjernet!

Video guide: Sådan bruger GridinSoft Anti-Malware til fjerne Emulation.exe

Hvordan undgår din pc fra at blive inficeret med “Emulation.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Emulation.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Emulation.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Emulation.exe”.