En ny, ekstremt farlig kryptokurrency-minearbejder er faktisk fundet af sikkerhedsforskere. den malware, hedder Csrss.exe kan forurene målofre ved hjælp af forskellige måder. Hovedideen bag Csrss.exe-minearbejderen er at udnytte cryptocurrency-minearbejderopgaver på de syges computere for at erhverve Monero-symboler til måludgifter. Resultatet af denne minearbejder er de hævede elektriske energiregninger, og hvis du lader det være i længere perioder, kan Csrss.exe endda skade dine computersystemer.

Csrss.exe: distributionssystemer Metoder

Det Csrss.exe malware anvendelser 2 populære tilgange, der bruges til at forurene computersystemmål:

- Nyttelast Levering ved hjælp af kendte Infektioner. Hvis en ældre Csrss.exe-malware er implementeret på de sygesystemer, kan den øjeblikkeligt opdatere sig selv eller downloade og installere en nyere version. Dette er muligt gennem den indbyggede opgraderingskommando, der får frigivelsen. Dette gøres ved at linke til en bestemt foruddefineret hackerstyret server, der leverer malware-koden. Den downloadede og installerede virus får bestemt navnet på en Windows-tjeneste og placeres i “%systemet% temp” placere. Vigtige bygninger og opsætningsfiler til operativsystemet transformeres for at muliggøre en vedvarende og stille infektion.

- Software programmet sårbarhed udnytter. Den nyeste version af Csrss.exe-malware er blevet opdaget at være forårsaget af nogle udnyttelser, kendt for at være brugt i ransomware-angrebene. Infektionerne er færdig ved at målrette åbne tjenester ved hjælp af TCP port. Angrebene er automatiseret af en hacker-kontrolleret struktur, som søger efter hvis porten er åben. Hvis denne betingelse er opfyldt, kontrollerer den løsningen og henter info om den, herunder enhver form for version og også konfigurationsdata. Ventures samt fremtrædende brugernavn samt password blandinger kan gøres. Når manipuleringen er forårsaget mod risikokoden, udlægges minearbejderen helt sikkert sammen med bagdøren. Dette vil præsentere en dobbelt infektion.

Bortset fra disse teknikker kan forskellige andre strategier også bruges. Minearbejdere kan distribueres ved hjælp af phishing-e-mails, der sendes engros på en SPAM-lignende måde og afhænger af socialtekniske tricks for at forvirre målene til at tro, at de faktisk har modtaget en besked fra en legitim løsning eller virksomhed. Infektionsdataene kan enten forbindes direkte eller placeres i kropsmaterialerne i multimediemateriale eller meddelelseslink.

Kriminelle kan også oprette skadelige destinationswebsider, der kan udgøre download og installation af websider fra leverandører, softwareprogrammets downloadportaler og også forskellige andre regelmæssigt tilgængelige steder. Når de bruger sammenlignelige tilsyneladende domænenavne med legitime adresser samt sikkerheds- og sikkerhedscertifikater, kan kunderne tvinges lige til at kommunikere med dem. I mange tilfælde bare åbne dem kan modregne minearbejder infektion.

En yderligere strategi ville være at bruge trækudbydere, der kan spredes ud ved hjælp af ovennævnte teknikker eller ved hjælp af fildelingsnetværk, BitTorrent er blandt en af de mest fremtrædende dem. Det bruges ofte til at sprede både legitim software såvel som data såvel som piratmateriale. To af en af de mest populære distancer udbydere er følgende:

Forskellige andre teknikker, som de forkerte kan overveje, består i at gøre brug af browserkapere - usikre plugins, der er kompatible med de mest populære internetbrowsere. De sendes til de relevante arkiver med falske individuelle evalueringer samt udviklerkvalifikationer. Ofte kan resuméerne bestå af skærmbilleder, videoer samt indviklede resuméer, der lover fremragende forbedringer af funktioner samt effektivitetsoptimeringer. Men efter aflevering vil handlingerne fra de berørte internetbrowsere bestemt ændre sig- brugere vil opdage, at de helt sikkert vil blive omdirigeret til en hackerstyret touchdown-side, og deres opsætninger kan blive ændret – standard startside, online søgemaskine samt helt nye faner side.

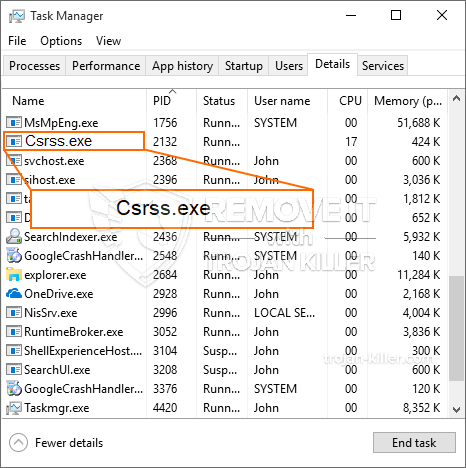

Csrss.exe: Analyse

Csrss.exe-malware er en klassisk situation for en kryptokurrency-minearbejder, som stoler på dens arrangement kan skabe en bred vifte af farlige handlinger. Dets hovedmål er at udføre komplicerede matematiske opgaver, der helt sikkert vil udnytte de tilgængelige systemkilder: CPU, GPU, hukommelse og harddisk område. De midler, de arbejder, er ved at linke til en unik server kaldet mineswimmingpool, hvorfra den nødvendige kode downloades. Så snart en af opgaverne er hentet det vil helt sikkert blive startet på en gang, flere tilfælde kan udføres ved så snart. Når et givent job er afsluttet, vil en helt sikkert blive downloadet på dets placering, og sløjfen fortsætter bestemt helt op, indtil computeren er slukket, infektionen er fjernet eller en anden lignende begivenhed finder sted. Cryptocurrency vil helt sikkert blive kompenseret for de kriminelle controllere (hacking gruppe eller en enkelt hacker) direkte til deres pengepung.

En farlig egenskab ved denne klassificering af malware er, at eksempler som denne kan tage alle systemressourcer og også praktisk talt gøre målcomputeren ubrugelig, indtil faren er fuldstændig elimineret. De fleste af dem inkluderer en vedvarende opsætning, der gør dem virkelig svære at fjerne. Disse kommandoer gør ændringer også valg, opsætningsdata samt Windows-registreringsværdier, der får Csrss.exe-malware til at begynde med det samme, så snart computeren er tændt. Adgang til genoprettelsesfødevarevalg og -muligheder kan blive blokeret, hvilket gør mange manuelle eliminationsoversigter næsten ineffektive.

Denne særlige infektion vil sætte en Windows-løsning for sig selv, overholdelse af den udførte sikkerhedsevaluering og overholdelse af aktiviteter er blevet observeret:

. Under minearbejdere kan den tilsluttede malware oprette forbindelse til aktuelt kørende Windows-løsninger og også tredjeparts opsatte applikationer. Ved at gøre dette bemærker systemadministratorerne muligvis ikke, at kildebelastningen kommer fra en anden procedure.

| Navn | Csrss.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware for at opdage og fjerne Csrss.exe |

Denne type malwareinfektioner er særligt pålidelige til at udføre avancerede kommandoer, hvis de er konfigureret således. De er baseret på en modulær struktur, der gør det muligt for de kriminelle kontrollere at koordinere alle former for farlige vaner. Blandt de prominente tilfælde er ændringen af registreringsdatabasen i Windows – modifikationsstrenge relateret til operativsystemet kan udløse alvorlige afbrydelser i effektiviteten såvel som manglen på tilgængelighed til Windows-tjenester. At stole på rækkevidden af ændringer kan det også gøre computeren helt meningsløs. På den anden side kan manipulation af registreringsværdier, der kommer fra enhver form for installerede tredjepartsapplikationer, underminere dem. Nogle programmer kan stoppe med at arbejde for at indføre helt, mens andre uventet kan stoppe med at arbejde.

Denne bestemte minearbejder i sin nuværende variation er fokuseret på minedrift af Monero-kryptokurrency bestående af en ændret variation af XMRig CPU-minedriftmotor. Hvis projekterne verificerer effektiv efter, kan fremtidige versioner af Csrss.exe frigives i fremtiden. Da de malware gør brug af software applikationer susceptabilities at inficere target værter, det kan være en del af en usikker co-infektion med ransomware samt trojanske heste.

Fjernelse af Csrss.exe anbefales kraftigt, i betragtning af at du løber risikoen for ikke kun store elomkostninger, hvis den kører på din COMPUTER, men minearbejderen kan også udføre forskellige andre uønskede opgaver på den såvel som også skade din COMPUTER fuldstændigt.

Csrss.exe fjernelsesproces

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” knap for at fjerne Csrss.exe

TRIN 5. Csrss.exe fjernet!

Video guide: Sådan bruges GridinSoft Anti-Malware til at fjerne Csrss.exe

Hvordan undgår din pc fra at blive inficeret med “Csrss.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Csrss.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Csrss.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Csrss.exe”.