En ny, ekstremt skadelig kryptokurrency-minearbejdervirus er faktisk blevet opdaget af beskyttelsesforskere. den malware, hedder CpuZ.exe kan inficere ofre mål at gøre brug af en række forskellige midler. Hovedpointen bag CpuZ.exe-minearbejderen er at anvende cryptocurrency-minearbejderopgaver på computersystemerne for mål for at få Monero-tokens til syge udgifter. The outcome of this miner is the elevated electrical energy costs and also if you leave it for longer amount of times CpuZ.exe may even harm your computers elements.

CpuZ.exe: distributionssystemer Metoder

Det CpuZ.exe malware bruger to populære metoder, som bruges til forurene edb-mål:

- Nyttelast Levering ved hjælp af kendte Infektioner. If an older CpuZ.exe malware is released on the target systems it can automatically upgrade itself or download and install a newer variation. Dette er muligt via den indbyggede opgradering kommando, som opnår lanceringen. Dette gøres ved at binde sig til en specifik foruddefineret hacker-kontrollerede webserver, som leverer malware kode. Den hentet og installere infektion vil få navnet på en Windows-løsning samt være placeret i “%Systemet% temp” placere. Afgørende boligejendomme samt kørende system konfiguration dokumenter ændres for at muliggøre en konsekvent og også tavs infektion.

- Software programmet sårbarhed udnytter. The most current variation of the CpuZ.exe malware have been located to be triggered by the some exploits, berømt forstås til at blive gjort brug af i de ransomware overfald. Infektionerne er færdig ved at målrette åbne løsninger ved hjælp af TCP port. Angrebene er automatiseret af en hacker-kontrollerede rammer, som søger efter, hvis porten er åben. Hvis denne betingelse er opfyldt, vil helt sikkert scanne service og hente detaljer om det, herunder enhver form for version, og også arrangement oplysninger. Ventures og fremtrædende brugernavn samt password kombinationer kan gøres. Når manipulere forårsages mod tilbøjelige kode minearbejderen vil blive anvendt sammen med bagdør. Dette vil danne en dobbelt infektion.

Bortset fra disse metoder forskellige andre metoder kan gøres brug af for. Minearbejdere kan distribueres af phishing e-mails, der sendes ud gros i et SPAM-lignende måde, og er afhængige af social engineering metoder for at forvirre ofrene ret til at tro, at de har fået en besked fra en legitim tjeneste eller virksomhed. Infektionen filer kan enten direkte knyttet eller anbringes i kroppen komponenter i multimedieindhold eller besked weblinks.

De kriminelle kan ligeledes udvikle skadelige touchdown sider, der kan efterligner leverandør hente og installere sider, software ansøgning download sites og andre ofte adgang områder. Når de gør brug af lignende kirkens domænenavne til ægte adresser og certificeringer beskyttelse brugerne kan tvinges lige ind at kommunikere med dem. I nogle tilfælde bare åbne dem kan modregne minearbejder infektion.

Endnu en teknik ville helt sikkert være at bruge distancer luftfartsselskaber, der kan være spredt ud at udnytte disse metoder eller via dokumenter deler netværk, BitTorrent er blandt de mest foretrukne dem. Det er ofte brugt til at distribuere både ægte software og data samt pirat materiale. 2 af en af de mest fremtrædende træk udbydere er følgende:

Forskellige andre metoder, der kan tages i betragtning ved synderne omfatter brug af web-browser flykaprere -dangerous plugins, der er lavet egnet med de mest foretrukne internet-browsere. De er indsendt til de relevante depoter med falske brugerkonti evalueringer og også udvikler kvalifikationer. I mange tilfælde beskrivelserne kan omfatte skærmbilleder, videoer samt avancerede oversigter lovende fantastisk funktionsforbedringer og effektiviseringer optimeringer. Ikke desto mindre ved opsætning vaner påvirket browsere ændre- kunder vil opdage, at de vil blive omdirigeret til en hacker-kontrollerede touchdown webside og deres indstillinger kan ændres – standard startside, online søgemaskine og helt nye faner webside.

CpuZ.exe: Analyse

The CpuZ.exe malware is a traditional instance of a cryptocurrency miner which depending on its setup can create a wide array of dangerous actions. Dets primære mål er at udføre komplicerede matematiske opgaver, der udnytter de let tilgængelige systemkilder: CPU, GPU, hukommelse og også harddisk område. Den metode, de bruger, er ved at oprette forbindelse til en unik server kaldet minedrift, hvor den nødvendige kode downloades og installeres. Så snart der er downloadet af jobene, startes det samtidig, flere omstændigheder kan køres når. Når et givent job er afsluttet, downloades endnu en, der, hvor sløjfen fortsætter, indtil computersystemet er slukket, infektionen fjernes, eller der finder en anden sammenlignelig begivenhed sted. Cryptocurrency vil helt sikkert blive tildelt de kriminelle controllere (hacking team eller en enkelt hacker) direkte til deres budgetter.

En farlig kvalitet ved denne gruppe af malware er, at eksempler som denne kan tage alle systemkilder og praktisk talt gøre målcomputersystemet ubrugeligt, indtil risikoen er blevet fuldstændig fjernet. Mange af dem inkluderer en ubarmhjertig installation, der gør dem faktisk udfordrende at fjerne. Disse kommandoer vil helt sikkert gøre justeringer boot alternativer, arrangement documents as well as Windows Registry values that will make the CpuZ.exe malware start immediately once the computer system is powered on. Adgang til valg af gendannelsesfødevarer og også valgmuligheder kan være blokeret, hvilket gør mange hånddrevne eliminationsvejledninger næsten værdiløse.

Denne særlige infektion vil sætte en Windows-tjeneste for sig selv, overholdelse af den udførte sikkerhedsevaluering, hvor der er observeret overholdelse af aktiviteter:

. Under minearbejdere kan den tilknyttede malware oprette forbindelse til allerede kørende Windows-tjenester og også installerede applikationer fra tredjepart. Ved at gøre dette bemærker systemadministratorerne muligvis ikke, at ressourcetonnerne kommer fra en separat proces.

| Navn | CpuZ.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove CpuZ.exe |

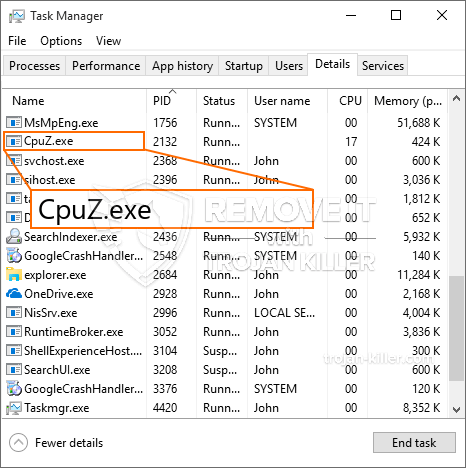

id =”81699″ align =”aligncenter” width =”600″] CpuZ.exe

CpuZ.exe

Disse typer malware-infektioner er særligt effektive til at udføre innovative kommandoer, hvis de er konfigureret sådan. They are based on a modular framework permitting the criminal controllers to coordinate all type of harmful actions. En af de foretrukne tilfælde er modifikationen af Registry Windows – alterations strings related by the operating system can cause major performance disturbances as well as the lack of ability to access Windows services. Depending on the extent of adjustments it can additionally make the computer completely unusable. On the other hand control of Registry worths belonging to any third-party mounted applications can undermine them. Some applications might stop working to release entirely while others can unexpectedly quit working.

This specific miner in its current version is concentrated on extracting the Monero cryptocurrency including a customized version of XMRig CPU mining engine. If the campaigns verify effective then future versions of the CpuZ.exe can be introduced in the future. Da de malware gør brug af software applikationer susceptabilities at inficere target værter, det kan være del af en skadelig co-infektion med ransomware og trojanske heste.

Removal of CpuZ.exe is highly advised, i betragtning af at du risikerer ikke kun en stor strømudgift, hvis den fungerer på din pc, yet the miner might additionally do other unwanted tasks on it and also harm your COMPUTER permanently.

CpuZ.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove CpuZ.exe

TRIN 5. CpuZ.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove CpuZ.exe

Hvordan undgår din pc fra at blive inficeret med “CpuZ.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “CpuZ.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “CpuZ.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “CpuZ.exe”.