En ny, ekstremt skadelig kryptovaluta minearbejder virus er blevet identificeret af sikkerhedsforskere. den malware, hedder AppService.exe kan inficere målofre på en række forskellige måder. Essensen bag AppService.exe-minearbejderen er at anvende cryptocurrency-mineropgaver på ofrenes computere for at få Monero-tokens til syge omkostninger. The end result of this miner is the elevated power expenses as well as if you leave it for longer time periods AppService.exe may even harm your computers parts.

AppService.exe: distributionssystemer Metoder

Det AppService.exe malware udnytter 2 prominente tilgange, som er brugt til at forurene edb-mål:

- Payload Levering via Prior Infektioner. If an older AppService.exe malware is deployed on the victim systems it can automatically upgrade itself or download and install a more recent variation. Dette er muligt ved hjælp af den integrerede opgradering kommando, som erhverver udgivelsen. Dette gøres ved at linke til en bestemt foruddefineret hacker-kontrollerede server, som giver malware kode. Den hentet og installere virus vil erhverve navnet på en Windows-tjeneste, og også blive sat i “%systemet% temp” Beliggenhed. Væsentlige bolig- eller kommercielle ejendomme og operativsystem opsætningsdata ændres for at muliggøre en ensartet og lydløs infektion.

- Software Application sårbarhed udnytter. The latest variation of the AppService.exe malware have been located to be triggered by the some exploits, berømt anerkendt for at blive anvendt i de ransomware angreb. Infektionerne er færdig ved at målrette åbne løsninger via TCP port. Strejkerne er automatiseret af en hacker-kontrolleret struktur, som søger efter hvis porten er åben. Hvis problemet er tilfreds, det vil kontrollere løsningen og hente oplysninger om det, herunder enhver form for version, og også opsætning oplysninger. Ventures og også populære brugernavn og også adgangskode blandinger kan gøres. Når manipulere er sat ud versus den sårbare kode for minearbejder vil helt sikkert skal indsættes sammen med bagdøren. Dette vil præsentere en dobbelt infektion.

Bortset fra disse tilgange forskellige andre fremgangsmåder kan anvendes såvel. Minearbejdere kan spredes ved phishing e-mails, der sendes ud i løs vægt i en SPAM-lignende måde og er afhængige af sociale designmetoder for at forvirre de syge til at tro, at de har modtaget en besked fra en legit tjeneste eller virksomhed. Infektionen filer kan enten lige vedhæftet eller indsat i kroppen indholdet i multimedieindhold eller besked weblinks.

De kriminelle kan ligeledes producere ondsindede destinationssider, der kan efterligner leverandør download sider, software program downloade portaler samt andre regelmæssigt adgang områder. Når de bruger sammenlignelige optræder domæne til ægte adresser og sikkerhedscertifikater brugerne kunne overtales til at interagere med dem. I nogle tilfælde blot åbne dem kan udløse minearbejder infektion.

En yderligere strategi ville være at bruge payload udbydere, der kan spredes ud at udnytte disse metoder eller ved hjælp af fildelingsnetværk, BitTorrent er blot en af en af de mest foretrukne dem. Det er jævnligt udnyttet til at sprede både legit software program, og også filer og pirat indhold. To af en af de mest prominente nyttelast luftfartsselskaber er følgende:

Andre metoder, der kan betragtes som lovovertrædere omfatter anvendelse af web-browser flykaprere -hazardous plugins, der er lavet egnet med en af de mest foretrukne internet-browsere. De offentliggøres til de relevante databaser med falske individuelle evalueringer samt udvikler kvalifikationer. Ofte resuméer kan bestå af screenshots, videoklip samt udarbejde beskrivelser lovende fantastiske funktionsforbedringer og performance optimeringer. Dog ved opsætning adfærd påvirket browsere vil helt sikkert ændre- brugere vil opdage, at de helt sikkert vil blive omdirigeret til en hacker-kontrollerede touchdown webside og deres indstillinger kan ændres – standard webside, online søgemaskine og helt nye faner side.

AppService.exe: Analyse

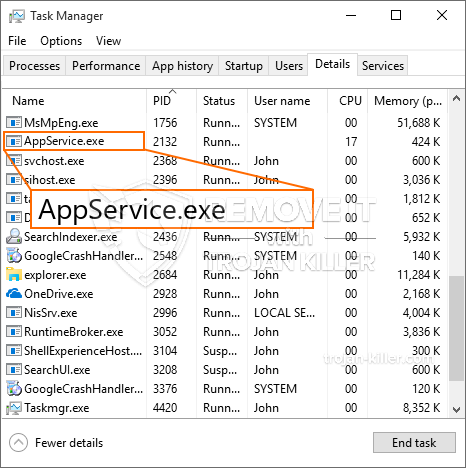

The AppService.exe malware is a classic instance of a cryptocurrency miner which depending on its configuration can trigger a wide array of hazardous activities. Its main objective is to perform complex mathematical jobs that will benefit from the available system resources: CPU, GPU, hukommelse samt harddisk plads. The method they operate is by linking to an unique server called mining swimming pool where the needed code is downloaded. Så hurtigt som en af opgaverne er hentet det vil helt sikkert blive påbegyndt på samme tid, flere forekomster kan være væk, så snart. When a provided job is completed an additional one will be downloaded and install in its place as well as the loophole will certainly proceed till the computer is powered off, infektionen elimineres eller en tilsvarende begivenhed finder sted. Cryptocurrency vil helt sikkert blive tildelt de kriminelle controllere (hacking team eller en enkelt cyberpunk) direkte til deres tegnebøger.

A harmful quality of this category of malware is that examples like this one can take all system resources and almost make the sufferer computer unusable till the danger has actually been entirely removed. The majority of them feature a consistent installation which makes them truly hard to remove. Disse kommandoer vil foretage ændringer også valg, arrangement files as well as Windows Registry values that will make the AppService.exe malware begin instantly as soon as the computer system is powered on. Accessibility to recovery menus as well as choices might be blocked which provides many manual removal overviews virtually pointless.

Denne specifikke infektion vil helt sikkert sætte en Windows-tjeneste for sig selv, adhering to the carried out safety evaluation ther adhering to actions have actually been observed:

. During the miner procedures the associated malware can connect to currently running Windows solutions as well as third-party installed applications. By doing so the system administrators might not see that the source lots comes from a separate process.

| Navn | AppService.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove AppService.exe |

These sort of malware infections are specifically reliable at executing advanced commands if set up so. They are based on a modular structure permitting the criminal controllers to manage all type of hazardous habits. Et af de populære eksempler er den ændring af Windows-registreringsdatabasen – adjustments strings connected by the os can trigger severe performance disturbances as well as the lack of ability to gain access to Windows services. Relying on the scope of modifications it can likewise make the computer system totally pointless. On the other hand manipulation of Registry values coming from any kind of third-party set up applications can sabotage them. Some applications may fall short to introduce completely while others can unexpectedly stop working.

This particular miner in its current version is concentrated on extracting the Monero cryptocurrency consisting of a customized version of XMRig CPU mining engine. If the campaigns prove successful then future versions of the AppService.exe can be released in the future. Da malware gør brug af software program sårbarheder til at forurene mål værter, det kan være del af en farlig co-infektion med ransomware samt trojanske heste.

Elimination of AppService.exe is strongly recommended, given that you run the risk of not only a big electrical power expense if it is operating on your PC, however the miner might also perform other undesirable activities on it and also damage your PC completely.

AppService.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove AppService.exe

TRIN 5. AppService.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove AppService.exe

Hvordan undgår din pc fra at blive inficeret med “AppService.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “AppService.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “AppService.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “AppService.exe”.