Et helt nyt, virkelig farligt cryptocurrency minearbejder infektion rent faktisk er blevet spottet af videnskabsfolk beskyttelse. den malware, hedder Activation.exe kan forurene målgrupper, der bruger et udvalg af metoder. Hovedpunktet bag Activation.exe-minearbejderen er at bruge cryptocurrency minearbejde på ofres computersystemer for at erhverve Monero-tokens til målomkostninger. The end result of this miner is the raised electrical energy bills and if you leave it for longer time periods Activation.exe might also harm your computers elements.

Activation.exe: distributionssystemer Metoder

Det Activation.exe malware udnytter 2 fremtrædende metoder, som bruges til at forurene computersystemmål:

- Payload Levering hjælp Prior Infektioner. If an older Activation.exe malware is released on the sufferer systems it can automatically update itself or download and install a newer variation. Dette er muligt ved hjælp af den integrerede opgraderingskommando, der opnår frigivelsen. Dette gøres ved at linke til en bestemt foruddefineret hacker-kontrollerede webserver, som leverer malware kode. Den downloadede virus får bestemt navnet på en Windows-løsning og placeres i “%systemet% temp” placere. Vigtige hjem og kørende systemopsætningsdokumenter ændres for at tillade en ubarmhjertig såvel som lydløs infektion.

- Software programmet sårbarhed udnytter. The latest version of the Activation.exe malware have actually been located to be triggered by the some ventures, populært anerkendt for at blive brugt i ransomware-angrebene. Infektionerne er færdig ved at målrette åbne tjenester ved hjælp af TCP port. Angrebene er automatiseret af en hacker-kontrollerede rammer, som ser op, hvis porten er åben. Hvis denne betingelse er opfyldt, vil den kontrollere løsningen og få detaljer om den, bestående af enhver form for variation samt konfigurationsoplysninger. Ventures og fremtrædende brugernavn og adgangskode kombinationer kan gøres. Når udnyttelsen modregnes i modsætning til den modtagelige kode, bliver minearbejderen indsat i tillæg til bagdøren. Dette vil helt sikkert præsentere en dobbelt infektion.

Ud over disse teknikker kan også andre metoder anvendes. Minearbejdere kan distribueres via phishing-e-mails, der sendes i bulk på en SPAM-lignende måde og er også afhængige af sociale designmetoder for at pusle ofrene til at tro, at de har modtaget en besked fra en legitim løsning eller et firma. Virusfilerne kan enten vedhæftes direkte eller indsættes i kropsindholdet i multimedieindhold eller tekstweblink.

Kriminelle kan desuden udvikle ondsindede destinationswebsider, der kan udgøre sider til download af leverandører, softwareprograms downloadwebsteder og andre steder, der regelmæssigt åbnes. Når de bruger lignende domænenavne, der ser ud til velrenommerede adresser samt sikkerheds- og sikkerhedscertifikater, kan enkeltpersoner blive skubbet lige ind i at engagere sig med dem. Nogle gange blot åbne dem kan aktivere minearbejder infektion.

En yderligere tilgang ville helt sikkert være at gøre brug af trækudbydere, der kan spredes ud ved hjælp af disse teknikker eller ved hjælp af fildelingsnetværk, BitTorrent er blandt de mest fremtrædende. Det bruges regelmæssigt til at distribuere både velrenommeret softwareapplikation og også filer og også piratindhold. 2 af de mest foretrukne nyttelast udbydere er følgende:

Andre tilgange, der kan tages i betragtning af lovovertrædere, inkluderer brugen af webbrowserkapere - farlige plugins, der er kompatible med en af de mest foretrukne webinternetbrowsere. De udgives til de relevante databaser med falske brugeranmeldelser og også programmeringsoplysninger. Oftentimes oversigter kan omfatte skærmbilleder, videoer samt detaljerede beskrivelser, der lover fantastiske funktionsforbedringer og også ydeevneoptimeringer. Imidlertid vil opsætningen af de berørte browsere helt sikkert blive ændret ved installation- kunder vil opdage, at de helt sikkert vil blive omdirigeret til en hackerstyret touchdown-webside, og deres opsætninger kan blive ændret – standard startside, online søgemaskine samt nye faner webside.

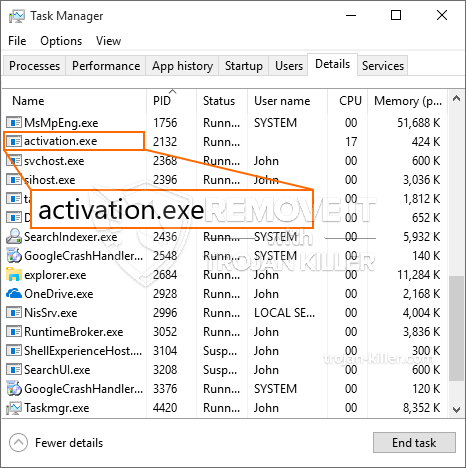

Activation.exe: Analyse

The Activation.exe malware is a classic situation of a cryptocurrency miner which relying on its arrangement can cause a wide range of unsafe actions. Its main goal is to execute complex mathematical tasks that will capitalize on the readily available system sources: CPU, GPU, hukommelse og harddisk plads. The means they operate is by attaching to an unique server called mining pool from where the needed code is downloaded and install. As soon as one of the jobs is downloaded it will be started at the same time, flere tilfælde kan udføres ved så snart. When a provided task is finished one more one will certainly be downloaded and install in its location as well as the loop will certainly continue until the computer is powered off, infektionen fjernes, eller der opstår en anden sammenlignelig hændelse. Cryptocurrency vil blive kompenseret for de kriminelle controllere (hacking gruppe eller en ensom hacker) lige til deres budgetter.

A harmful quality of this category of malware is that examples similar to this one can take all system sources as well as practically make the sufferer computer system unusable until the risk has actually been totally removed. A lot of them include a consistent installation that makes them really tough to remove. Disse kommandoer vil foretage ændringer til at starte alternativer, setup files as well as Windows Registry values that will certainly make the Activation.exe malware begin instantly as soon as the computer is powered on. Accessibility to recovery menus and options might be blocked which makes numerous hands-on elimination guides practically pointless.

Denne specifikke infektion installerer en Windows-tjeneste for sig selv, following the carried out safety and security analysis ther complying with activities have been observed:

. During the miner procedures the associated malware can hook up to already running Windows solutions as well as third-party set up applications. By doing so the system administrators might not observe that the resource lots originates from a separate process.

| Navn | Activation.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove Activation.exe |

These kind of malware infections are specifically effective at carrying out innovative commands if configured so. They are based on a modular structure enabling the criminal controllers to orchestrate all type of hazardous actions. En af de foretrukne tilfælde er justeringen af Windows-registreringsdatabasen – modifications strings associated by the os can create severe efficiency disturbances as well as the lack of ability to gain access to Windows services. Depending upon the scope of changes it can additionally make the computer completely pointless. On the various other hand control of Registry values belonging to any third-party set up applications can undermine them. Some applications might fail to launch entirely while others can all of a sudden quit working.

This certain miner in its current version is concentrated on extracting the Monero cryptocurrency containing a customized version of XMRig CPU mining engine. If the projects prove effective after that future versions of the Activation.exe can be released in the future. Da malware udnytter software ansøgning sårbarheder til at inficere target værter, det kan være en del af et farligt co-infektion med ransomware samt trojanske heste.

Elimination of Activation.exe is highly recommended, because you run the risk of not only a huge electricity costs if it is working on your COMPUTER, but the miner may likewise perform other undesirable activities on it as well as even damage your PC permanently.

Activation.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove Activation.exe

TRIN 5. Activation.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove Activation.exe

Hvordan undgår din pc fra at blive inficeret med “Activation.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Activation.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Activation.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Activation.exe”.