Microsoft offentliggjorde detaljer om Windows-styrede angreb på computere i medievirksomheder, der fandt sted i marts.

jegn angrebene, kriminelle udnyttet berømte WinRAR sårbarhed, vundet popularitet i kriminelle grupper i de seneste måneder. Hackere bevæbnet sig med det umiddelbart efter offentliggørelsen af Check Point selskab, februar 20. Dengang forskere vist, hvordan gennem denne svaghed kode ved hjælp af en fil med særlig konfiguration (komprimerede filer format) kan påføres tilfældig kode.Ny forbedret WinRAR version blev udstedt måned før Check Point publikation, men selv i marts Microsoft stadig overvåget angreb med CVE-2018-20.250.

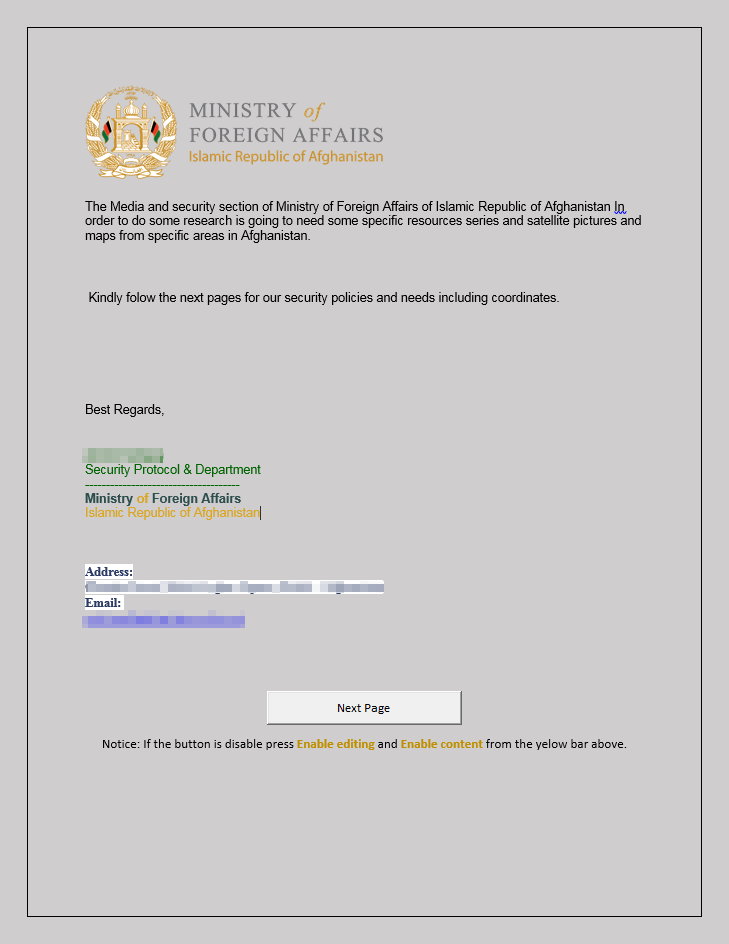

I kampagnen marts, hackere sendt fiskeri breve angiveligt fra Afghanistan Home Office. Metoder til social engineering, de anvendte var nøje planlagt for at sikre fuld eksternt system miskredit i rammerne af WinRAR begrænset sårbarhed.

Fiskeri breve indeholdt Microsoft Word-fil med link på anden OneDrive dokument. Det indeholdt ikke nogen malware makro til at forhindre angreb afsløring. imidlertid, OneDrive dokument indeholdt malware makro og efter deres aktivering ofrets systemet modtages ny hacker software.

Downloadet dokument med skadelig makro

Dokument også indeholdt ”Næste side”Knap, der indeholdt falske meddelelse om fraværet af nødvendige fil DLD og nødvendigheden af computergenstart. Dette trick var nødvendigt, da sårbarhed gør det muligt for malware-programmer til at downloade filer i en bestemt mappe, men ikke til at starte dem på én gang. I betragtning af dette, ideelle løsning var at sætte programmet i ”Start” mappe. Filer fra denne mappe startede straks efter genstart computeren.

Efter genstart i det inficerede system startede bagdør PowerShell, der åbner hackere fuld adgang til det. Brug af denne bagdør og andre funktioner pegede, at cyber-band Mudret vand er ansvarlig for angrebene.

“Denne PowerShell script ligner et script, der har været anvendt i tidligere MuddyWater kampagner”, – bekræftede Microsoft eksperter.