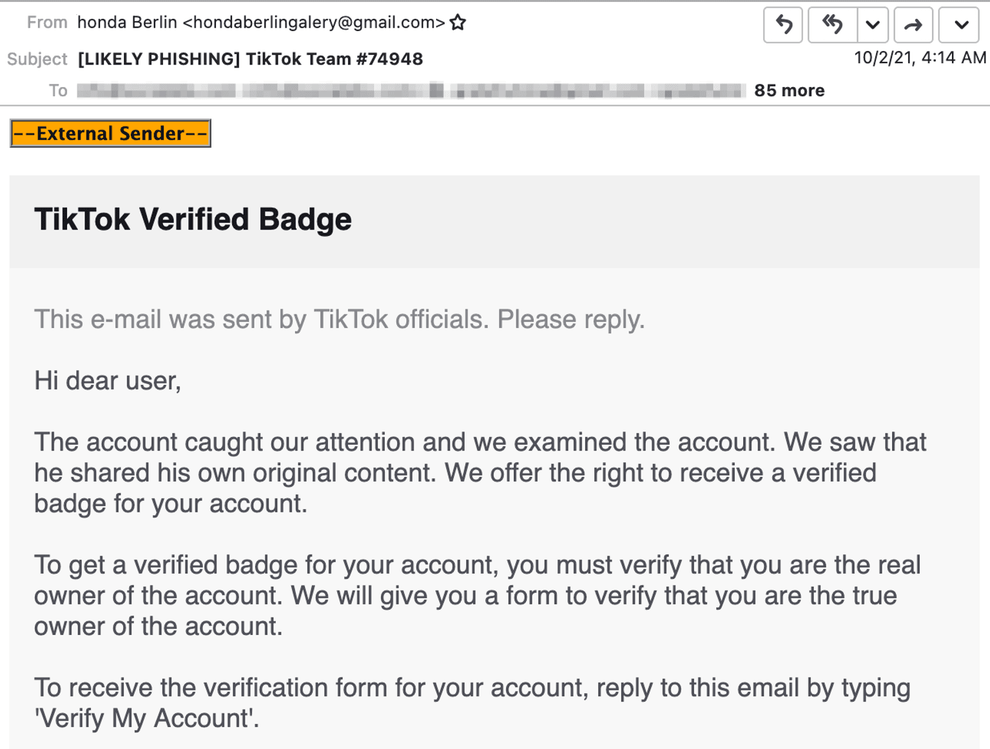

Recentemente, Em outubro 2, 2021, e novembro 1, 2021 um meio de comunicação relatou a notícia. Alguns malfeitores conduziram uma grande campanha de phishing. De acordo com um relatório, parecia que eles decidiram principalmente segmentar contas com grande cobertura de público. Os golpistas fingiram ser da equipe Tiktok. E os invasores escreveram nesses e-mails que precisavam verificar a conta para fornecer um crachá. Ou disseram que a suposta conta viola a política de direitos autorais da plataforma. Mais que 125 indivíduos e empresas receberam esses e-mails Tiktok falsos.

Os phishers se passaram por Tiktok desta vez

Os phishers visavam especificamente empresas de consultoria de marca, agências de talentos, firmas de gestão de influenciadores e estúdios de produção de mídia social. Eles eram aqueles de quem os phishers poderiam ter grandes chances de obter algum benefício. E-mails foram enviados também para produtores de conteúdo de todos os tipos. Parecia que eles alcançaram todos a partir de modelos, mágicos e atores individuais, eles estavam indo globalmente, o suficiente para dizer. Obviamente, muitos dos e-mails afetados foram retirados diretamente das próprias contas.

Especialistas em segurança cibernética afirmam que a possível razão para essas duas ondas de ataques a usuários de plataformas sociais pode estar no lucro real com as ações mencionadas.. Uma vez que grandes gigantes sociais colocam a monetização para criadores em suas plataformas, os malfeitores se aglomeram instantaneamente para encontrar seus alvos e lucrar com eles. Os objetivos claros dos e-mails mencionados acima não foram identificados, embora.

As plataformas de mídia social se tornaram muito lucrativas nos últimos anos

Mesmo uma noção como ban-as-a-service evoluiu na economia do submundo. Infelizmente, quando alguém é vítima disso, especialmente no Tiktok, os dados e o conteúdo valioso mais importante na maioria dos casos é difícil de recuperar. Mesmo que o resgate fosse pago, a possibilidade de obter o controle da conta atacada cai ao mínimo.

Na maioria dos casos golpistas tente se passar por marcas muito conhecidas e com alto nível de confiança do cliente. Os especialistas em segurança cibernética da Checkpoint conduziram pesquisas específicas sobre phishing. Os resultados mostraram que a Microsoft foi responsável por 29 por cento de todos os ataques globais de phishing entre julho e setembro deste ano. Amazon e Google receberam 13 por cento e seis por cento de todos os ataques de phishing durante o período de três meses.

“Qualquer cliente que receber um e-mail questionável, ligar, ou uma mensagem de texto de uma pessoa que se faz passar por funcionário da Amazon deve denunciá-los ao atendimento ao cliente da Amazon. A Amazon investiga essas reclamações e as usa para proteger os clientes e responsabilizar os malfeitores.” Um porta-voz da Amazon disse O sol.

Os invasores fazem o seu melhor para enganar as pessoas para que forneçam suas credenciais. A melhor maneira é fazer com que o e-mail pareça legítimo, criando uma necessidade urgente de fazer algo e direto a solução mais rápida na forma de link fraudulento. Um dos contra-passos que os especialistas em segurança cibernética aconselham é sempre verificar primeiro o URL de um site se ele corresponde a um site legítimo.