Em meados de março 2019 hackers que é conhecido como Lab Dookhtengan publicada em ferramentas telegrama de grupo APT34 iraniano (aka Oilrig e HelixKitten) bem como informações sobre hackers e suas supostas supervisores do Ministério da Informação e Segurança Nacional do Irã.

Journalists de ZDNet comunicado com Lab Dookhtegan e relatam que ele confirma participação na campanha DNSpionage e era um membro da APT34. Contudo, ele não fornece qualquer evidência e pode ser por funcionário de inteligência agora não Iranian.ZDNet afirma que muitas empresas de Internet com a segurança estão investigando o envolvimento Lab Dookhtegan. Autenticidade das fornecidas por ele códigos já confirmaram especialistas da crónica que é o departamento de segurança cibernética de Alphabet Segurar.

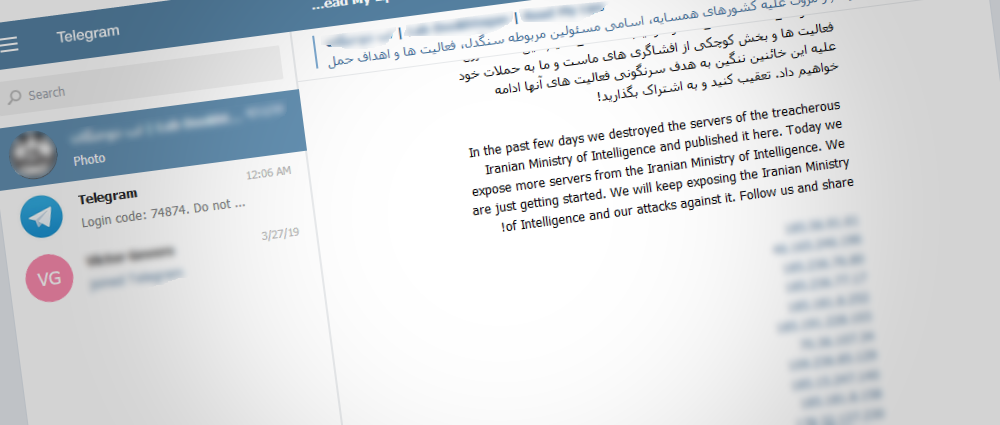

Imformação Lab Dookhtegan no telegrama

Além de códigos iniciais, Lab Dookhtegan também publicado em informações de acesso aberto sobre 66 vítimas APT34 que foram armazenados no servidor de governo do grupo. Entre outros dados publicados também foram credenciais para servidores internos e-endereços IP dos usuários. Majorly esta lista inclui empresas e organizações do Oriente Médio, África, Sudeste da Ásia e Europa. Duas maiores empresas que sofreram ataques são Etihad Airways e Emirates Nacional de Petróleo.

Lab Dookhtegan também vazou dados sobre os grupos de actividade anterior, incluindo listas de endereços IP e domínios onde o grupo hospedados web vende e outros dados operacionais.

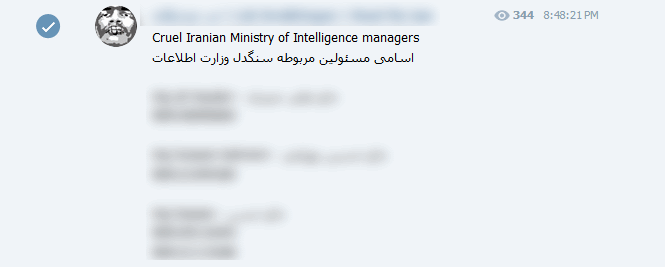

além do que, além do mais, anônima exposer passou muito tempo em doxing do Ministério de funcionários Segurança Nacional de Informação e iraniano que participou de operações APT34. Para alguns oficiais Lab Dookhtegan criado PDF-pastas especiais com “dossiers”, onde ele revela seus nomes, posições, fotos em anexo, números de telefone, e-mails e links de seus perfis de mídia social. Os jornalistas argumentam que é difícil não notar posição negativa do Lab Dookhtegan para essas pessoas como neste dossiers que ele chama de “criminosos impiedosos”.

lista Lab Dookhtegan

Além supracitada, no telegrama, foram publicadas as imagens que demonstram demolição de painéis de controlo APT34 e limpeza completa de servidores do grupo que alegadamente foi cometidos por Lab Dookhtegan.

analistas Chronicle sugerem que agora APT34 terá que mudar seus instrumentos e isso vai levar tempo para restaurar a prontidão de combate.

Fonte: www.zdnet.com