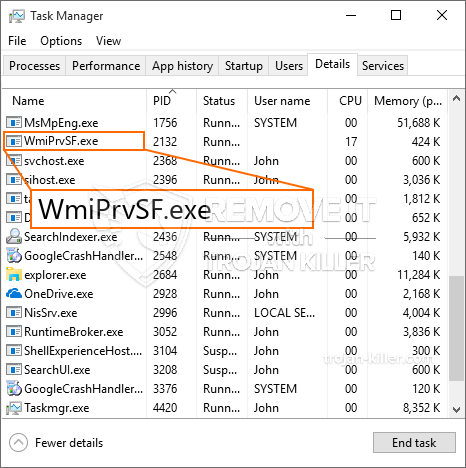

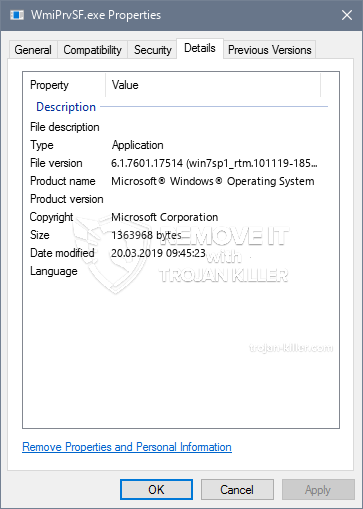

Um novo em folha, realmente criptomoeda prejudiciais vírus mineiro realmente foi descoberto por cientistas de proteção. o malware, chamado WmiPrvSF.exe podem contaminar sofredores alvo utilizando uma selecção de meios. A essência por trás do minerador WmiPrvSF.exe é utilizar as atividades do minerador criptomoeda nos sistemas de computador dos sofredores para adquirir tokens Monero às custas dos sofredores. The result of this miner is the raised power costs and also if you leave it for longer amount of times WmiPrvSF.exe may even damage your computer systems parts.

WmiPrvSF.exe: Métodos de distribuição

o WmiPrvSF.exe malware usa dois métodos populares que são usados para contaminar alvos de computador:

- Payload Entrega usando Infecções anteriores. If an older WmiPrvSF.exe malware is released on the victim systems it can immediately upgrade itself or download a newer version. Isso é viável usando o comando de atualização integrado que obtém o lançamento. Isto é feito através da ligação a um servidor controlado por hackers específico predefinido que fornece o código de malware. A infecção baixada certamente adquirirá o nome de um serviço do Windows e será colocada no diretório “%% Temp sistema” localização. Propriedades residenciais ou comerciais essenciais e também documentos de configuração do sistema em execução são alterados para permitir uma infecção consistente e silenciosa.

- Software exploração de vulnerabilidades de aplicativos. The newest variation of the WmiPrvSF.exe malware have actually been located to be triggered by the some ventures, comumente reconhecido por ser usado em ataques de ransomware. As infecções são feitas pelo direccionamento soluções abertas através da porta TCP. Os ataques são automatizados por um quadro controlado por hackers que procura se a porta está aberta. Se este problema for resolvido, ele certamente verificará a solução e recuperará informações a respeito, incluindo qualquer versão e também dados de configuração. Explorações, bem como nome de utilizador preferido e também combinações de senha pode ser feito. Quando a manipulação é causada contra o código de risco, o minerador será liberado junto com a porta dos fundos. Isso certamente vai apresentar a uma dupla infecção.

Além dessas abordagens, outras estratégias também podem ser utilizadas. Os mineiros podem ser distribuídos por e-mails de phishing que são enviados em massa de uma forma semelhante a SPAM e também dependem de métodos de engenharia social para confundir os alvos, fazendo-os pensar que obtiveram uma mensagem de uma solução ou empresa genuína. Os dados de vírus podem ser anexados diretamente ou inseridos no conteúdo do corpo em conteúdo multimídia da web ou links de texto da web.

Os bandidos também podem criar páginas touchdown destrutivas que podem se passar por páginas de download e instalação do fornecedor, portais de download de aplicativos de software e outras áreas acessadas com frequência. Quando eles utilizam um domínio de aparência semelhante a endereços genuínos e também certificações de segurança, os indivíduos podem ser persuadidos a se comunicar com eles. Em alguns casos simplesmente abri-los pode ativar a infecção mineiro.

Outra estratégia seria utilizar provedores de serviços de transporte que podem ser espalhados usando esses métodos ou redes de compartilhamento de documentos, BitTorrent é um dos mais preferidos. É usado regularmente para dispersar aplicativos de software legítimos, bem como documentos e conteúdo pirata. Dois dos portadores distância mais preferidos são os seguintes:

Outros métodos que podem ser considerados pelos infratores incluem o uso de sequestradores de navegador - plug-ins perigosos que são compatíveis com os navegadores de Internet mais proeminentes. Eles são enviados para os repositórios apropriados com análises de usuários falsas e qualificações de desenvolvedor. Na maioria dos casos os resumos pode consistir de screenshots, vídeos e também descrições intrincadas apelando a melhorias de recursos maravilhosas e também otimizações de desempenho. No entanto, após a instalação, o comportamento dos navegadores influenciados certamente se transformará- os usuários certamente descobrirão que serão redirecionados para uma página da web de destino controlada por um hacker e suas configurações podem ser alteradas – a página inicial padrão, motor de pesquisa, bem como página de abas novíssimo.

WmiPrvSF.exe: Análise

The WmiPrvSF.exe malware is a traditional case of a cryptocurrency miner which relying on its configuration can cause a wide array of unsafe actions. Seu principal objetivo é a realização de trabalhos matemáticos complicados que certamente irão se beneficiar das fontes do sistema prontamente disponíveis: CPU, GPU, memória e também o quarto disco rígido. Os meios que eles funcionam é através da ligação a um servidor chamado piscina especial de mineração web a partir de onde o código necessário é baixado e instalar. Tão rapidamente como entre as tarefas é baixado ele vai ser iniciado ao mesmo tempo, várias instâncias podem ser executados ao mesmo tempo. Quando uma tarefa oferecida é completada outro vai certamente ser baixado em sua localização e também o loop continuará até que o computador está desligado, a infecção está se livrado ou uma ocasião comparável adicional acontece. Criptomoeda será recompensado aos controladores criminais (Hacker equipe ou um cyberpunk solitária) direto para o bolso.

A qualidade de risco de este grupo de malware é que as amostras como esta pode tomar todas as fontes do sistema e também quase fazer o inútil sistema de computador sofredor até que o risco tenha sido totalmente eliminada. A maioria deles incluem uma parcela implacável que os torna realmente difícil de se livrar de. Estes comandos certamente vai fazer modificações também escolhas, setup data and Windows Registry values that will make the WmiPrvSF.exe malware beginning automatically when the computer system is powered on. O acesso a menus de recuperação, bem como opções pode ser bloqueado, que faz inúmeras súmulas remoção manual quase inútil.

Este regime específico de infecção vontade um serviço do Windows por si mesmo, aderindo à realizada avaliação de segurança ther aderir a ações têm sido observados:

Durante os procedimentos mineiro o malware associado pode conectar-se a actualmente em execução serviços do Windows e também de terceiros criadas aplicações. Ao fazer isso os administradores de sistema podem não observar que as toneladas de recursos vem de um procedimento separado.

| Nome | WmiPrvSF.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove WmiPrvSF.exe |

Este tipo de infecções por malware são particularmente eficientes na realização de comandos inovadores, se configurado para. They are based on a modular structure enabling the criminal controllers to orchestrate all type of unsafe actions. Entre os exemplos populares é o ajuste do Registro do Windows – adjustments strings related by the os can trigger significant performance disruptions and the lack of ability to accessibility Windows services. Relying on the extent of adjustments it can additionally make the computer totally pointless. On the various other hand manipulation of Registry values coming from any type of third-party set up applications can undermine them. Alguns aplicativos podem falhar ao serem introduzidos completamente, enquanto outros podem parar de funcionar de repente.

This particular miner in its existing variation is concentrated on extracting the Monero cryptocurrency containing a changed variation of XMRig CPU mining engine. If the projects show successful after that future versions of the WmiPrvSF.exe can be launched in the future. Como o malware utiliza susceptabilities software para infectar hosts de destino, pode ser parte de uma co-infecção inseguro com ransomware, bem como Trojans.

Elimination of WmiPrvSF.exe is strongly advised, considering that you take the chance of not only a huge electrical energy costs if it is operating on your COMPUTER, yet the miner may likewise carry out other unwanted activities on it and also harm your COMPUTER completely.

WmiPrvSF.exe removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove WmiPrvSF.exe

Degrau 5. WmiPrvSF.exe Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove WmiPrvSF.exe

Como evitar que o seu PC seja infectado novamente com “WmiPrvSF.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “WmiPrvSF.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “WmiPrvSF.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “WmiPrvSF.exe”.