Um novo em folha, infecção por minerador de criptomoeda realmente prejudicial foi identificada por cientistas de segurança. o malware, chamado Uefihost.exe podem contaminar vítimas de destino usando uma variedade de métodos. A essência por trás do minerador Uefihost.exe é usar tarefas de minerador de criptomoeda nos computadores das vítimas para obter tokens Monero ao custo das vítimas. The result of this miner is the raised electrical power bills and if you leave it for longer amount of times Uefihost.exe might even damage your computers parts.

Uefihost.exe: Métodos de distribuição

o Uefihost.exe malwares faz uso de 2 técnicas preferidas que são usados para contaminar alvos de computador:

- Payload entrega por meio de infecções anteriores. If an older Uefihost.exe malware is deployed on the victim systems it can instantly update itself or download a newer variation. Isso é possível por meio do comando de atualização integrado que adquire o lançamento. Isto é feito através da ligação a um determinado servidor web controlado por hackers predefinido que fornece o código de malware. A infecção baixado e instalar irá adquirir o nome de uma solução Windows e também ser posicionado no “%Sistema% temp” Lugar, colocar. casas essenciais e dados de configuração do sistema em execução são transformados de modo a permitir uma infecção implacável e silenciosa.

- Exploração de vulnerabilidades de software. The most recent version of the Uefihost.exe malware have actually been located to be triggered by the some exploits, popularmente entendido para ser usado nos ataques ransomware. As infecções são feitas pelo direccionamento soluções abertos usando a porta TCP. As greves são automatizados por um quadro controlado por hackers que olha para cima se a porta está aberta. Se esta condição for satisfeita ele certamente vai digitalizar a solução e obter detalhes a seu respeito, constituído por qualquer tipo de variação, bem como informações arranjo. Ventures e também nome de usuário popular, bem como misturas de senha pode ser feito. Quando a manipular é activada contra o código em risco o mineiro vai certamente ser implantado em adição a porta das traseiras. Isto irá fornecer a uma dupla infecção.

Em adição a estas técnicas diversas outras abordagens podem ser utilizadas, bem. Mineiros podem ser dispersos por phishing e-mails que são enviados a granel em uma maneira SPAM-like, bem como contar com técnicas de engenharia social, a fim de confundir os alvos corretos em acreditar que eles têm recebido uma mensagem de um serviço de boa reputação ou empresa. Os documentos de infecção pode ser diretamente afixada ou inserido nos materiais do corpo em conteúdo web multimédia ou links de texto.

Os infratores também podem criar páginas de aterragem prejudiciais que pode personificar o download fornecedor e instalar páginas, portais de download de aplicativos de software, bem como outros locais regularmente acessados. Quando eles utilizam nomes de domínio sonoridade semelhante à legit endereços, bem como a segurança e certificados de segurança dos clientes pode ser empurrado para a direita em se conectar com eles. Em muitos casos, apenas abri-los pode desencadear a infecção mineiro.

Uma abordagem adicional seria, certamente, para utilizar provedores de carga útil que pode ser espalhados utilizando as abordagens ou através de redes de compartilhamento de arquivos acima mencionados, BitTorrent é um dos mais populares. É frequentemente utilizado para distribuir tanto software legítimo e também dados, bem como o pirata conteúdo web. Dois dos prestadores de serviços de carga útil mais proeminentes são os seguintes:

Várias outras abordagens que podem ser pensado pelos malfeitores incluem o uso de navegador de internet sequestradores plugins -dangerous que são feitas adequado com os navegadores mais preferidos. Eles são publicados aos bancos de dados pertinentes com avaliações de clientes falsos, bem como credenciais de programador. Na maioria dos casos, as descrições podem incluir screenshots, clips de vídeo e também resumos de fantasia que prometem grandes melhorias funcionais e também otimizações de eficiência. No entanto na configuração das ações dos navegadores de internet impactados vai certamente transformar- os usuários vão achar que eles serão redirecionados para uma página de aterrissagem controlada por hackers e também as suas configurações podem ser alteradas – a página inicial padrão, motor de pesquisa e também a página web novas guias.

Uefihost.exe: Análise

The Uefihost.exe malware is a traditional instance of a cryptocurrency miner which depending on its configuration can trigger a wide variety of unsafe actions. Its main objective is to carry out complicated mathematical tasks that will take advantage of the offered system sources: CPU, GPU, memória e também espaço em disco rígido. The method they operate is by linking to an unique server called mining pool from where the required code is downloaded. Tão rapidamente como um dos trabalhos é descarregado certamente será iniciado simultaneamente, várias instâncias podem ser ido para quando. When an offered task is finished another one will certainly be downloaded in its location as well as the loophole will proceed until the computer system is powered off, a infecção está se livrado ou um evento similar adicional ocorre. Criptomoeda será recompensado aos controladores criminais (grupo pirataria ou um único hackers) direto para suas carteiras.

A hazardous attribute of this category of malware is that samples such as this one can take all system sources and also almost make the sufferer computer pointless till the danger has been entirely gotten rid of. A lot of them feature a relentless setup that makes them really tough to eliminate. Estes comandos certamente vai fazer ajustes também alternativas, configuration data and Windows Registry values that will certainly make the Uefihost.exe malware start automatically once the computer system is powered on. Access to recovery food selections and also options may be obstructed which provides lots of hands-on elimination guides virtually worthless.

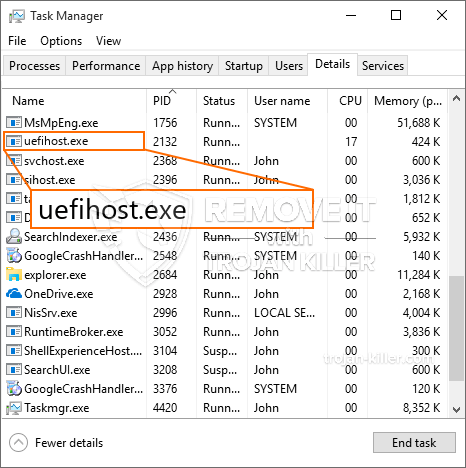

Esta determinada infecção vai configuração uma solução Windows para si, adhering to the performed security evaluation ther adhering to actions have been observed:

. During the miner procedures the connected malware can hook up to already running Windows solutions and third-party set up applications. By doing so the system managers might not observe that the resource lots originates from a different procedure.

| Nome | Uefihost.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove Uefihost.exe |

id =”82397″ alinhar =”aligncenter” largura =”600″] Uefihost.exe

Uefihost.exe

Esse tipo de infecção por malware é especificamente eficaz na execução de comandos inovadores, se configurado para. Eles são baseados em uma estrutura modular que permite que os controladores criminais gerenciem todo tipo de comportamento prejudicial. Um dos exemplos proeminentes é a alteração do Registro do Windows – strings de ajustes conectadas pelo sistema operacional podem criar sérios distúrbios de eficiência e a falha para obter acesso às soluções do Windows. Dependendo do escopo das modificações, pode da mesma forma tornar o sistema de computador totalmente inutilizável. Por outro lado, a manipulação dos valores do Registro pertencentes a qualquer tipo de aplicativo de terceiros pode prejudicá-los. Alguns aplicativos podem parar de funcionar para serem iniciados inteiramente, enquanto outros podem parar de funcionar de repente.

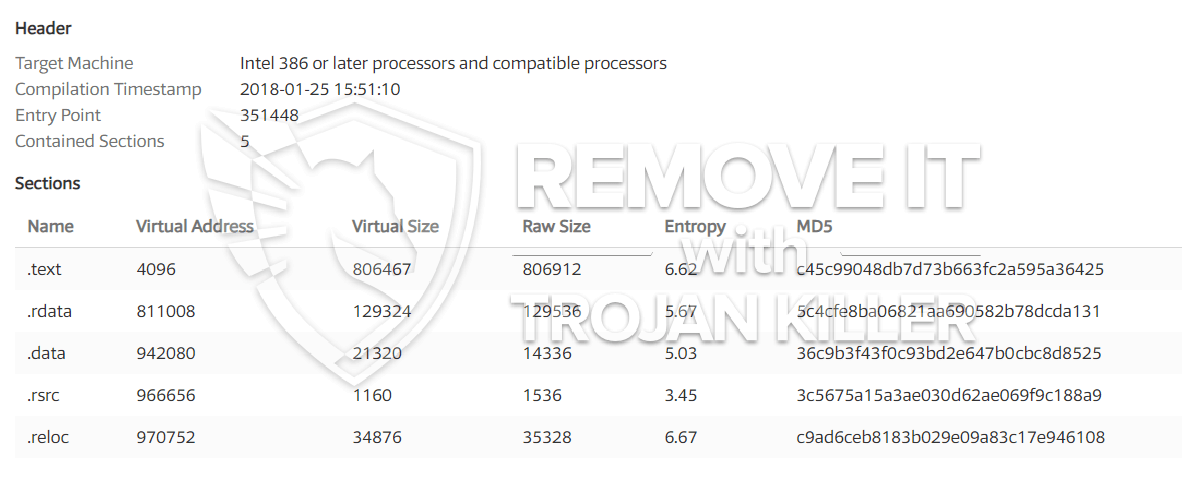

Este minerador em particular em sua versão atual está concentrado na extração da criptomoeda Monero com uma variação alterada do motor de mineração XMRig CPU. If the campaigns prove effective after that future versions of the Uefihost.exe can be launched in the future. Como o malware susceptabilities aplicação software usa para infectar hosts de destino, pode ser parte de uma co-infecção perigosa com ransomware, bem como Trojans.

Removal of Uefihost.exe is strongly recommended, porque você corre o risco não apenas de uma grande despesa de energia se estiver funcionando em seu PC, mas o minerador pode, adicionalmente, executar várias outras tarefas indesejáveis nele e também danificar seu COMPUTADOR permanentemente.

Uefihost.exe removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove Uefihost.exe

Degrau 5. Uefihost.exe Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove Uefihost.exe

Como evitar que o seu PC seja infectado novamente com “Uefihost.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “Uefihost.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “Uefihost.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “Uefihost.exe”.