Um novo, realmente infecção mineiro criptomoeda inseguro foi identificado por cientistas de protecção e segurança. o malware, chamado svchost.exe pode infectar sofredores alvo utilizando uma variedade de métodos. A principal idéia por trás do minerador Svchost.exe é usar as tarefas do minerador de criptomoeda nos sistemas de computadores dos destinos para adquirir tokens Monero nas despesas dos destinos. O resultado final desse minerador é o aumento das despesas com eletricidade e, se você o deixar por períodos mais longos, o Svchost.exe também poderá prejudicar os elementos dos sistemas do computador..

svchost.exe: Métodos de distribuição

o svchost.exe O malware usa duas técnicas importantes usadas para infectar os alvos do sistema de computador:

- Payload Entrega via Infecções anteriores. Se um malware mais antigo do Svchost.exe for implantado nos sistemas afetados, ele poderá se atualizar automaticamente ou baixar e instalar uma variação mais recente.. Isso é possível por meio do comando de atualização integrado que recebe o lançamento. Isto é feito, anexando a um determinado servidor controlado por hackers predefinido que fornece o código de malware. O vírus baixado certamente obterá o nome de um serviço do Windows e será colocado no diretório “%% Temp sistema” área. Propriedades residenciais ou comerciais importantes e também os arquivos de configuração do sistema em execução são alterados para permitir uma infecção consistente e silenciosa.

- Software exploração de vulnerabilidades de aplicativos. A variação mais recente do malware Svchost.exe foi localizada para provocar alguns empreendimentos., popularmente entendido por ser feito uso de nos ataques ransomware. As infecções são feitas por alvo serviços abertos através da porta TCP. Os assaltos são automatizados por um quadro controlado por hackers que procura se a porta é aberta. Se esse problema for solucionado, ele examinará o serviço e obterá detalhes sobre ele, consistindo em qualquer versão, bem como informações de arranjo. Ventures e também combinações de nome de usuário e senha de destaque pode ser feito. Quando a manipulação é ativada versus o código de risco, o mineiro certamente será liberado além do backdoor. Isto irá apresentar a uma infecção dupla.

Além dessas técnicas, várias outras técnicas também podem ser utilizadas.. Os mineiros podem ser dispersos por e-mails de phishing que são enviados por atacado de maneira semelhante a SPAM e também contam com técnicas de engenharia social para deixar os alvos perplexos, pensando que receberam uma mensagem de um serviço ou empresa respeitável. Os documentos de infecção podem ser afixados diretamente ou inseridos nos materiais do corpo em conteúdo multimídia ou links de texto.

Da mesma forma, os transgressores podem produzir páginas da Web de destino prejudiciais que podem representar páginas da Web de download de fornecedores, sites de download de programas de software e vários outros locais frequentemente acessados. Quando fazem uso de um domínio com som comparável a endereços respeitáveis e certificações de segurança e proteção, os usuários podem ser persuadidos a se envolver com eles. Em muitos casos, simplesmente abri-los pode desencadear a infecção mineiro.

Uma estratégia a mais seria certamente fazer uso de transportadoras de transporte que podem ser espalhadas usando essas técnicas ou por meio de redes de compartilhamento de arquivos, BitTorrent é um dos um dos mais populares. É utilizado regularmente para distribuir tanto programas de software legítimos quanto arquivos e material pirata. Dois dos prestadores de serviços de carga útil mais proeminentes são os seguintes:

Várias outras técnicas que podem ser consideradas pelos infratores da lei incluem o uso de seqüestradores de navegador da Web - plugins prejudiciais que são compatíveis com os navegadores de Internet mais preferidos.. Eles são carregados nos bancos de dados relevantes com avaliações falsas de usuários e qualificações de desenvolvedor. Em muitos casos, as descrições podem incluir capturas de tela, vídeos e descrições elaboradas que atraem melhorias maravilhosas de recursos, além de otimizações de desempenho. No entanto, após a instalação, as ações dos navegadores afetados certamente mudarão- os clientes certamente descobrirão que serão redirecionados para uma página da web de touchdown controlada por hackers, bem como suas configurações poderão ser alteradas – a página web padrão, motor de pesquisa e também a página guias web totalmente nova.

svchost.exe: Análise

O malware Svchost.exe é uma instância atemporal de um minerador de criptomoedas que, dependendo de sua configuração, pode causar uma variedade de atividades perigosas. Seu principal objetivo é executar trabalhos matemáticos complexos que certamente farão uso dos recursos do sistema oferecidos: CPU, GPU, memória, bem como sala de disco rígido. A maneira como eles funcionam é conectando-se a um servidor Web especial chamado piscina de mineração, de onde o código necessário é baixado. Tão rapidamente como entre as tarefas é baixado ele certamente vai ser iniciado de imediato, numerosos exemplos podem ser realizados em quando. Quando uma tarefa é concluída, outra certamente será baixada em sua área e o loop continuará até que o sistema do computador seja desligado, a infecção é removido ou uma ocasião comparável adicional ocorre. Criptomoeda serão compensados aos controladores criminais (Hacker equipe ou um cyberpunk solitária) direto para os seus orçamentos.

Uma característica perigosa dessa classificação de malware é que amostras como essa podem consumir todos os recursos do sistema e praticamente tornar o sistema do computador inutilizável até que o perigo seja totalmente eliminado.. Muitos deles incluem uma parcela consistente, o que os torna realmente difíceis de eliminar. Estes comandos farão modificações para arrancar escolhas, arquivos de configuração e também valores do Registro do Windows que farão com que o malware Svchost.exe inicie imediatamente assim que o sistema do computador for ligado. A acessibilidade às opções e opções de recuperação de alimentos pode estar obstruída, o que torna várias visões gerais de remoção prática quase inúteis.

Esta configuração específica infecção vontade um serviço do Windows por si mesmo, observaram-se aderentes às análises de segurança e proteção realizadas, aderentes às atividades:

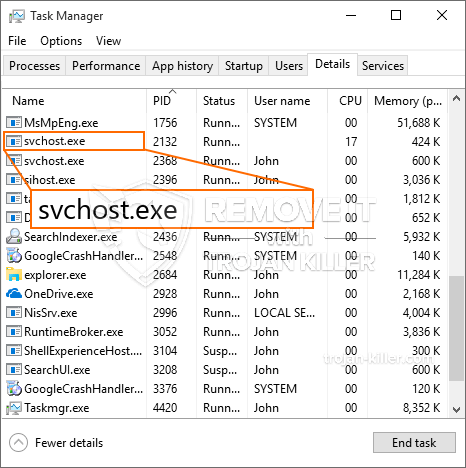

. Durante os procedimentos do minerador, o malware associado pode se conectar a serviços do Windows que já estão em execução e também a aplicativos instalados de terceiros. Ao fazer isso, os gerentes de sistema podem não perceber que os lotes de recursos se originam de um procedimento separado.

| Nome | svchost.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware detectar e remover Svchost.exe |

id =”81604″ alinhar =”aligncenter” largura =”600″] svchost.exe

svchost.exe

Esse tipo de infecção por malware é especificamente eficaz na execução de comandos avançados, se configurado para. Eles são baseados em uma estrutura modular que permite aos controladores criminais gerenciar todo tipo de comportamento perigoso. Um dos casos de destaque é o ajuste do Registro do Windows – alterações nas strings associadas ao sistema operacional podem criar grandes distúrbios de desempenho e também a falha na acessibilidade dos serviços do Windows. Dependendo do escopo de ajustes pode adicionalmente fazer o sistema de computador totalmente inútil. Por outro lado, o ajuste dos valores do Registro pertencentes a qualquer aplicativo instalado de terceiros pode prejudicá-los. Alguns aplicativos podem falhar ao iniciar completamente, enquanto outros podem parar de funcionar repentinamente..

Esse minerador específico em sua versão atual está focado na extração da criptomoeda Monero que consiste em uma variação modificada do mecanismo de mineração de CPU XMRig. Se os projetos confirmarem em vigor depois que futuras variações do Svchost.exe puderem ser introduzidas no futuro. Como o malware faz uso de vulnerabilidades de programas de software para infectar hosts de destino, ele pode ser componente de uma co-infecção prejudicial com ransomware e também Trojans.

A remoção de Svchost.exe é altamente recomendada, considerando que você corre o risco de não apenas grandes custos de energia elétrica, se estiver trabalhando no seu PC, no entanto, o mineiro também pode executar várias outras tarefas indesejáveis e também danificar completamente o seu COMPUTADOR..

Processo de remoção de Svchost.exe

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” botão para remover Svchost.exe

Degrau 5. Svchost.exe removido!

Guia de vídeo: Como usar o GridinSoft Anti-Malware para remover o Svchost.exe

Como evitar que o seu PC seja infectado novamente com “svchost.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “svchost.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “svchost.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “svchost.exe”.