Um novo em folha, extremamente vírus mineiro criptomoeda perigoso foi detectado por pesquisadores de segurança e proteção. o malware, chamado Scsktsvc.exe pode infectar pessoas que sofrem de destino usando uma variedade de maneiras. O ponto principal por trás do minerador Scsktsvc.exe é empregar tarefas do minerador de criptomoeda nos sistemas de computadores dos destinos, a fim de obter tokens Monero às custas de quem sofre.. The result of this miner is the elevated electrical power costs and also if you leave it for longer amount of times Scsktsvc.exe might also damage your computers parts.

Scsktsvc.exe: Métodos de distribuição

o Scsktsvc.exe utiliza de malware 2 abordagens proeminentes usadas para contaminar alvos de computadores:

- Payload entrega por meio de infecções anteriores. If an older Scsktsvc.exe malware is released on the sufferer systems it can instantly upgrade itself or download a more recent variation. Isso é possível usando o built-in comando update que obtém a liberação. Isto é feito, anexando a um determinado servidor web controlado por hackers predefinido que fornece o código de malware. A infecção baixada e de instalação receberá o nome de um serviço do Windows e será colocada no diretório “%% Temp sistema” área. Casas essenciais e também dados de configuração do sistema operacional são transformados para permitir uma infecção implacável e silenciosa.

- Software exploração de vulnerabilidades de aplicativos. The latest version of the Scsktsvc.exe malware have been discovered to be triggered by the some ventures, amplamente conhecido por ser utilizado nos ataques de ransomware. As infecções são feitas pelo direccionamento soluções abertas através da porta TCP. Os ataques são automatizados por uma estrutura controlada hacker que olha para cima se a porta é aberta. Se esse problema for solucionado, ele certamente verificará o serviço e obterá informações sobre ele., constituído por qualquer tipo de versão, bem como dados de configuração. Exploits e nome de usuário de destaque e também misturas de senha pode ser feito. Quando a exploração é desencadeada contra o pelo código risco o mineiro certamente vai ser lançado junto com o backdoor. Isso certamente vai oferecer a uma infecção dupla.

Além desses métodos, várias outras estratégias também podem ser utilizadas.. Os mineiros podem ser distribuídos por e-mails de phishing que são enviados em massa de maneira semelhante a SPAM e também contam com truques de engenharia social para confundir os que pensam que receberam uma mensagem de um serviço ou empresa legítima. Os arquivos de infecção podem ser diretamente afixados ou colocados nos componentes do corpo em conteúdo multimídia ou links de mensagens na web.

Os criminosos também podem criar páginas de destino mal-intencionadas, que podem representar o download de fornecedores e instalar páginas da web, sites de download de software e também outros locais frequentemente acessados. Quando eles usam nomes de domínio comparáveis com endereços originais e certificados de segurança, os usuários podem ser persuadidos a interagir com eles. Em muitos casos, simplesmente abri-los pode desencadear a infecção mineiro.

Uma outra abordagem seria certamente usar provedores de transporte que podem ser espalhados usando as técnicas acima mencionadas ou através de redes de compartilhamento de documentos, BitTorrent está entre um dos mais populares. É regularmente utilizado para dispersar aplicativos e arquivos de software respeitáveis e também piratear conteúdo. Dois de um dos a maioria dos provedores de carga preferidos são os seguintes:

Outras técnicas que podem ser levadas em consideração pelos criminosos consistem em usar seqüestradores de navegador da web - plugins perigosos, adequados aos navegadores da web mais preferidos. Eles são carregados nos bancos de dados apropriados com avaliações falsas de clientes e qualificações de designer. Muitas vezes as descrições pode consistir de screenshots, videoclipes, bem como resumos elaborados, apelando para aprimoramentos fantásticos de recursos e também otimizações de eficiência. No entanto após a instalação dos hábitos dos navegadores influenciaram vai mudar- os clientes descobrirão que serão redirecionados para uma página da web de aterrissagem controlada por hackers e que suas configurações também poderão ser alteradas – a página web padrão, motor de pesquisa online e nova página tabs.

Scsktsvc.exe: Análise

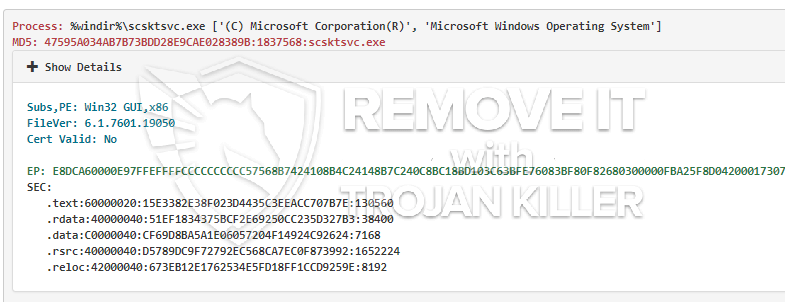

The Scsktsvc.exe malware is a timeless instance of a cryptocurrency miner which relying on its configuration can create a wide range of harmful activities. Its main objective is to do intricate mathematical jobs that will certainly make the most of the readily available system sources: CPU, GPU, memória e também a área de disco rígido. The means they function is by attaching to a special server called mining swimming pool from where the called for code is downloaded. Tão rapidamente como entre as tarefas é baixado ele vai ser iniciado de imediato, várias circunstâncias pode ficar fora por uma vez. When an offered task is finished an additional one will be downloaded in its place and the loop will continue till the computer system is powered off, a infecção é eliminada ou uma ocasião semelhante adicional ocorre. Criptomoeda certamente será compensada para os controladores criminais (Hacker equipe ou um único hackers) direto para suas bolsas.

A hazardous feature of this classification of malware is that samples similar to this one can take all system sources and practically make the sufferer computer system pointless till the threat has actually been completely removed. Most of them feature a persistent setup that makes them really challenging to remove. Estes comandos certamente vai fazer mudanças também alternativas, setup data and Windows Registry values that will certainly make the Scsktsvc.exe malware begin instantly once the computer is powered on. Accessibility to recovery menus and options might be obstructed which makes lots of manual elimination overviews practically ineffective.

Este regime específico de infecção vontade uma solução Windows para si, following the performed protection analysis ther complying with actions have actually been observed:

. During the miner operations the connected malware can hook up to currently running Windows solutions and third-party installed applications. By doing so the system administrators may not notice that the source tons originates from a different process.

| Nome | Scsktsvc.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove Scsktsvc.exe |

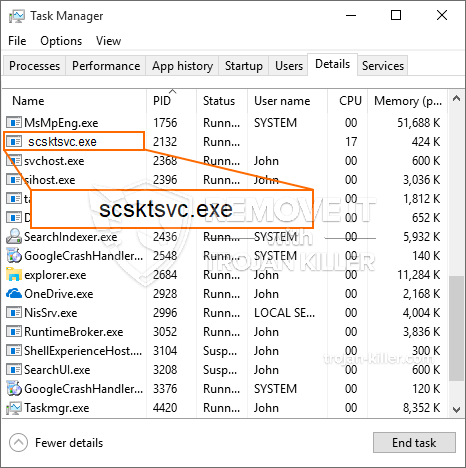

id =”81504″ alinhar =”aligncenter” largura =”600″] Scsktsvc.exe

Scsktsvc.exe

Este tipo de infecções por malware são especialmente eficazes na execução de comandos inovadores se configurados de forma. Eles são baseados em uma estrutura modular, permitindo que os controladores criminais orquestrem todos os tipos de ações inseguras. Entre os exemplos populares é o ajuste do Registro do Windows – strings de alterações conectadas pelo sistema operacional podem causar graves interrupções de eficiência e também a incapacidade de obter acesso às soluções do Windows. Dependendo da gama de ajustes, pode igualmente tornar o computador completamente inutilizável. Por outro lado, o ajuste do valor do Registro proveniente de qualquer aplicativo de terceiros instalado pode prejudicá-lo. Alguns aplicativos podem não ser liberados completamente, enquanto outros podem parar de funcionar repentinamente.

Este minerador em particular em sua variação atual está concentrado na extração da criptomoeda Monero contendo uma variação modificada do motor de mineração XMRig CPU. If the campaigns verify successful after that future versions of the Scsktsvc.exe can be launched in the future. Como o malware usa vulnerabilidades de aplicativos de software para infectar hosts de destino, pode ser parte de uma co-infecção perigosa com ransomware e Trojans.

Removal of Scsktsvc.exe is strongly recommended, dado que você corre o risco não apenas de enormes custos de energia elétrica se ela estiver funcionando em seu COMPUTADOR, ainda assim, o minerador pode da mesma forma fazer várias outras atividades indesejáveis nele e também até mesmo danificar seu COMPUTADOR completamente.

Scsktsvc.exe removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove Scsktsvc.exe

Degrau 5. Scsktsvc.exe Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove Scsktsvc.exe

Como evitar que o seu PC seja infectado novamente com “Scsktsvc.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “Scsktsvc.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “Scsktsvc.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “Scsktsvc.exe”.