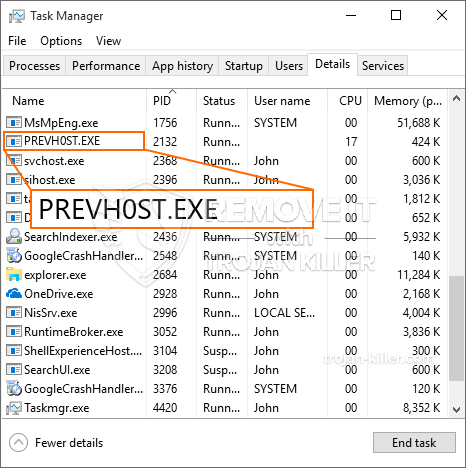

Um novo em folha, vírus do criptomoeda realmente inseguro foi detectado por pesquisadores de proteção. o malware, chamado PREVH0ST.EXE pode infectar vítimas-alvo fazendo uso de uma variedade de meios. A ideia principal por trás do minerador PREVH0ST.EXE é empregar atividades de minerador de criptomoedas nos sistemas de computador dos sofredores para obter tokens Monero às custas das vítimas. The result of this miner is the raised power costs and also if you leave it for longer time periods PREVH0ST.EXE might even harm your computer systems components.

PREVH0ST.EXE: Métodos de distribuição

o PREVH0ST.EXE utiliza de malware 2 técnicas importantes que são utilizados para contaminar alvos de sistema de computador:

- Payload Entrega usando Infecções anteriores. If an older PREVH0ST.EXE malware is deployed on the victim systems it can instantly update itself or download and install a newer variation. Isso é possível através do comando de atualização built-in que obtém o lançamento. Isto é feito através da ligação a um determinado servidor web controlado por hackers predefinido que fornece o código de malware. O vírus baixado e instalar certamente obter o nome de um serviço do Windows e também ser colocado no “%% Temp sistema” localização. propriedades residenciais cruciais e documentos de configuração do sistema operacional são alteradas de modo a permitir uma infecção consistente e também silenciosa.

- Software exploração de vulnerabilidades Programa. The most current version of the PREVH0ST.EXE malware have been located to be brought on by the some exploits, amplamente conhecida por ser utilizada nos ataques ransomware. As infecções são feitas por alvo serviços abertos usando a porta TCP. Os assaltos são automatizados por um quadro controlado por hackers que procura para fora se a porta é aberta. Se este problema é cumprida ele certamente vai digitalizar o serviço, bem como buscar informações a seu respeito, consistindo de qualquer informação sobre a versão e configuração. Ventures e misturas de usuário e senha também preferenciais pode ser feito. Quando a fazer uso de é desencadeada contra a pelo código risco o mineiro será lançado em adição ao backdoor. Isso certamente vai oferecer a uma dupla infecção.

Além dessas abordagens diversas outras abordagens pode ser feito uso de bem. Mineiros podem ser dispersos por phishing e-mails que são enviados por atacado de uma forma SPAM-like, bem como dependem de técnicas de engenharia social, a fim de confundir as vítimas a pensar que eles têm realmente recebeu uma mensagem de uma solução legítima ou empresa. Os documentos de vírus pode ser reta fixada ou colocados nos materiais do corpo em material multimídia ou links de texto.

Os criminosos também podem criar páginas maliciosas que pode personificar o download fornecedor e instalar páginas da web, portais de download de software e vários outros locais freqüentemente acessados. Quando eles usam nomes de domínio que aparecem comparáveis aos endereços genuínas, bem como a segurança e certificados de segurança dos usuários pode ser persuadido a interagir com eles. Em alguns casos simplesmente abri-los pode desencadear a infecção mineiro.

mais uma estratégia seria recorrer a prestadores de carga útil que pode ser espalhados usando esses métodos ou através de compartilhamento de documentos redes, BitTorrent é apenas um dos mais proeminentes. É freqüentemente usado para distribuir tanto aplicação de software legítimo e também arquivos e também conteúdo pirata. Dois de um dos provedores de serviços de transporte mais populares são os seguintes:

Várias outras técnicas que podem ser considerados pelos criminosos incluem o uso de navegador sequestradores plugins -harmful que são feitas adequado com um dos navegadores de internet mais populares. Eles são submetidos às bases de dados pertinentes com depoimentos de usuários falsos e também qualificações do desenhador. Na maioria dos casos, os resumos podem consistir de screenshots, clips de vídeo, bem como resumos sofisticados que prometem melhorias de função fantástico, bem como otimizações de desempenho. No entanto na configuração o comportamento dos navegadores impactados vai alterar- usuários certamente vai achar que eles vão ser redirecionado para uma página de destino controlado por hackers, bem como suas configurações podem ser alteradas – a página web padrão, motor de pesquisa e também a página web novas guias.

PREVH0ST.EXE: Análise

The PREVH0ST.EXE malware is a timeless situation of a cryptocurrency miner which relying on its arrangement can trigger a wide variety of unsafe actions. Its major goal is to perform complex mathematical tasks that will capitalize on the readily available system sources: CPU, GPU, memória e espaço no disco rígido. Os meios eles trabalham é através da ligação a um servidor chamado mineração piscina especial de natação a partir de onde o código necessário é baixado e instalar. Assim que entre as tarefas é baixado ele certamente vai ser iniciado de imediato, várias circunstâncias pode ser executado de uma só vez. When an offered task is completed an additional one will certainly be downloaded in its area as well as the loophole will proceed till the computer system is powered off, the infection is removed or one more similar occasion happens. Criptomoeda certamente será compensada para os controladores criminais (Hacker equipe ou um único cyberpunk) diretamente para seus bolsos.

A harmful quality of this classification of malware is that samples such as this one can take all system resources and almost make the sufferer computer pointless till the hazard has been entirely gotten rid of. A lot of them include a relentless installation that makes them really tough to get rid of. Estes comandos certamente vai fazer ajustes também alternativas, setup files and also Windows Registry values that will make the PREVH0ST.EXE malware begin automatically when the computer system is powered on. Accessibility to healing food selections as well as choices may be blocked which makes lots of hand-operated removal overviews virtually worthless.

Esta determinada infecção certamente configuração um serviço do Windows por si mesmo, em conformidade com a análise de segurança efectuado ther foram observados seguintes atividades:

. During the miner procedures the associated malware can connect to already running Windows services as well as third-party installed applications. Ao fazer isso, os administradores do sistema podem não ver que os toneladas de recursos vêm de um processo separado.

| Nome | PREVH0ST.EXE |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove PREVH0ST.EXE |

Este tipo de infecções por malware são especialmente confiável em realizar comandos sofisticados se configurado de modo. They are based on a modular structure enabling the criminal controllers to manage all kinds of unsafe habits. Um dos exemplos preferidos é a alteração do Registro do Windows – alterations strings associated by the os can create major performance disturbances and the inability to access Windows services. Depending on the range of adjustments it can also make the computer system totally pointless. Por outro controle da mão de worths Registro vindo de qualquer tipo de terceiros configurar aplicativos podem sabotar-los. Some applications might fail to launch entirely while others can unexpectedly stop working.

This particular miner in its existing variation is focused on mining the Monero cryptocurrency including a modified version of XMRig CPU mining engine. If the projects show effective after that future variations of the PREVH0ST.EXE can be introduced in the future. Como o malware usa vulnerabilidades de aplicativos de software para contaminar anfitriões alvo, ele pode ser componente de uma co-infecção prejudicial com ransomware e também Trojans.

Elimination of PREVH0ST.EXE is strongly suggested, considering that you risk not just a large electrical energy costs if it is working on your COMPUTER, yet the miner might also execute other unwanted activities on it and also damage your COMPUTER permanently.

PREVH0ST.EXE removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove PREVH0ST.EXE

Degrau 5. PREVH0ST.EXE Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove PREVH0ST.EXE

Como evitar que o seu PC seja infectado novamente com “PREVH0ST.EXE” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “PREVH0ST.EXE”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “PREVH0ST.EXE”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “PREVH0ST.EXE”.