Um novo, realmente criptomoeda inseguro vírus mineiro realmente foi descoberto por cientistas de segurança. o malware, chamado Jvc.exe pode contaminar pessoas que sofrem de destino usando uma variedade de maneiras. A principal idéia por trás do mineiro Jvc.exe é utilizar atividades criptomoeda mineiro sobre os sistemas de computador de doentes, a fim de adquirir símbolos monero ao custo vítimas. O resultado deste mineiro é os custos de energia elevados e também se você deixá-lo por longos períodos de tempo Jvc.exe também pode danificar suas peças de sistemas de computador.

Jvc.exe: Métodos de distribuição

o Jvc.exe malwares faz uso de 2 métodos preferidos que são utilizados para contaminar alvos de sistema de computador:

- Payload Entrega usando Infecções anteriores. Se um malwares Jvc.exe mais velho é implantado nos sistemas de destino pode atualizar-se ou fazer o download instantaneamente e instalar uma variação mais recente. Isto é possível através do comando de atualização built-in que obtém a liberação. Isto é feito através da ligação a um determinado servidor web controlado por hackers predefinido que fornece o código de malware. A infecção baixado e instalar certamente vai ter o nome de um serviço do Windows, bem como ser posicionado no “%% Temp sistema” localização. propriedades importantes e executam arquivos de configuração do sistema são transformados de modo a permitir uma implacável, bem como infecção silenciosa.

- Software exploração de vulnerabilidades Programa. A versão mais recente do Jvc.exe de malware foram descobertos a ser desencadeada pela alguns exploits, notoriamente reconhecida para ser utilizada em assaltos ransomware. As infecções são feitas pelo direccionamento soluções abertas através da porta TCP. Os ataques são automatizados por um quadro controlado por hackers que busca descobrir se a porta está aberta. Se este problema é cumprida ele certamente vai digitalizar a solução e também obter detalhes sobre ele, consistindo em qualquer espécie de versão, bem como informações de configuração. Ventures, bem como nome de usuário preferido, bem como misturas de senha pode ser feito. Quando a manipular é activada contra o código vulnerável o mineiro vai ser implantado juntamente com o backdoor. Isso certamente irá fornecer a uma infecção dupla.

Além desses métodos vários outros métodos pode ser feito uso também. Mineiros podem ser distribuídos por phishing e-mails que são enviados por atacado de uma forma SPAM-like, bem como dependem de truques de design sociais, a fim de confundir o direito das vítimas em acreditar que eles têm realmente recebeu uma mensagem de uma verdadeira solução ou negócio. Os documentos de vírus pode ser de cadeia linear ligado ou colocado no conteúdo do corpo em material de multimédia ou de mensagens ligações.

Os bandidos também pode criar mal-intencionados páginas de aterragem da web que pode personificar fornecedor de download de páginas web, sites de programa de download de software, bem como vários outros locais regularmente acessados. Quando eles usam nomes que aparecem domínio comparáveis aos legit endereços, bem como certificados de protecção dos utilizadores pode ser persuadido a interagir com eles. Às vezes, simplesmente abri-los pode desencadear a infecção mineiro.

Um método adicional seria a utilização de provedores de carga útil que pode ser espalhados utilizando os métodos mencionados acima ou através de documentos de compartilhamento de redes, BitTorrent é apenas um dos mais proeminentes. É freqüentemente usado para distribuir arquivos tanto de aplicativos de software genuíno e também e conteúdo web pirata. 2 de um dos provedores de curso mais populares são os seguintes:

Vários outros métodos que podem ser considerados pelos infratores consistem em fazer uso do navegador sequestradores plugins -hazardous que são feitas adequado com os navegadores mais populares. Eles são publicados aos bancos de dados relevantes com depoimentos de clientes falsos, bem como as qualificações do desenhador. Na maioria dos casos os resumos pode consistir de screenshots, vídeos e resumos elaborados incentivando excelentes aprimoramentos de recursos, bem como otimizações de eficiência. No entanto após a instalação dos hábitos dos navegadores de internet afetadas certamente alterar- os usuários irão descobrir que eles certamente vão ser redirecionado para uma página web pouso controlado por hackers, bem como suas configurações podem ser alteradas – a página web padrão, motor de pesquisa e nova página tabs.

Jvc.exe: Análise

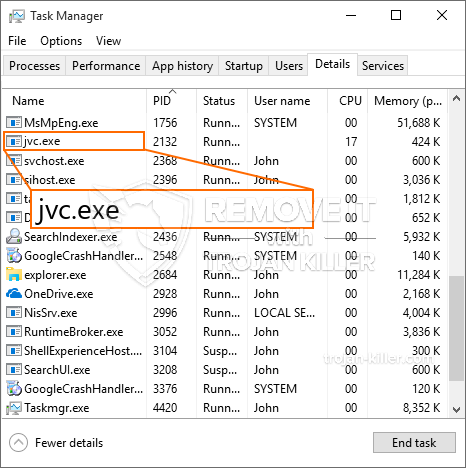

O malware Jvc.exe é um caso tradicional de um mineiro criptomoeda que dependendo de sua configuração pode desencadear uma ampla gama de ações prejudiciais. O seu principal objectivo é a realização de trabalhos matemáticos complicados que farão uso dos recursos do sistema prontamente disponíveis: CPU, GPU, memória e também espaço no disco rígido. Os meios que eles trabalham é através da ligação a um servidor chamado mineração piscina especial de natação a partir de onde o código necessário é baixado. Assim que um dos trabalhos é descarregado será iniciada ao mesmo tempo, várias circunstâncias pode ser ido para quando. Quando uma tarefa fornecidas são terminou outro vai certamente ser baixado e instalar em sua área e também a brecha, certamente, prosseguir até que o computador é desligado, a infecção é removida ou um evento mais semelhante acontece. Criptomoeda certamente será recompensado aos controladores criminais (grupo de hackers ou de um cyberpunk solitária) diretamente para suas bolsas.

Um atributo perigoso desta classificação de malware é que exemplos como este pode tomar todas as fontes do sistema, bem como quase fazer o inútil computador doente até que o risco tenha realmente sido completamente removido. A maioria deles apresentam uma instalação consistente que os torna realmente desafiador para se livrar de. Estes comandos certamente vai fazer ajustes para alternativas de inicialização, arquivos de configuração e os valores do Registro do Windows que farão o Jvc.exe Malware começando imediatamente quando o computador está ligado. Acessibilidade para seleções de alimentos de recuperação e opções podem estar bloqueadas o que torna muitas hands-on guias eliminação quase inúteis.

Esta infecção específica certamente configurar um serviço do Windows por si mesmo, em conformidade com a avaliação de proteção conduzida ther aderir a acções foram realmente observado:

. Durante os procedimentos mineiro o malware associado pode anexar a em execução soluções Windows e também de terceiros montado aplicações. Ao fazer isso o sistema de administradores não pôde ver que os lotes de origem vem de um procedimento diferente.

| Nome | Jvc.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware para detectar e remover Jvc.exe |

Estes tipos de infecções maliciosos são particularmente eficazes em executar comandos inovadoras se configurado de modo. Eles são baseados em uma estrutura modular que permite aos controladores criminais para orquestrar todo o tipo de comportamento de risco. Entre os exemplos populares é a alteração do Registro do Windows – modificações cordas associadas pelo sistema operacional pode causar distúrbios graves de desempenho, bem como a incapacidade de ter acesso a soluções Windows. Dependendo do escopo de ajustes também podem tornar o computador completamente inutilizável. Por outro controle da mão de worths Registro vindo de qualquer tipo de terceiros montado aplicações podem minar-los. Alguns aplicativos podem ficar aquém introduzir completamente, enquanto outros podem inesperadamente parar de trabalhar.

Este certo mineiro na sua actual variação está focada em mineração do criptomoeda Monero ter uma variação modificada do XMRig motor de mineração CPU. Se as campanhas verificar eficazes variações futuras depois da Jvc.exe podem ser introduzidos no futuro. Como o malware utiliza as vulnerabilidades de software para infectar hosts de destino, pode ser parte de uma co-infecção inseguro com ransomware e Trojans.

Remoção de Jvc.exe é altamente recomendado, dado que você corre o risco de não apenas uma enorme conta de energia elétrica, se ele está funcionando em seu PC, ainda o mineiro pode também executar outras tarefas indesejáveis sobre ele, bem como até mesmo danificar o seu computador permanentemente.

processo de remoção JVC.exe

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” botão para remover Jvc.exe

Degrau 5. Jvc.exe Removido!

Guia de vídeo: Como usar GridinSoft Anti-Malware para remover Jvc.exe

Como evitar que o seu PC seja infectado novamente com “Jvc.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “Jvc.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “Jvc.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “Jvc.exe”.