Um novo, vírus criptomoeda minerador realmente prejudicial foi encontrado por pesquisadores de segurança. o malware, chamado Iostream.exe can contaminate target victims making use of a selection of ways. O ponto principal por trás do minerador Iostream.exe é empregar atividades de minerador de criptomoeda nos sistemas de computador dos alvos, a fim de adquirir símbolos Monero ao custo dos alvos. The outcome of this miner is the elevated electricity expenses and also if you leave it for longer amount of times Iostream.exe may even damage your computer systems components.

Iostream.exe: Métodos de distribuição

o Iostream.exe utiliza de malware 2 técnicas importantes que são feitas uso de contaminar alvos de sistema de computador:

- Payload Entrega via Infecções anteriores. If an older Iostream.exe malware is released on the victim systems it can automatically update itself or download and install a more recent version. Isso é possível utilizando o comando de atualização integrado que obtém a liberação. Isto é feito através da ligação a um determinado servidor web controlado por hackers predefinido que dá o código de malware. The downloaded and install infection will get the name of a Windows solution and also be placed in the “%% Temp sistema” Lugar, colocar. Crucial homes and operating system setup files are changed in order to allow a consistent as well as silent infection.

- Exploração de vulnerabilidades de software. The most recent version of the Iostream.exe malware have actually been located to be caused by the some exploits, notoriamente entendido para ser utilizado nos assaltos ransomware. As infecções são feitas por alvo serviços abertos através da porta TCP. Os assaltos são automatizados por uma estrutura controlada hacker que procura se a porta é aberta. If this condition is satisfied it will certainly check the solution as well as retrieve details regarding it, consistindo de quaisquer dados de variação e ajustamento. Exploits e combinações de nome de usuário e senha de destaque pode ser feito. Quando o uso é acionado contra o código em risco, o minerador certamente será implantado junto com o backdoor. Isto irá oferecer a uma dupla infecção.

Aside from these methods various other strategies can be used as well. Miners can be distributed by phishing emails that are sent out wholesale in a SPAM-like manner and also depend on social design methods in order to puzzle the victims into thinking that they have obtained a message from a legitimate service or firm. The infection documents can be either straight affixed or put in the body materials in multimedia web content or text links.

The crooks can also produce destructive touchdown pages that can pose vendor download and install pages, software sites de download de aplicativos e vários outros locais frequentemente acessados. When they utilize similar sounding domain to legit addresses and safety and security certificates the customers may be coerced right into connecting with them. Às vezes, simplesmente abri-los pode desencadear a infecção mineiro.

An additional method would be to use haul service providers that can be spread out utilizing the above-mentioned methods or using data sharing networks, BitTorrent é apenas um dos mais populares. It is often made use of to distribute both reputable software as well as files as well as pirate material. Dois de um dos transportadores de carga útil mais proeminentes são os seguintes:

Various other approaches that can be taken into consideration by the bad guys include using internet browser hijackers -unsafe plugins which are made suitable with one of the most preferred web internet browsers. They are published to the relevant databases with fake customer reviews and also designer qualifications. Em muitos casos, os resumos podem incluir screenshots, videos and also elaborate descriptions encouraging wonderful feature improvements and efficiency optimizations. However upon installment the habits of the influenced web browsers will change- users will find that they will be redirected to a hacker-controlled touchdown page and their settings might be altered – a página inicial padrão, motor de pesquisa da Internet e página de abas web totalmente nova.

Iostream.exe: Análise

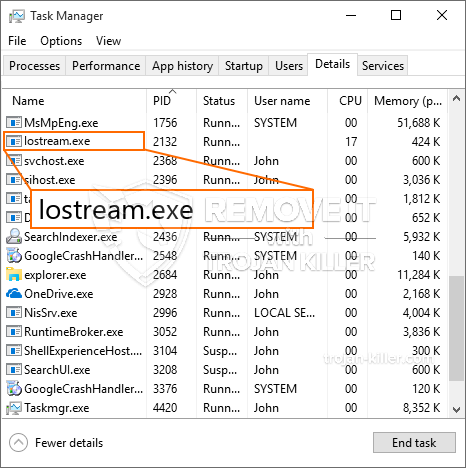

The Iostream.exe malware is a classic situation of a cryptocurrency miner which depending upon its configuration can create a wide range of harmful actions. Seu principal objetivo é realizar tarefas matemáticas complexas que certamente vai fazer uso dos recursos do sistema oferecidos: CPU, GPU, memória, bem como sala de disco rígido. Os meios eles trabalham é através da ligação a um servidor chamado mineração piscina especial de natação a partir de onde o código necessário é baixado e instalar. Assim que um dos trabalhos é descarregado certamente será iniciado simultaneamente, várias circunstâncias pode ser executado de uma só vez. Quando um trabalho oferecido é completado mais um um será baixado e instalar em seu lugar, bem como a brecha certamente continuará até que o computador está desligado, a infecção está se livrado ou outro evento comparável ocorre. Criptomoeda serão compensados aos controladores criminais (Hacker equipe ou um único cyberpunk) diretamente para suas carteiras.

Uma característica perigosa deste grupo de malware é que as amostras como este pode tomar todas as fontes do sistema e praticamente tornar o sistema computador da vítima inutilizável até que a ameaça tenha realmente sido completamente se livrado. A maioria deles incluem uma instalação persistente que os torna realmente difícil de se livrar de. Estes comandos certamente vai fazer alterações em opções de inicialização, configuration documents as well as Windows Registry values that will certainly make the Iostream.exe malware beginning automatically as soon as the computer is powered on. Acessibilidade para seleções de alimentos de recuperação e opções podem estar bloqueadas o que torna lotes de hands-on eliminação súmulas praticamente inútil.

Este arranjo infecção vontade particular uma solução Windows para si, em conformidade com a realizada ther avaliação da segurança aderir a atividades foram realmente observado:

. Durante os procedimentos mineiro o malware associado pode conectar-se a actualmente em execução soluções Windows e aplicativos também de terceiros instalados. Ao fazer isso os gestores do sistema não pode ver que os lotes de origem vem de um processo diferente.

| Nome | Iostream.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove Iostream.exe |

Estes tipos de infecções maliciosos são especialmente eficazes na realização de comandos inovadoras se configurado de modo. They are based on a modular framework permitting the criminal controllers to manage all type of unsafe habits. Um dos exemplos proeminentes é a modificação do Registro do Windows – adjustments strings connected by the operating system can create serious efficiency disruptions and also the lack of ability to accessibility Windows solutions. Dependendo do escopo dos ajustes que podem também tornar o sistema de computador totalmente inútil. On the other hand manipulation of Registry values coming from any third-party mounted applications can sabotage them. Alguns aplicativos podem parar de trabalhar para introduzir completamente, enquanto outros podem inesperadamente parar de trabalhar.

Este certo mineiro na sua variação existente está focada em mineração do criptomoeda Monero consistindo de uma variação personalizada do XMRig motor de mineração CPU. If the campaigns show effective after that future versions of the Iostream.exe can be introduced in the future. Como o malware utiliza as vulnerabilidades de software para infectar hosts de destino, ele pode ser componente de uma co-infecção perigosos com ransomware, bem como Trojans.

Removal of Iostream.exe is highly recommended, because you take the chance of not just a large electricity costs if it is operating on your COMPUTER, yet the miner may likewise execute various other unwanted tasks on it as well as even damage your PC completely.

Iostream.exe removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove Iostream.exe

Degrau 5. Iostream.exe Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove Iostream.exe

Como evitar que o seu PC seja infectado novamente com “Iostream.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “Iostream.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “Iostream.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “Iostream.exe”.