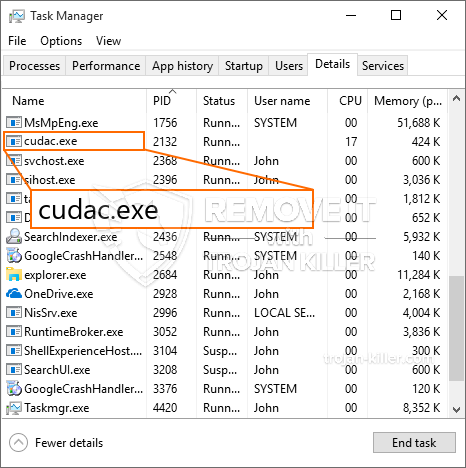

Um novo em folha, realmente vírus mineiro criptomoeda prejudicial foi descoberto por pesquisadores de segurança e proteção. o malware, chamado Cudac.exe pode infectar vítimas-alvo, utilizando uma variedade de maneiras. A principal idéia por trás do mineiro Cudac.exe é empregar atividades criptomoeda mineiro nos computadores de vítimas, a fim de obter símbolos monero à custa alvos. The result of this miner is the raised power costs and also if you leave it for longer time periods Cudac.exe might also harm your computers parts.

Cudac.exe: Métodos de distribuição

o Cudac.exe malwares utiliza duas técnicas populares que são utilizados para contaminar alvos de computador:

- Payload entrega por meio de infecções anteriores. If an older Cudac.exe malware is released on the victim systems it can automatically upgrade itself or download and install a newer variation. Isso é possível utilizando o comando de atualização integrado que recebe o lançamento. Isto é feito através da ligação a um determinado servidor controlado por hackers predefinido que fornece o código de malware. A infecção baixado e instalar certamente irá adquirir o nome de uma solução Windows e ser colocado na “%% Temp sistema” localização. Importantes propriedades residenciais e dados de configuração do sistema que operam também são alterados, a fim de permitir um consistente, bem como infecção silenciosa.

- Software exploração de vulnerabilidades Programa. The newest version of the Cudac.exe malware have actually been located to be triggered by the some ventures, notoriamente reconhecido por ser feito uso de nos ataques ransomware. As infecções são feitas por alvo serviços abertos através da porta TCP. Os ataques são automatizados por uma estrutura controlada hacker que procura se a porta é aberta. Se este problema for atendida ele irá verificar o serviço e obter informações sobre ele, constituído por qualquer tipo de versão, bem como dados de configuração. Exploits, bem como misturas de usuário e senha preferenciais pode ser feito. Quando o manipula é definido desligado versus o código propenso a mineiro vai certamente ser implantado juntamente com o backdoor. Isto irá apresentar a uma dupla infecção.

Além desses métodos várias outras estratégias podem ser usadas também. Mineiros podem ser dispersos por phishing e-mails que são enviados a granel de uma forma SPAM-like, bem como dependem de métodos de engenharia social, a fim de confundir os alvos corretos em pensar que eles têm obtido uma mensagem de uma solução legal ou de negócios. Os dados de vírus pode ser tanto direto conectado ou colocar nos componentes do corpo em conteúdo multimídia ou links da web de mensagens.

Os malfeitores podem também desenvolver páginas aterragem nocivos que podem representar o download fornecedor e instalar páginas, sites de programa de download de software e outras áreas regularmente acessados. Quando eles fazem uso de nomes de domínio aparentes semelhantes aos endereços de renome e também certificados de segurança os indivíduos podem ser coagidos a interagir com eles. Em alguns casos, apenas abri-los pode causar a infecção mineiro.

Outra estratégia seria fazer uso de portadores de carga que podem ser espalhados fazendo uso dessas abordagens ou por meio de redes de compartilhamento de arquivos, BitTorrent é um dos mais preferidos. Ele é regularmente utilizado para distribuir tanto aplicação de software genuíno e arquivos e também conteúdo pirata web. Dois dos transportadores de carga útil mais preferidos são os seguintes:

Outras técnicas que podem ser pensado pelos criminosos consistem no uso de navegador web sequestradores plugins -harmful que são feitas compatível com os navegadores mais preferidos. Eles são enviados para os bancos de dados apropriados com falsos comentários individuais e também credenciais de programador. Em muitos casos, as descrições podem incluir screenshots, clips de vídeo e descrições intricadas atraentes melhorias de atributos fantásticos, bem como otimizações de eficiência. No entanto após a instalação o comportamento dos navegadores influenciados certamente irá mudar- indivíduos certamente vai achar que eles serão redirecionados para uma página web controlado por hackers e suas configurações podem ser modificados – a página web padrão, motor de pesquisa, bem como novas abas página web.

Cudac.exe: Análise

The Cudac.exe malware is a classic situation of a cryptocurrency miner which depending upon its setup can create a wide array of unsafe actions. Its main goal is to do complex mathematical tasks that will certainly capitalize on the available system resources: CPU, GPU, memória, bem como sala de disco rígido. The way they function is by connecting to an unique server called mining swimming pool where the required code is downloaded. Tão rapidamente como um dos trabalhos é descarregado será iniciado simultaneamente, várias instâncias podem ser ido para tão logo. When a given task is completed one more one will certainly be downloaded and install in its place and also the loop will certainly proceed until the computer system is powered off, a infecção é eliminada ou ocorre outra ocasião semelhante. Criptomoeda será recompensado aos controladores criminais (grupo pirataria ou um único hackers) diretamente para os seus orçamentos.

An unsafe feature of this group of malware is that examples similar to this one can take all system sources and practically make the target computer system pointless till the danger has actually been completely eliminated. Most of them feature a persistent installation that makes them truly hard to eliminate. Estes comandos certamente vai fazer ajustes também opções, configuration documents and also Windows Registry values that will certainly make the Cudac.exe malware beginning instantly as soon as the computer system is powered on. Access to recovery food selections and choices might be blocked which renders lots of hands-on elimination overviews almost pointless.

Esta determinada infecção vai configuração uma solução Windows para si, adhering to the carried out safety evaluation ther adhering to activities have been observed:

. During the miner operations the associated malware can connect to currently running Windows solutions as well as third-party mounted applications. Ao fazer isso, os gerentes do sistema podem não observar que os lotes de origem se originam de um processo separado.

| Nome | Cudac.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove Cudac.exe |

These kind of malware infections are specifically reliable at accomplishing advanced commands if set up so. They are based on a modular framework allowing the criminal controllers to manage all sort of unsafe actions. Um dos exemplos proeminentes é a modificação do Registro do Windows – modifications strings connected by the os can cause significant efficiency disruptions and also the failure to gain access to Windows solutions. Relying on the range of adjustments it can also make the computer entirely pointless. On the various other hand control of Registry worths coming from any kind of third-party set up applications can undermine them. Alguns aplicativos podem deixar de introduzir completamente, enquanto outros podem inesperadamente parar de trabalhar.

This specific miner in its existing variation is concentrated on extracting the Monero cryptocurrency including a modified version of XMRig CPU mining engine. If the projects verify successful after that future versions of the Cudac.exe can be launched in the future. Como o malware faz uso de programa de software susceptabilities contaminar anfitriões alvo, pode ser parte de uma co-infecção prejudicial com ransomware, bem como Trojans.

Elimination of Cudac.exe is strongly advised, considering that you risk not just a big electrical power costs if it is working on your COMPUTER, yet the miner might additionally carry out various other undesirable tasks on it and also even harm your COMPUTER completely.

Cudac.exe removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove Cudac.exe

Degrau 5. Cudac.exe Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove Cudac.exe

Como evitar que o seu PC seja infectado novamente com “Cudac.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “Cudac.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “Cudac.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “Cudac.exe”.