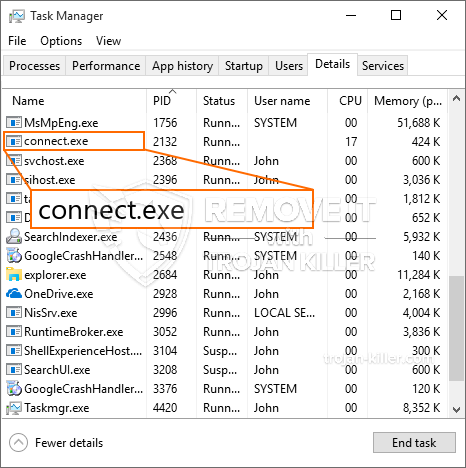

Um novo em folha, muito infecção prejudicial criptomoeda mineiro realmente foi identificado por cientistas de segurança. o malware, chamado Connect.exe podem contaminar sofredores alvo fazendo uso de uma variedade de maneiras. A essência por trás do minerador Connect.exe é usar atividades de minerador de criptomoeda nos sistemas de computador das vítimas para obter tokens Monero a um custo de destino. The end result of this miner is the elevated electrical power bills and also if you leave it for longer amount of times Connect.exe might also damage your computer systems parts.

Connect.exe: Métodos de distribuição

o Connect.exe utiliza de malware 2 métodos preferidos que são utilizados para infectar alvos de computador:

- Payload entrega por meio de infecções anteriores. If an older Connect.exe malware is deployed on the victim systems it can instantly update itself or download a newer variation. This is possible by means of the integrated update command which obtains the launch. Isso é feito vinculando-se a um servidor da Web controlado por hackers predefinido específico que fornece o código de malware. The downloaded virus will acquire the name of a Windows service and also be put in the “%% Temp sistema” Lugar, colocar. Crucial residential or commercial properties and also running system arrangement files are changed in order to allow a consistent and silent infection.

- Exploração de vulnerabilidades de software. The latest variation of the Connect.exe malware have actually been located to be triggered by the some ventures, amplamente conhecido por ser feito uso de nos ataques ransomware. As infecções são feitas pelo direccionamento soluções abertas através da porta TCP. Os assaltos são automatizados por um quadro controlado por hackers que olha para cima se a porta está aberta. If this problem is fulfilled it will certainly scan the service as well as get information regarding it, constituído por qualquer tipo de dados de variação e arranjo. Exploits e também combinações de nome de usuário e senha proeminentes podem ser feitas. When the manipulate is triggered against the susceptible code the miner will be deployed together with the backdoor. Isso certamente irá fornecer a uma dupla infecção.

Apart from these methods other methods can be utilized too. Miners can be distributed by phishing e-mails that are sent wholesale in a SPAM-like manner and also rely on social design methods in order to confuse the targets into thinking that they have obtained a message from a legit service or company. Os documentos de vírus podem ser conectados diretamente ou colocados no conteúdo do corpo em conteúdo multimídia ou links de mensagens.

The lawbreakers can also develop harmful landing web pages that can pose vendor download and install web pages, software download sites as well as other often accessed places. When they make use of similar appearing domain to genuine addresses and safety certificates the individuals may be persuaded right into interacting with them. Às vezes, basta abri-los pode causar a infecção mineiro.

An additional technique would be to use payload carriers that can be spread using those techniques or using data sharing networks, BitTorrent está entre um dos mais proeminentes. It is often utilized to distribute both reputable software as well as data as well as pirate web content. 2 dos provedores de curso mais proeminentes são os seguintes:

Various other techniques that can be taken into consideration by the wrongdoers consist of making use of web browser hijackers -unsafe plugins which are made compatible with the most popular internet browsers. They are uploaded to the appropriate repositories with fake individual reviews and also developer credentials. Em muitos casos, os resumos pode consistir de screenshots, video clips as well as fancy summaries encouraging great function improvements and also performance optimizations. Nevertheless upon installation the behavior of the influenced web browsers will transform- users will find that they will certainly be redirected to a hacker-controlled touchdown web page and their settings might be altered – a página web padrão, motor de pesquisa da Internet e também nova página tabs.

Connect.exe: Análise

The Connect.exe malware is a timeless situation of a cryptocurrency miner which depending upon its configuration can cause a wide variety of harmful activities. Its main goal is to perform complex mathematical jobs that will certainly take advantage of the available system resources: CPU, GPU, memória, bem como espaço no disco rígido. Os meios que eles funcionam é através da ligação a um servidor chamado piscina especial de mineração web a partir de onde o código necessário é baixado e instalar. Tão rapidamente como entre os postos de trabalho é baixado ele vai ser iniciado de imediato, múltiplas instâncias pode ser realizada de uma só vez. When a provided task is completed one more one will be downloaded in its area as well as the loop will continue up until the computer is powered off, a infecção é removida ou mais um evento semelhante ocorre. Criptomoeda certamente será recompensado aos controladores criminais (Hacker equipe ou um único cyberpunk) direto para suas carteiras.

An unsafe attribute of this classification of malware is that samples like this one can take all system sources as well as virtually make the target computer pointless until the hazard has been totally removed. The majority of them include a persistent setup which makes them truly tough to remove. Estes comandos farão ajustes também opções, arrangement data as well as Windows Registry values that will certainly make the Connect.exe malware start instantly when the computer is powered on. Accessibility to recovery food selections as well as options might be obstructed which provides many manual elimination overviews practically useless.

Este arranjo infecção vontade particular uma solução Windows para si, adhering to the performed protection evaluation ther following activities have been observed:

. During the miner operations the linked malware can link to already running Windows services and also third-party mounted applications. By doing so the system administrators might not see that the resource lots comes from a separate procedure.

| Nome | Connect.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove Connect.exe |

These type of malware infections are specifically efficient at accomplishing advanced commands if configured so. They are based upon a modular framework enabling the criminal controllers to orchestrate all sort of hazardous actions. Entre os exemplos preferidos é o ajustamento do registo do Windows – alterations strings related by the operating system can trigger major performance disturbances and also the lack of ability to access Windows services. Relying on the range of changes it can likewise make the computer entirely pointless. Por outro lado manipulação de worths Registro vindo de qualquer tipo de aplicativos de terceiros instalados podem prejudicá-las. Alguns aplicativos podem não funcionar completamente, enquanto outros podem parar de funcionar inesperadamente.

This certain miner in its current version is focused on extracting the Monero cryptocurrency including a modified version of XMRig CPU mining engine. If the campaigns show successful after that future variations of the Connect.exe can be introduced in the future. Como o malware utiliza as vulnerabilidades de software para infectar hosts de destino, ele pode ser componente de uma co-infecção prejudicial com ransomware e Trojans.

Elimination of Connect.exe is highly recommended, since you risk not only a huge electricity bill if it is running on your COMPUTER, however the miner may additionally execute various other unwanted activities on it and also harm your COMPUTER permanently.

Connect.exe removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove Connect.exe

Degrau 5. Connect.exe Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove Connect.exe

Como evitar que o seu PC seja infectado novamente com “Connect.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “Connect.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “Connect.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “Connect.exe”.