Um novo, muito infecção inseguro criptomoeda mineiro realmente foi identificado por pesquisadores de segurança. o malware, chamado Computta.exe pode infectar vítimas-alvo usando uma seleção de métodos. A ideia principal por trás do minerador Computta.exe é empregar tarefas de minerador de criptomoeda nos computadores das vítimas, a fim de obter tokens Monero ao custo de destino. O resultado deste minerador são as despesas elevadas de energia elétrica, bem como se você deixá-lo por períodos mais longos, o Computta.exe também pode danificar os componentes do sistema do seu computador.

Computta.exe: Métodos de distribuição

o Computta.exe utiliza de malware 2 métodos proeminentes usados para infectar os alvos do sistema de computador:

- Payload Entrega através de infecções anteriores. Se um malware Computta.exe mais antigo for implantado nos sistemas da vítima, ele pode se atualizar instantaneamente ou baixar uma variação mais recente. Isso é possível por meio do comando de atualização integrado que recebe o lançamento. Isto é feito através da ligação a um servidor web específico pré-definido controlado por hackers que fornece o código de malware. O vírus baixado certamente obterá o nome de uma solução Windows e também será colocado no “%Sistema% temp” Lugar, colocar. Propriedades residenciais ou comerciais importantes e também documentos de organização do sistema operacional são alterados a fim de permitir uma infecção consistente e silenciosa.

- Software exploração de vulnerabilidades de aplicativos. Descobriu-se que a versão mais recente do malware Computta.exe é causada por alguns exploits, notoriamente reconhecida para ser utilizada em assaltos ransomware. As infecções são feitas pelo direccionamento soluções abertos usando a porta TCP. Os ataques são automatizados por um quadro controlado por hackers que procura se a porta é aberta. Se este problema for encontrado, ele fará uma varredura no serviço, bem como obterá informações sobre ele, incluindo qualquer versão e também dados de arranjo. Exploits e combinações de nome de usuário e senha de destaque pode ser feito. Quando a exploração é acionada contra o código propenso, o minerador certamente será implantado junto com a porta dos fundos. Isso certamente vai apresentar a uma dupla infecção.

Além dessas técnicas, outros métodos também podem ser usados. Os mineiros podem ser distribuídos por e-mails de phishing enviados em massa de maneira semelhante a SPAM e também dependem de métodos de engenharia social para confundir os sofredores fazendo-os acreditar que realmente receberam uma mensagem de um serviço ou empresa legítima. Os arquivos de vírus podem ser conectados diretamente ou inseridos no conteúdo do corpo em material multimídia ou links da web de mensagens.

Os infratores também podem criar páginas de destino prejudiciais que podem se passar por páginas de download e instalação de fornecedores, sites de download de programas de software e vários outros locais frequentemente acessados. Quando eles usam um domínio de aparência semelhante para endereços legítimos, bem como certificados de segurança, os usuários podem ser coagidos a interagir com eles. Às vezes, basta abri-los pode ativar a infecção mineiro.

Uma abordagem adicional seria fazer uso de transportadores que podem ser espalhados usando os métodos mencionados acima ou através de redes de compartilhamento de dados, BitTorrent é um dos um dos mais populares. É freqüentemente usado para dispersar programas de software legítimos, bem como arquivos e também material pirata. 2 de um dos provedores de curso mais populares são os seguintes:

Várias outras abordagens que podem ser levadas em consideração pelos criminosos incluem o uso de sequestradores de navegador de Internet - plug-ins perigosos que são compatíveis com um dos navegadores de Internet mais preferidos. Eles são enviados aos repositórios relevantes com análises individuais falsas e qualificações de desenvolvedor. Em muitos casos, as descrições pode consistir de screenshots, clipes de vídeo e resumos sofisticados que prometem grandes melhorias de atributos e otimizações de desempenho. No entanto, após a instalação, os hábitos dos navegadores de internet influenciados irão alterar- os clientes descobrirão que serão redirecionados para uma página de destino controlada por um hacker e suas configurações podem ser alteradas – a página web padrão, motor de busca on-line e também a página web nova tabs.

Computta.exe: Análise

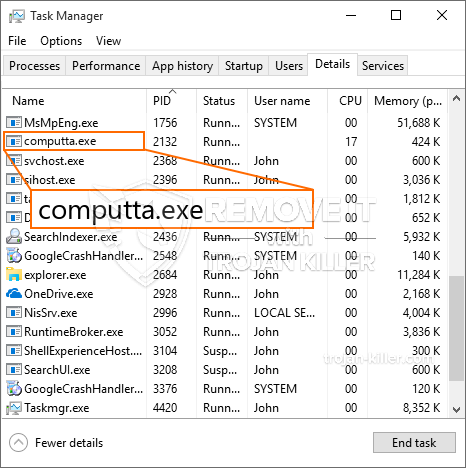

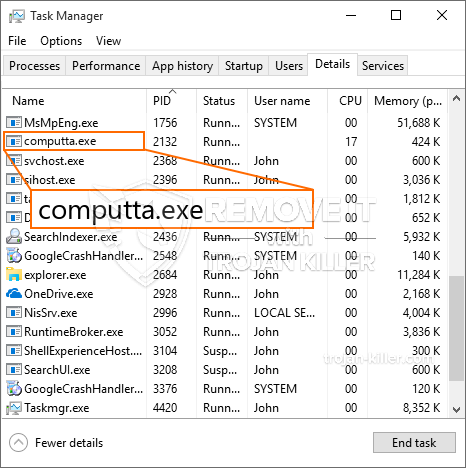

O malware Computta.exe é um caso clássico de minerador de criptomoedas que, dependendo de sua configuração, pode causar uma grande variedade de atividades perigosas. Seu objetivo principal é realizar trabalhos matemáticos complexos que aproveitarão ao máximo as fontes de sistema oferecidas: CPU, GPU, memória e também espaço no disco rígido. O meio pelo qual funcionam é vinculando-se a um servidor web especial chamado piscina de mineração, onde o código chamado é baixado. Assim que uma das tarefas é baixado ele vai ser iniciado ao mesmo tempo, inúmeros casos pode ser executado em quando. Quando uma tarefa oferecida é concluída, mais uma será baixada e instalada em seu lugar e também a brecha certamente continuará até que o sistema do computador seja desligado, a infecção é eliminada ou ocorre outra ocasião semelhante. Criptomoeda certamente será compensada para os controladores criminais (grupo pirataria ou um único hackers) diretamente para os seus orçamentos.

Uma característica insegura desta classificação de malware é que amostras semelhantes a esta podem pegar todas as fontes do sistema e também tornar praticamente inútil o sistema do computador da vítima até que o perigo seja totalmente eliminado. A maioria deles inclui uma parcela persistente que os torna realmente difíceis de se livrar. Estes comandos certamente vai fazer modificações também opções, arquivos de configuração, bem como valores do Registro do Windows que farão com que o malware Computta.exe comece instantaneamente quando o sistema do computador for ligado. A acessibilidade aos menus de cura e também às opções pode ser bloqueada, o que torna várias visões gerais de remoção manual quase inúteis.

Esta infecção específica certamente configuração um serviço do Windows por si mesmo, em conformidade com a análise de segurança conduzida, as seguintes atividades foram realmente observadas:

Durante as operações do minerador, o malware conectado pode se conectar a soluções do Windows em execução e aplicativos de terceiros instalados. Ao fazer isso, os gerentes de sistema podem não ver que a carga de origem se origina de um processo diferente.

| Nome | Computta.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware para detectar e remover Computta.exe |

Este tipo de infecção por malware é especialmente eficaz na realização de comandos avançados, se configurado para. Eles são baseados em uma estrutura modular que permite aos controladores criminais coordenar todo tipo de comportamento perigoso. Um dos exemplos populares é a modificação do Registro do Windows – strings de alterações associadas ao sistema operacional podem criar sérias interrupções de eficiência e a falta de capacidade de acessibilidade às soluções do Windows. Dependendo da extensão das modificações, pode também tornar o computador totalmente inutilizável. Por outro lado, a manipulação dos valores do Registro provenientes de qualquer tipo de aplicativo instalado por terceiros pode sabotá-los. Alguns aplicativos podem não ser liberados completamente, enquanto outros podem parar de funcionar de repente.

Este determinado minerador em sua variação atual está concentrado na mineração da criptomoeda Monero com uma variação alterada do motor de mineração XMRig CPU. Se os projetos forem confirmados como eficazes, as variações futuras do Computta.exe podem ser lançadas no futuro. Como o malware faz uso de programa de software susceptabilities para infectar hosts de destino, pode ser parte de uma co-infecção perigosos com ransomware, bem como Trojans.

A eliminação de Computta.exe é altamente sugerida, porque você corre o risco não apenas de grandes custos de energia se estiver funcionando em seu COMPUTADOR, no entanto, o minerador também pode realizar várias outras tarefas indesejadas nele, bem como danificar completamente o seu PC.

Processo de remoção do Computta.exe

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” botão para remover Computta.exe

Degrau 5. Computta.exe removido!

Guia de vídeo: Como usar o GridinSoft Anti-Malware para remover Computta.exe

Como evitar que o seu PC seja infectado novamente com “Computta.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “Computta.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “Computta.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “Computta.exe”.