Um novo, muito vírus mineiro criptomoeda inseguro realmente foi detectado por cientistas de protecção e segurança. o malware, chamado Ativsc.exe pode contaminar sofredores alvo utilizando uma variedade de métodos. O ponto principal por trás do minerador Ativsc.exe é utilizar as atividades do minerador criptomoeda nos computadores dos sofredores para obter símbolos Monero às custas das vítimas. The result of this miner is the raised electrical energy bills and also if you leave it for longer amount of times Ativsc.exe might even harm your computer systems elements.

Ativsc.exe: Métodos de distribuição

o Ativsc.exe malware utilizes two preferred methods which are utilized to infect computer system targets:

- Payload Entrega através de infecções anteriores. If an older Ativsc.exe malware is deployed on the victim systems it can instantly upgrade itself or download a newer version. This is possible by means of the built-in upgrade command which obtains the release. Isto é feito, anexando a um servidor web específica predefinida controlado por hackers que dá o código de malware. O vírus baixado certamente adquirirá o nome de uma solução Windows e será colocado no “%% Temp sistema” localização. Vital residential or commercial properties and running system arrangement data are transformed in order to allow a consistent and silent infection.

- Software exploração de vulnerabilidades de aplicativos. The most current variation of the Ativsc.exe malware have actually been found to be brought on by the some ventures, comumente entendido para ser utilizado nos ataques ransomware. As infecções são feitas por alvo serviços abertos por meio da porta TCP. Os ataques são automatizados por uma estrutura controlada hacker que procura se a porta é aberta. If this condition is met it will scan the service and recover info concerning it, incluindo qualquer variação, bem como dados de configuração. Ventures e nome de usuário preferido e também combinações de senha pode ser feito. Quando a manipular é activada contra o código vulnerável o mineiro vai certamente ser implantado juntamente com o backdoor. Isso certamente vai apresentar a uma infecção dupla.

In addition to these techniques various other approaches can be made use of also. Miners can be distributed by phishing emails that are sent in bulk in a SPAM-like way and rely on social design tricks in order to puzzle the victims into believing that they have gotten a message from a legitimate solution or business. The virus data can be either straight affixed or inserted in the body contents in multimedia content or text web links.

The lawbreakers can also develop malicious landing pages that can pose supplier download and install web pages, sites de download de aplicativos de software e também outras áreas regularmente acessados. When they make use of similar seeming domain to reputable addresses and security certificates the users might be persuaded into interacting with them. Em muitos casos, simplesmente abri-los pode ativar a infecção mineiro.

Another approach would certainly be to utilize payload providers that can be spread making use of the above-mentioned methods or through documents sharing networks, BitTorrent é um dos mais proeminentes. It is frequently utilized to distribute both reputable software and files and also pirate content. Dois dos a maioria de portadores de carga útil proeminentes são os seguintes:

Other techniques that can be thought about by the bad guys consist of the use of browser hijackers -dangerous plugins which are made suitable with one of the most popular web browsers. They are published to the relevant databases with phony individual evaluations as well as designer credentials. Na maioria dos casos, as descrições podem consistir de screenshots, video clips as well as fancy descriptions promising terrific attribute improvements and also efficiency optimizations. No entanto após a prestação das ações dos navegadores afetados transformará- customers will certainly find that they will be rerouted to a hacker-controlled touchdown page and their settings may be modified – a página inicial padrão, motor de pesquisa online e também nova página tabs.

Ativsc.exe: Análise

The Ativsc.exe malware is a timeless situation of a cryptocurrency miner which depending on its arrangement can create a wide range of dangerous activities. Seu principal objetivo é realizar tarefas matemáticas complicadas que certamente irão aproveitar ao máximo os recursos disponíveis do sistema.: CPU, GPU, memória e espaço no disco rígido. O método que eles funcionam é conectando-se a um servidor exclusivo chamado pool de mineração, de onde o código necessário é baixado e instalado. Assim que um dos trabalhos for baixado, ele será iniciado ao mesmo tempo, numerosas circunstâncias pode ser realizada em tão logo. Quando uma tarefa fornecida for concluída, outra certamente será baixada em seu local e o loop certamente continuará até que o computador seja desligado, a infecção é removida ou ocorre mais uma ocasião comparável. Criptomoeda será recompensado aos controladores criminais (Hacker equipe ou um hacker solitário) diretamente para suas carteiras.

Uma característica insegura desta categoria de malware é que exemplos como este podem pegar todas as fontes do sistema e quase tornar o computador da vítima inútil até que o perigo tenha sido totalmente eliminado. A maioria deles inclui uma parcela implacável que os torna realmente difíceis de remover. Estes comandos farão ajustes para arrancar alternativas, configuration data and Windows Registry values that will make the Ativsc.exe malware begin automatically as soon as the computer system is powered on. O acesso às seleções de alimentos de recuperação, bem como às escolhas, pode ser obstruído, o que torna muitas visões gerais de eliminação prática virtualmente ineficazes.

Esta infecção específica certamente configurar um serviço do Windows por si mesmo, após a análise de segurança conduzida, as seguintes ações foram realmente observadas:

. Durante os procedimentos de mineração, o malware conectado pode se conectar a soluções do Windows em execução no momento, bem como a aplicativos montados por terceiros. Ao fazer isso, os administradores do sistema podem não ver que os lotes de recursos vêm de um procedimento separado.

| Nome | Ativsc.exe |

|---|---|

| Categoria | troiano |

| Subcategoria | criptomoeda Miner |

| perigos | alto uso da CPU, redução de velocidade à Internet, PC trava e congela e etc. |

| Propósito principal | Para ganhar dinheiro para os criminosos cibernéticos |

| Distribuição | torrents, Jogos grátis, Aplicativos Cracked, O email, sites duvidosos, exploits |

| Remoção | Instalar GridinSoft Anti-Malware to detect and remove Ativsc.exe |

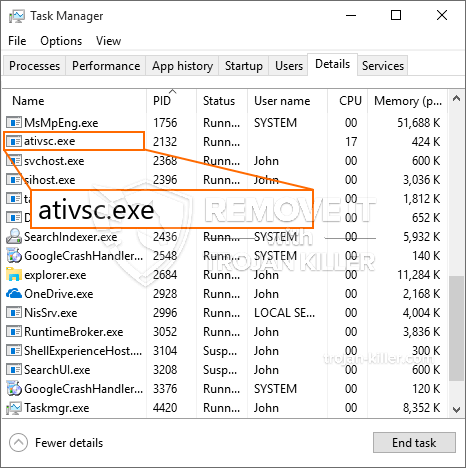

id =”82723″ alinhar =”aligncenter” largura =”600″] Ativsc.exe

Ativsc.exe

Estes tipos de infecções por malware são especialmente confiável a realização de comandos inovadores, se configurado para. Eles são baseados em uma estrutura modular permitindo que os controladores criminais para coordenar todos os tipos de atos inseguros. Um dos exemplos proeminentes é a modificação do Registro do Windows – Ajustes de cordas conectadas pelo sistema operacional pode causar grandes perturbações de eficiência, bem como a incapacidade de aceder a soluções Windows. Dependendo da gama de alterações pode adicionalmente tornar o computador completamente inútil. Por vários outros ajuste mão de Valores do Registro pertencentes a qualquer terceira parte aplicativos instalados podem sabotar-los. Alguns aplicativos podem ficar aquém de apresentar inteiramente enquanto outros podem, de repente parar de trabalhar.

Este certo mineiro na sua versão actual está focada em extrair o criptomoeda Monero constituído por uma versão modificada do motor XMRig mineração CPU. If the campaigns prove effective after that future variations of the Ativsc.exe can be launched in the future. Como o malware utiliza as vulnerabilidades de programas de software para infectar hosts de destino, ele pode ser componente de uma co-infecção perigosa com ransomware, bem como Trojans.

Elimination of Ativsc.exe is strongly suggested, desde que você risco não apenas uma grande conta de energia elétrica se ele está funcionando em seu PC, ainda o mineiro também pode realizar outras tarefas indesejáveis sobre ele e também prejudicar o seu PC permanentemente.

Ativsc.exe removal process

Degrau 1. Em primeiro lugar, você precisa baixar e instalar GridinSoft Anti-Malware.

Degrau 2. Em seguida, você deve escolher “Escaneamento rápido” ou “Verificação completa”.

Degrau 3. Corra para analisar o seu computador

Degrau 4. Após a verificação for concluída, você precisa clicar em “Aplique” button to remove Ativsc.exe

Degrau 5. Ativsc.exe Removed!

Guia de vídeo: How to use GridinSoft Anti-Malware for remove Ativsc.exe

Como evitar que o seu PC seja infectado novamente com “Ativsc.exe” no futuro.

Uma solução poderoso antivírus que pode detectar e malware bloco fileless é o que você precisa! As soluções tradicionais detectar malware com base em definições de vírus, e, portanto, eles muitas vezes não consegue detectar “Ativsc.exe”. GridinSoft Anti-Malware oferece proteção contra todos os tipos de malware, incluindo malwares fileless tais como “Ativsc.exe”. GridinSoft Anti-Malware fornece analisador de comportamento baseado em nuvem para bloquear todos os arquivos desconhecidos, incluindo malware zero dia. Essa tecnologia pode detectar e remover completamente “Ativsc.exe”.