Recentemente, pesquisadores da empresa de segurança cibernética Lumu Technologies publicaram um flashcard informativo sobre ransomware. Em 2021 Quais vulnerabilidades foram encontradas 21,820,764 Quais vulnerabilidades foram encontradas.

Quais vulnerabilidades foram encontradas?

Quais vulnerabilidades foram encontradas. Pelo contrário, estes são muitas vezes cuidadosa e meticulosamente orquestrados. E o precursor do ransomware sendo a parte importante de todo o conjunto.

Os grupos de ataque contam com essas variedades de malware para coletar as informações necessárias na rede de destino e preparar a configuração para o roubo e a criptografia de dados. Aqui reside a possibilidade. Uma vez detectado o ransomware as equipes de segurança precursoras podem interromper com sucesso o ataque de ransomware completo.

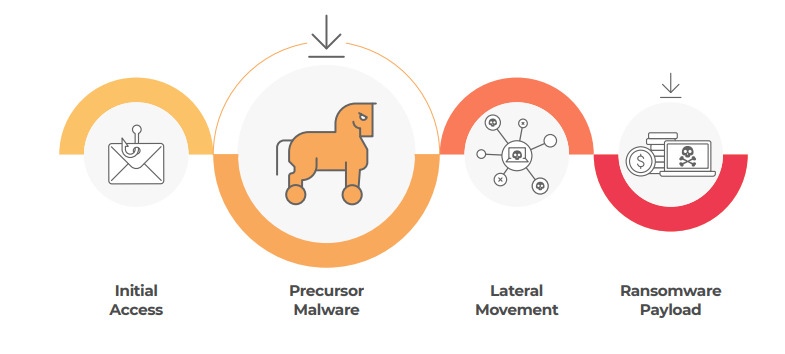

Um ataque de ransomware completo é o resultado final de uma cadeia que começa com malware aparentemente inócuo,” especialistas da Lumu Technologies dizer no Flashcard.

Desligar qualquer comunicação com servidores de comando e controle maliciosos garantirá que nenhum outro comprometimento seja feito. Com a ajuda do malware precursor, os agentes de ameaças se movem lateralmente pela rede e recebem acesso antes de realmente implantar o malware que roubará e criptografará os dados.

Para simplificar, uma cadeia de ataque de ransomware consiste em acesso inicial, pode ser phishing, uma exploração de vulnerabilidade ou malware; depois vem o malware precursor como Dridex, Emotet e TrickBot. E o estágio final é o real ransomware que rouba e criptografa dados.

Por que não é bom simplesmente pagar o resgate?

Depois de criptografar os arquivos, o ransomware exige um pagamento de resgate pela chave de descriptografia. Os criminosos escrevem suas notas de resgate de forma a persuadir a vítima de que a única maneira mais barata e fácil é pagar o resgate.

Mas muitas vezes os especialistas em segurança cibernética alertam que nada é barato e fácil aqui. Pelo contrário, há mais consequências negativas de pagar o resgate exigido.

A razão mais óbvia para o medo pode ser que você não tem nenhuma garantia real de que receberá seus arquivos de volta. Embora alguns grupos de ameaças prometam graciosamente o retorno dos dados.

Próximo, você também não tem garantias de que não há nenhuma tensão de ransomware em seu sistema. Imagine que você acabou de pagar o resgate e lá vem ele de novo. Seus arquivos são criptografados.

para ter certeza sobre as origens do ransomware, você não pode ser, em alguns países existem consequências legais do pagamento do resgate. Além do mencionado acima, você terá problemas com a lei.

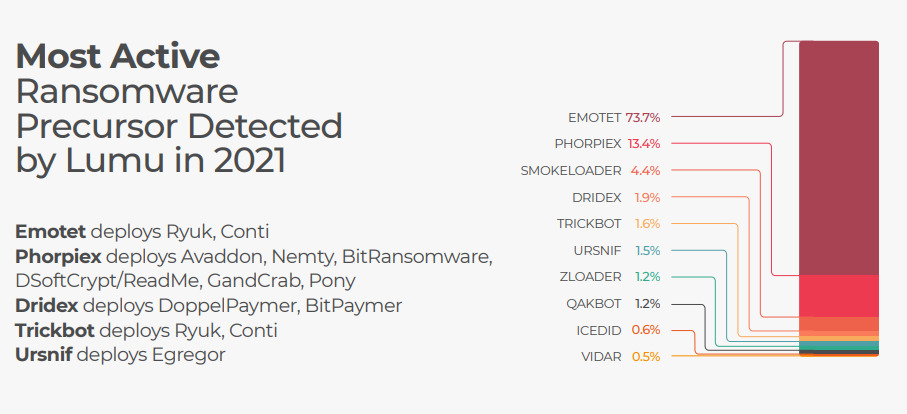

Estatísticas da Lumu Technologies sobre o precursor do ransomware

Especialistas da Lumu Technologies também coletaram uma breve estatística sobre qual malware específico estava sendo usado como precursor de ransomware. Esse tipo de informação será muito útil no uso de especialistas em segurança cibernética que podem “caçada” para ameaça concreta aparecendo.

fotografar, originalmente um trojan bancário, evoluiu para incluir a entrega de malware e o spamming ficou em primeiro lugar, representando três quartos do malware precursor detectado em 2021. Este malware funciona em conjunto em uma cadeia de ransomware com o TrickBot para implantar o ransomware Conti e Ryuk.

O Phorpiex ficou em segundo lugar entre os malwares precursores mais detectados com 13% Em 2021. No passado Phorpiex foi usado para cryptojacking, mas agora está sendo usado para a implantação do Pony,GandCrab, DSoftCrypt/ReadMe, BitRansomware, Nemty e Avadon.

Dridex que é conhecido por ser usado para roubar credenciais bancárias agora implanta BitPaymer e DoppelPaymer. Ursnif foi visto para implantar Egregor.