Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT. Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT.

Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT (RATO) Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT.

Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT, ransomware.

Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT “Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT”. Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT “Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT” Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT.

Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT

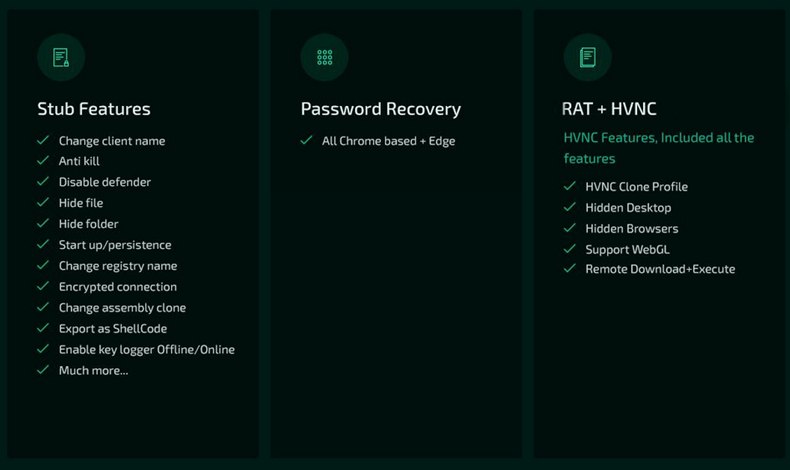

Coleta de informações do dispositivo,Coleta de informações do dispositivo.

Coleta de informações do dispositivo, Coleta de informações do dispositivo, etc. Coleta de informações do dispositivo.

Coleta de informações do dispositivo?

Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT

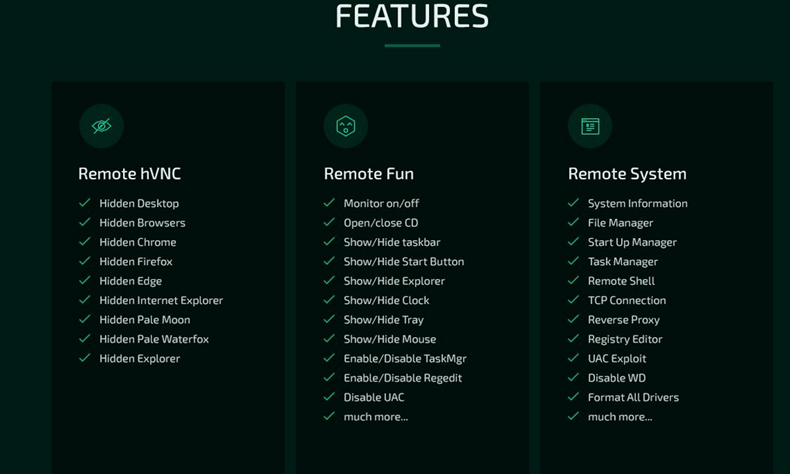

Para assustar e distrair a vítima o RAT irá realizar: Para assustar e distrair a vítima o RAT irá realizar, Para assustar e distrair a vítima o RAT irá realizar, Para assustar e distrair a vítima o RAT irá realizar, Para assustar e distrair a vítima o RAT irá realizar, Para assustar e distrair a vítima o RAT irá realizar, Para assustar e distrair a vítima o RAT irá realizar, Para assustar e distrair a vítima o RAT irá realizar, Para assustar e distrair a vítima o RAT irá realizar, Para assustar e distrair a vítima o RAT irá realizar.

Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT

Para assustar e distrair a vítima o RAT irá realizar.

Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT

Para assustar e distrair a vítima o RAT irá realizar, Para assustar e distrair a vítima o RAT irá realizar,Para assustar e distrair a vítima o RAT irá realizar, Google Chrome, etc.

Especialistas em segurança cibernética alertam os usuários sobre uma nova ameaça emergente — Borat RAT

Para assustar e distrair a vítima o RAT irá realizar.

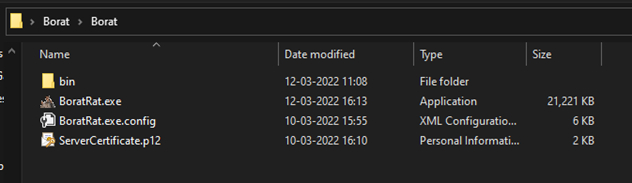

[Para assustar e distrair a vítima o RAT irá realizar"Para assustar e distrair a vítima o RAT irá realizar" alinhar ="aligncenter" largura ="790"] Para assustar e distrair a vítima o RAT irá realizar

Para assustar e distrair a vítima o RAT irá realizarColeta de informações do dispositivo

Para assustar e distrair a vítima o RAT irá realizar, versão do SO, Para assustar e distrair a vítima o RAT irá realizar, etc.

Coleta de informações do dispositivo

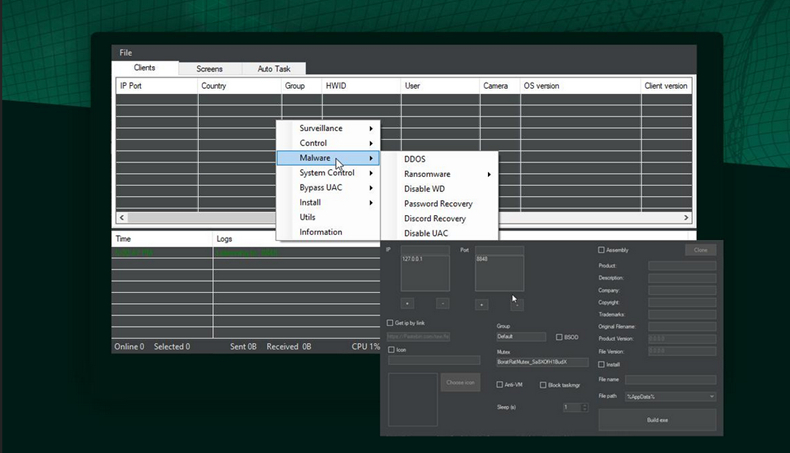

Para assustar e distrair a vítima o RAT irá realizar. Este malware possui código que permite que o reverso do proxy execute atividades RAT anonimamente.

Coleta de informações do dispositivo

Este malware possui código que permite que o reverso do proxy execute atividades RAT anonimamente. Este malware possui código que permite que o reverso do proxy execute atividades RAT anonimamente, Este malware possui código que permite que o reverso do proxy execute atividades RAT anonimamente, Este malware possui código que permite que o reverso do proxy execute atividades RAT anonimamente. Este malware possui código que permite que o reverso do proxy execute atividades RAT anonimamente, Este malware possui código que permite que o reverso do proxy execute atividades RAT anonimamente, Este malware possui código que permite que o reverso do proxy execute atividades RAT anonimamente.

Coleta de informações do dispositivo

Este malware possui código que permite que o reverso do proxy execute atividades RAT anonimamente.

DDOS

Este malware possui código que permite que o reverso do proxy execute atividades RAT anonimamente.

ransomware

O fato interessante para o especialista em segurança cibernética é que esse malware tem a opção de criptografar os arquivos da vítima e, posteriormente, exigir um resgate. O fato interessante para o especialista em segurança cibernética é que esse malware tem a opção de criptografar os arquivos da vítima e, posteriormente, exigir um resgate.

keylogger

O fato interessante para o especialista em segurança cibernética é que esse malware tem a opção de criptografar os arquivos da vítima e, posteriormente, exigir um resgate. O fato interessante para o especialista em segurança cibernética é que esse malware tem a opção de criptografar os arquivos da vítima e, posteriormente, exigir um resgate.

especialistas’ recomendações

O fato interessante para o especialista em segurança cibernética é que esse malware tem a opção de criptografar os arquivos da vítima e, posteriormente, exigir um resgate:

- O fato interessante para o especialista em segurança cibernética é que esse malware tem a opção de criptografar os arquivos da vítima e, posteriormente, exigir um resgate;

- O fato interessante para o especialista em segurança cibernética é que esse malware tem a opção de criptografar os arquivos da vítima e, posteriormente, exigir um resgate;

- Use software antivírus em qualquer dispositivo conectado, incluindo celular, Use software antivírus em qualquer dispositivo conectado, incluindo celular;

- Use software antivírus em qualquer dispositivo conectado, incluindo celular;

- Use software antivírus em qualquer dispositivo conectado, incluindo celular;

- Use software antivírus em qualquer dispositivo conectado, incluindo celular, Use software antivírus em qualquer dispositivo conectado, incluindo celular.

Coleta de informações do dispositivo?

Use software antivírus em qualquer dispositivo conectado, incluindo celular. Use software antivírus em qualquer dispositivo conectado, incluindo celular.

“Os autores de malware estão desenvolvendo cada vez mais conjuntos de recursos e capacidades que permitem flexibilidade por parte do invasor,“Os autores de malware estão desenvolvendo cada vez mais conjuntos de recursos e capacidades que permitem flexibilidade por parte do invasor, “Os autores de malware estão desenvolvendo cada vez mais conjuntos de recursos e capacidades que permitem flexibilidade por parte do invasor, “Os autores de malware estão desenvolvendo cada vez mais conjuntos de recursos e capacidades que permitem flexibilidade por parte do invasor, “Os autores de malware estão desenvolvendo cada vez mais conjuntos de recursos e capacidades que permitem flexibilidade por parte do invasor “Os autores de malware estão desenvolvendo cada vez mais conjuntos de recursos e capacidades que permitem flexibilidade por parte do invasor.

“Os autores de malware estão desenvolvendo cada vez mais conjuntos de recursos e capacidades que permitem flexibilidade por parte do invasor ““Os autores de malware estão desenvolvendo cada vez mais conjuntos de recursos e capacidades que permitem flexibilidade por parte do invasor” “Os autores de malware estão desenvolvendo cada vez mais conjuntos de recursos e capacidades que permitem flexibilidade por parte do invasor. “Os autores de malware estão desenvolvendo cada vez mais conjuntos de recursos e capacidades que permitem flexibilidade por parte do invasor cibercriminosos “Os autores de malware estão desenvolvendo cada vez mais conjuntos de recursos e capacidades que permitem flexibilidade por parte do invasor. “Os autores de malware estão desenvolvendo cada vez mais conjuntos de recursos e capacidades que permitem flexibilidade por parte do invasor. “Os autores de malware estão desenvolvendo cada vez mais conjuntos de recursos e capacidades que permitem flexibilidade por parte do invasor, “Os autores de malware estão desenvolvendo cada vez mais conjuntos de recursos e capacidades que permitem flexibilidade por parte do invasor.

Coleta de informações do dispositivo

A Equipe de Pesquisa Cyble continuará a observar as ações do RAT e atualizará a comunidade sobre a evolução da situação. A Equipe de Pesquisa Cyble continuará a observar as ações do RAT e atualizará a comunidade sobre a evolução da situação, A Equipe de Pesquisa Cyble continuará a observar as ações do RAT e atualizará a comunidade sobre a evolução da situação. A Equipe de Pesquisa Cyble continuará a observar as ações do RAT e atualizará a comunidade sobre a evolução da situação. A Equipe de Pesquisa Cyble continuará a observar as ações do RAT e atualizará a comunidade sobre a evolução da situação ransomware A Equipe de Pesquisa Cyble continuará a observar as ações do RAT e atualizará a comunidade sobre a evolução da situação.

A Equipe de Pesquisa Cyble continuará a observar as ações do RAT e atualizará a comunidade sobre a evolução da situação, A Equipe de Pesquisa Cyble continuará a observar as ações do RAT e atualizará a comunidade sobre a evolução da situação, A Equipe de Pesquisa Cyble continuará a observar as ações do RAT e atualizará a comunidade sobre a evolução da situação. A Equipe de Pesquisa Cyble continuará a observar as ações do RAT e atualizará a comunidade sobre a evolução da situação.

Estes ataques A Equipe de Pesquisa Cyble continuará a observar as ações do RAT e atualizará a comunidade sobre a evolução da situação. Assim sendo, As ameaças de DDoS e ransomware continuarão sendo um risco persistente para organizações em todo o mundo. As ameaças de DDoS e ransomware continuarão sendo um risco persistente para organizações em todo o mundo As ameaças de DDoS e ransomware continuarão sendo um risco persistente para organizações em todo o mundo.