especialistas da ESET conversamos sobre um Trojan bancário Mispadu da América Latina que mascara sob ad McDonald para distribuição.

Tele principal objetivo do Trojan é roubar dinheiro e credenciais. É interessante que no Brasil, os spreads também malware como uma extensão malicioso para o Google Chrome e está tentando roubar dados de cartões bancários e serviços bancários online, e também ameaça os usuários do Boleto sistema de pagamento.A família de malware Mispadu foi descoberta durante um estudo da banca Trojans na América Latina projetado para atacar usuários do Brasil e México.

“O malware está escrito em Delphi e ataca suas vítimas usando os mesmos métodos que o Amavaldo Trojans e Casbaneiro que foram descobertos por especialistas. Isto é principalmente o uso de falsos pop-ups e tentativas de convencer os potenciais vítimas para fornecer informações confidenciais para os atacantes”, – dizem pesquisadores da ESET.

Mispadu está se espalhando através de spam e publicidade maliciosa. O segundo método de distribuição não é típico para os bancos da América Latina, para que seus pesquisadores estudaram mais detalhes.

assim, scammers começou por postar publicações comerciais no Facebook, que ofereceu usuários cupons de desconto no McDonalds. Ao clicar em tal propaganda, uma vítima em potencial download de um arquivo ZIP mascarado como um cupom de desconto e contendo o instalador MSI. Às vezes, os arquivos também contêm software legítimo, como o Mozilla Firefox ou PuTTY, mas estes são apenas chamarizes que não são usados em tudo. Ao lançar esse arquivo, o usuário, Claro, não recebe um cupom de desconto, mas um Mispadu Trojan bancário.

Curiosamente, operadores Mispadu usado Yandex.Mail para armazenar sua carga. Pelo visto, os criminosos abriram uma conta no Yandex.Mail, enviou uma carta com um cupom malicioso como um anexo para si mesmos, e, em seguida, desde que as vítimas com um link direto para este anexo.

Em um dispositivo infectado, Mispadu é capaz de tirar screenshots, ações de simulador de mouse e teclado, e também as teclas digitadas interceptar.

“O malware pode se atualizar através do Visual Basic Script (VBS) arquivo que ele baixa e corre. Mispadu também monitora o conteúdo da área de transferência e tenta substituir os endereços dos Bitcoin-carteiras que chegar lá com os endereços dos seus operadores, como Casbaneiro fez”, – relatam especialistas da ESET.

mesmo assim, depois de estudar a bolsa dos atacantes, os pesquisadores concluíram que até agora essas tentativas não têm sido particularmente bem sucedida.

Como outros banqueiros da América Latina, Mispadu coleta informações detalhadas sobre suas vítimas: versão do SO, nome do computador, informações idioma do sistema, uma lista de bancos latino-americanos instalados no sistema de aplicação, uma lista de produtos de segurança instalados, informações de instalação para Diebold Warsaw GAS Tecnologia (uma aplicação popular para o Brasil proteção de acesso a serviços bancários on-line).

Leia também: Trojan Predator Os ataques Ladrão amantes de dinheiro fácil e caçadores criptomoeda

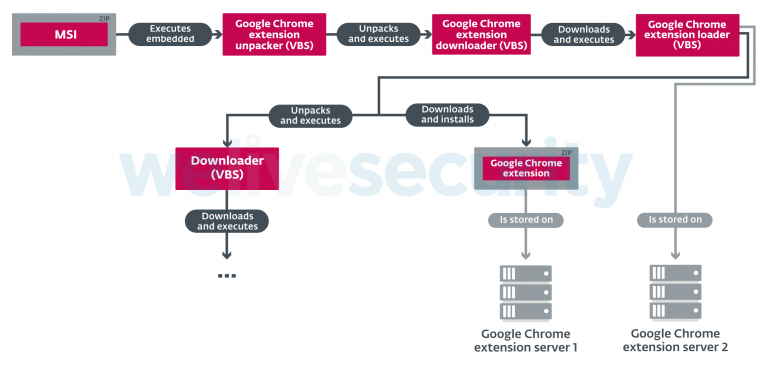

Como acima mencionado, no Brasil, o malware se espalhando como uma extensão maliciosa de Securty Sistema 1.0 para o Google Chrome, Isso é, foi encontrado no diretório oficial Chrome Web Store. O esquema de ação maliciosa para esta extensão pode ser visto abaixo.

Desde URLs curtas Tiny.cc foram utilizados durante a campanha Mispadu brasileira, especialistas foram capazes de coletar estatísticas. A campanha atraiu quase 100,000 cliques do Brasil sozinho. Cliques provenientes de dispositivos Android são mais provavelmente o resultado de um erro, como anúncios do Facebook foram mostrados aos usuários, independentemente do dispositivo utilizado.

Ele pode também ser notado que a campanha maliciosa teve fases claras: uma fase terminou na segunda quinzena de setembro 2019, ea campanha de re-ativado no início de outubro 2019.

um comentário