Em seu blog, a Microsoft relatou um kit de phishing muito curioso – TodayZoo. Foi principalmente ativo este ano, na primavera e verão. A peculiaridade deste kit reside na sua construção. Este estranho kit de ferramentas consiste em partículas de código de diferentes obras. Franken-Phish costumava se disfarçar sob o zoom, Produtos Microsoft e Xerox. A Microsoft relatou isso à AWS (Amazon Web Services, Inc).

TodayZoo feito de códigos diferentes

“Chamamos o kit de“ TodayZoo ”devido ao uso curioso dessas palavras em seu componente de coleta de credenciais em campanhas anteriores, provavelmente uma referência a páginas de phishing que falsificavam um aplicativo popular de videoconferência. Nossa pesquisa anterior sobre kits de phishing nos disse que TodayZoo continha grandes trechos de código copiados de outros amplamente divulgados. Os segmentos de código copiados têm até marcadores de comentário, links mortos, e outros remanescentes dos kits anteriores ” – Microsoft na postagem do blog deles.

phishing é um crime cibernético em que as vítimas recebem o e-mail, telefone ou mensagem de texto. O objetivo dessas notificações é atrair a vítima para ir ao site e preencher o formulário com dados confidenciais. Por alguém que finge ser um representante legítimo para atrair indivíduos para o fornecimento de dados confidenciais. Por exemplo, detalhes do cartão de crédito, bancário, informações de identificação pessoal e senhas. As informações são então aplicadas para obter acesso a contas importantes. Tais ações são identificadas como roubo de identidade e resultam em perdas financeiras.

O phishing moderno é mais como um negócio

A indústria de phishing de hoje mostra uma organização muito boa. Isso lembra um negócio bem organizado. Você pode comprar um kit de phishing único e usá-lo fora da caixa, sem quaisquer configurações adicionais. Além disso, os criminosos podem alugar recursos e infraestrutura de que precisam com o chamado serviço de phishing (PhaaS) provedores. O primeiro processo de phishing conhecido foi aberto em 2004 contra um adolescente californiano. Ele fez uma farsa “America Online” Local na rede Internet. Por aquele truque, ele teve acesso a usuários enganados’ informações confidenciais e detalhes do cartão de crédito. Além do phishing de site e e-mail, existem outros como “esfregar” (SMS Phishing) e “vishing” (phishing de voz). Os cibercriminosos constantemente apresentam técnicas novas e diferentes.1

TodayZoo operado por um único grupo

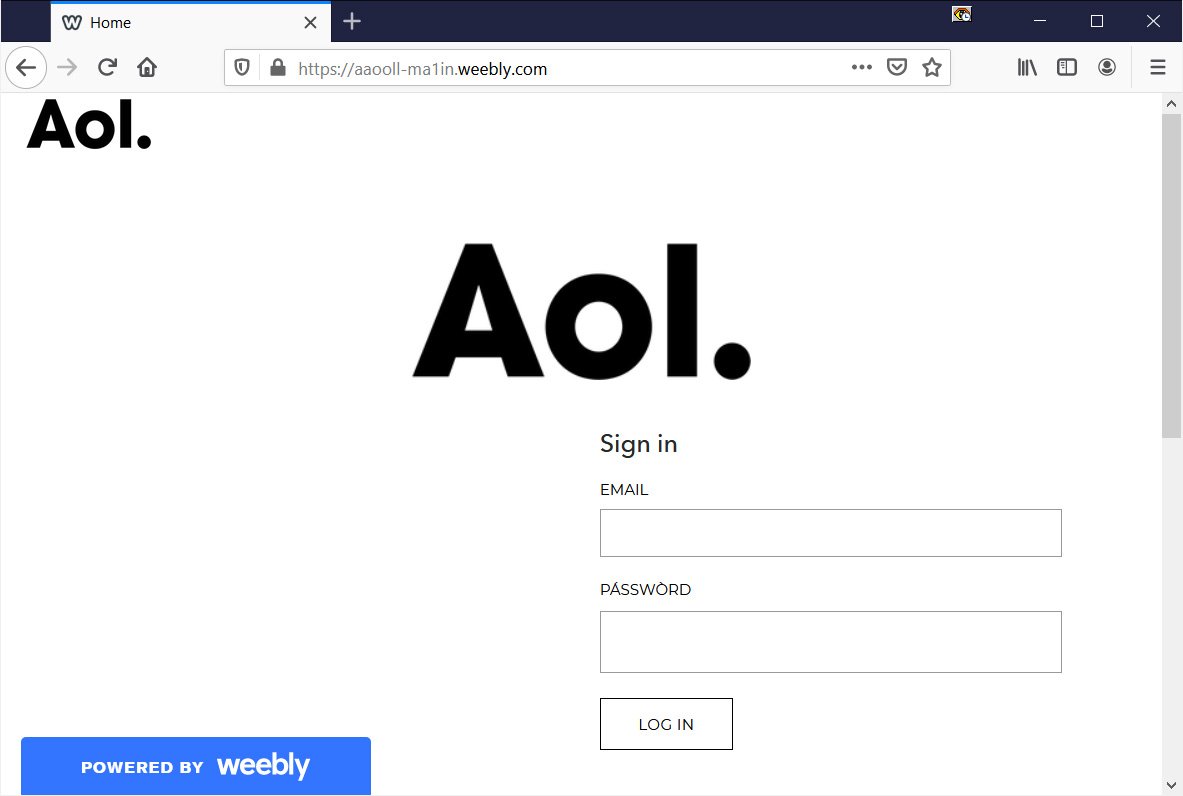

A campanha de phishing TodayZoo estava enviando links para falsos sites da Microsoft 365 páginas de login. Ele também usou uma técnica chamada “ofuscação de fonte de ponto zero”. Os fraudadores apenas adicionam texto HTML com tamanho de fonte zero em um e-mail. Assim, para os humanos, seria impossível ler. Os fraudadores mantiveram a maioria das páginas em provedor de nuvem DigitalOcean. Este kit de phishing redirecionou os dados não para outras contas de e-mail, mas os armazenou no próprio site. Os pesquisadores da Microsoft acreditam que este grupo de phishing é uma operação única, e não uma rede de criminosos.

A Microsoft também acrescentou que muitos kits de phishing se conectam a uma ampla variedade de campanhas de phishing por e-mail. E vice-versa, muitos padrões de campanha de e-mail se associam a vários kits de phishing. TodayZoo utilizou exclusivamente o mesmo padrão de campanha e outros apenas o revelam. Isso levou os especialistas da Microsoft a acreditar que, neste caso, atores estão por conta própria. Como você pode ver, A Microsoft tenta lidar com o vulnerabilidades não só através melhorando a proteção do sistema, mas também informando seus usuários.