Grande número de plugins para o instrumento aberto de integração ininterrupta por software Jenkins conter diferentes bugs e vulnerabilidades.

Vulnerabilidades principalmente relacionadas ao armazenamento de senhas em formato não criptografado. Além disso, em CSRF-bugs encontrados suaves Jenkins que permitem steaking credenciais e cometendo CSRF-ataques.Viktor rico, especialista de Grupo NCC que testou um grande número de plug-ins do Jenkins, revelou estes problemas.

“Esses testes resultaram em mais de 100 plugins encontrados vulneráveis e várias divulgações públicas coordenadas e responsáveis”, - pesquisador de relatórios.

Como o especialista explicou, embora o Jenkins criptografe as senhas no arquivo credentials.xml, alguns desenvolvedores usam outros métodos de armazenamento de dados. Na maioria dos casos, essas decisões não sugerem criptografia. Além disso, alguns formulários da web, onde os usuários inserem credenciais, permitir vazamento de senhas ou tokens secretos.

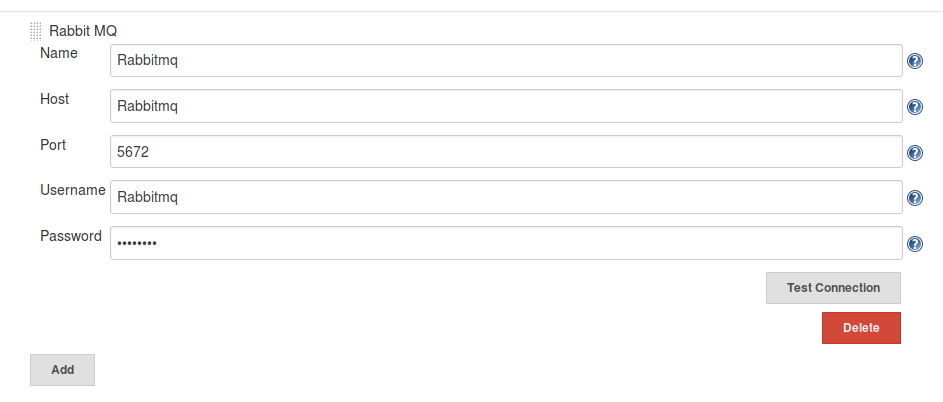

Vulnerabilidades CSRF estão conectadas com funções de plug-ins, com o uso do qual os usuários podem verificar as credenciais e se conectar a um servidor. Eles existem principalmente, já que os desenvolvedores não aplicam solicitações POST que evitam ataques com o uso de token CSRF.

Nos últimos dois anos, Os desenvolvedores do Jenkins lançaram várias notificações que descrevem vulnerabilidades em diferentes plug-ins, incluindo série de bugs, descoberto por Gazdag.

Plug-ins vulneráveis interagem com um amplo círculo de serviços, Incluindo Twitter, AWS, VMware e azul. Na maioria dos casos, o software foi criado por desenvolvedores paralelos que não estão conectados ao fornecedor, cujo software explora o plugin.

Como observado, autores de vários plug-ins já corrigiram bugs em seus softwares, embora muitos ainda sejam vulneráveis. Na vez deles, Os desenvolvedores do Jenkins publicaram uma vasta lista de plug-ins que ainda não foram corrigidos.

Fonte: https://www.nccgroup.trust