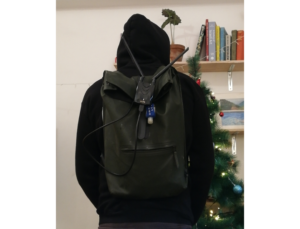

Recentemente, um pesquisador de segurança baseado em Tel-Aviv compartilhou na Internet os resultados de seu experimento. Ido Hoorvitch queria mostrar como a maioria das redes são vulneráveis. Os resultados surpreenderam a todos. Para o experimento, ele usou um $50 Extensor de sinal Wi-Fi e um laptop. Outras ferramentas incluem drivers de hardware especializados que habilitam o modo monitor com o extensor de sinal e ferramentas de captura de pacotes. Todo o truque pode caber facilmente em uma mochila.

Experiência Hoorvitch Wi-Fi nas ruas de Tel-Aviv

Ao longo do dia, ele passou nas ruas de Tel-Aviv que Hoorvitch coletou 5,000 Senhas de Wi-Fi. A primeira etapa de um experimento que ele administrou. O próximo foi decodificar as senhas de Wi-Fi com hash. O pesquisador também acrescentou que em Tel-Aviv a maioria das pessoas tende a colocar seus próprios números de telefone como senha. Mesmo com a primeira passagem usando a ferramenta Hashcat, ele quebrou 2,200 das senhas. No final do experimento, Hoorvitch conseguiu obter senhas para um total de 3,559 do 5,000 cheirou hashes.

Mas o pesquisador lembrou que a técnica de ataque se aplica apenas às redes que possuem roaming wi-fi habilitado.. No final, ele recomenda que os usuários alterem as configurações de login padrão. Além disso, é importante criar longo, senhas complexas. Essas senhas são aquelas que têm mais de 10 caracteres com letras maiúsculas e minúsculas, bem como símbolos e dígitos. Outras medidas de segurança incluem a desativação do protocolo de aplicativo Wi-Fi mais fraco (WAP) e especificações WAP1, desligando o Wi-Fi Protected Setup e atualizando o firmware do roteador.

“Como eu estimei de antemão, o processo de farejar Wi-Fi e os procedimentos subsequentes de cracking era uma tarefa muito acessível em termos de equipamento, custos e execução”.O resultado final é que em algumas horas e com aproximadamente $50, seu vizinho ou um agente malicioso pode comprometer sua privacidade e muito mais se você não tiver uma senha forte,” – Ido Hoorvitch.

Resultados

No total, o pesquisador rachou mais do que 3,500 Redes WiFi Em. E isso constitui 70% da amostra. Uma rede WiFi comprometida pode representar um risco no mesmo grau que os indivíduos, proprietários de pequenos negócios, ou empresas. No nível mais básico, um invasor pode obter acesso às suas contas importantes, como sua conta de e-mail, conta bancária, e comprometer outras credenciais confidenciais. Isso pode colocar ainda mais em risco seus dispositivos IoT, como TVs inteligentes, Sistemas de segurança, equipamento doméstico inteligente, etc.

Riscos para empresas

Sobre as pequenas empresas, aqui, os hackers podem se infiltrar em uma rede e, em seguida, prosseguir para os aplicativos ou dados de alto valor, como um caixa ou sistema de faturamento. No caso de uma empresa, é imaginável para um invasor obter acesso inicial ao WiFi de um usuário remoto. Depois disso, eles podem ir para o computador do usuário e esperar por uma conexão VPN ou que o usuário esteja no escritório e saia de lá.