especialistas da ESET descoberto no instrumento novo e poderoso arsenal Turla que hackers conseguiram esconder por cinco anos, pelo menos uma vez 2014.

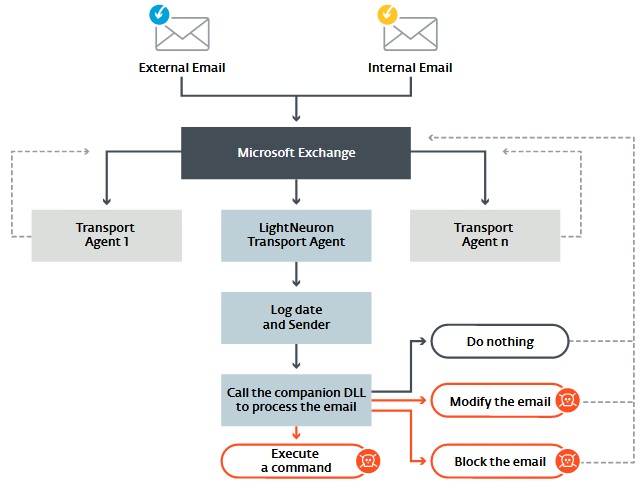

Backdoor chamado LightNeuron compromete servidores de correio da Microsoft e funciona como agente de transferência de correio, (MTA) que não é típico para este tipo de malware.Os pesquisadores observam, naquela, de acordo com os seus dados, LightNeuron é uma porta fisrt que é especialmente orientado para a Microsoft Exchange. No início Turla aplicado Neuron malwares (aka DarkNeuron), que não tem nada semelhante com LightNeuron e foi desenvolvido com o foco no Microsoft Exchange.

LightNeuron não apenas permite que atacantes para rastrear eventos no servidor de correio, mas que integre no seu trabalho e controlar praticamente qualquer coisa.

“Na arquitetura do servidor de correio, backdoor pode trabalhar em mesmo nível de confiança, como produtos de segurança, como filtros de spam. Consequentemente, este malware dá cibercriminosos controle total sobre servidor de correio, e, por este, em todas as letras”, – explicam especialistas da ESET.

Os hackers podem interceptar e redirecionar todas as mails, editar conteúdo de mensagens enviadas e da caixa de entrada ou bloco de receber alguns e-mails para os usuários. Todas essas oportunidades de fazer LigthNeuron uma das ferramentas mais poderosas no arsenal do grupo.

além do que, além do mais, backdoor difere, pois utiliza um peculiar C&C mecanismo. O caso é que os atacantes não ligado servidores da Microsoft diretamente.

Em vez de, eles usam esteganografia e-mails com PDF anexado e arquivos JPG. Dentro dessas cartas hackers de LightNeuron equipa ocultar comandos para LightnNeuron que o malware abre e executa. Esta forma de comunicação com malware complica significativamente a sua detecção, como comandos para backdoor pode vir com o spam comum que ninguém presta atenção e não traçar como filtros de remover ervas daninhas para fora.

Como reportado, LightNeuron é usado para ataques até agora. especialistas da ESET já identificou três organizações que sofreram a partir dele. Os analistas não revelar seus nomes, mas relatam que é algumas das estruturas brasileiras, Ministério das Relações Exteriores da Europa de Páscoa e uma organização diplomática regional sobre o Oriente Médio.