Especialistas em segurança falam sobre um aumento significativo nas explorações de dia zero. este ano 66 casos já foram detectados e superam qualquer ano anterior. É importante notar que esses casos são o dobro do valor no 2020 ano. Eles também acrescentam que as razões para isso podem estar em formas de comunicação cada vez mais simplificadas e um mercado mais aberto em grande escala global..

Zero dias: O que é isso?

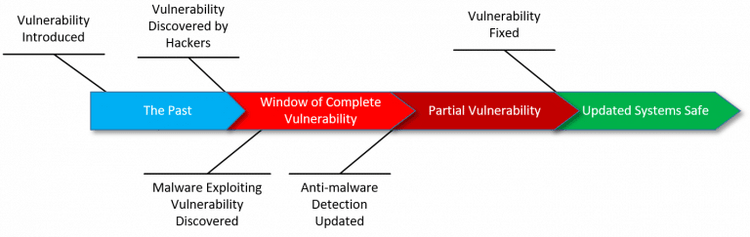

Para aqueles que não estão familiarizados com o termo, dia zero significa violação de segurança que permanece desconhecido para o produtor do programa até que alguém o descubra. Essas violações podem ser descobertas pelos especialistas e eles informam a empresa, ou hackers observam de perto qualquer atividade de empresas e vendem as informações sobre tais falhas a outros hackers ou as usam por conta própria.

Por que esses incidentes são os hackers’ alvo? Isso acontece porque duas motivações principais para os hackers estão lá. Em primeiro lugar, é o aspecto financeiro que tem sua causa. Se hackers, especialmente aqueles no campo do ransomware conhecem a fraqueza de qualquer servidor da empresa, eles podem facilmente direcioná-lo e exigir dinheiro para a chave de descriptografia. A próxima é uma questão política e alguns podem supor que pode ser útil no campo político quando você deseja se opor a seus rivais.

Grupos avançados de ameaças persistentes e vulnerabilidades de dia zero

Geralmente APT ou Grupos de Ameaça Persistente Avançado atuam neste campo. Esses grupos costumam fazer seu trabalho por anos e podem até mesmo redirecionar a vítima. Supõe-se que sejam hackers, principalmente funcionários de alguns estados-nação. Os especialistas em segurança cibernética citam vários países onde esses grupos estão baseados. China, Irã, Israel, Coréia do Norte, Rússia, Estados Unidos, Uzbequistão, Vietnã está entre eles. Contudo, os mais poderosos atuam da China e dos Estados Unidos. Um exemplo conhecido do trabalho de um desses grupos é o ataque ao provedor americano de MSP Kaseya. Em julho 2021, a empresa sofreu um ataque de grupo de ransomware, que teve uma grande ressonância no espaço da mídia. Felizmente, Menor que 0.1% dos clientes da empresa foram afetados1.

Mesmo que a popularidade desse tipo de crime esteja aumentando, isso não significa que agora seja mais fácil fazê-lo especificamente em termos de execução da tarefa. Os sistemas de segurança cibernética mais avançados e o aumento geral das despesas tornam mais difícil realizar essas operações. O preço dos projetos mais valiosos aumentou para 1150% nos últimos três anos. Hoje, os hackers têm que colocar muito mais esforço em seu trabalho do que dez anos antes.

- Perguntas frequentes atualizadas sobre o ataque de ransomware da Kaseya: O que sabemos agora.