Et team av forskere fra USA, Australia og Østerrike utviklet en ny versjon av Rowhammer-angrepet.

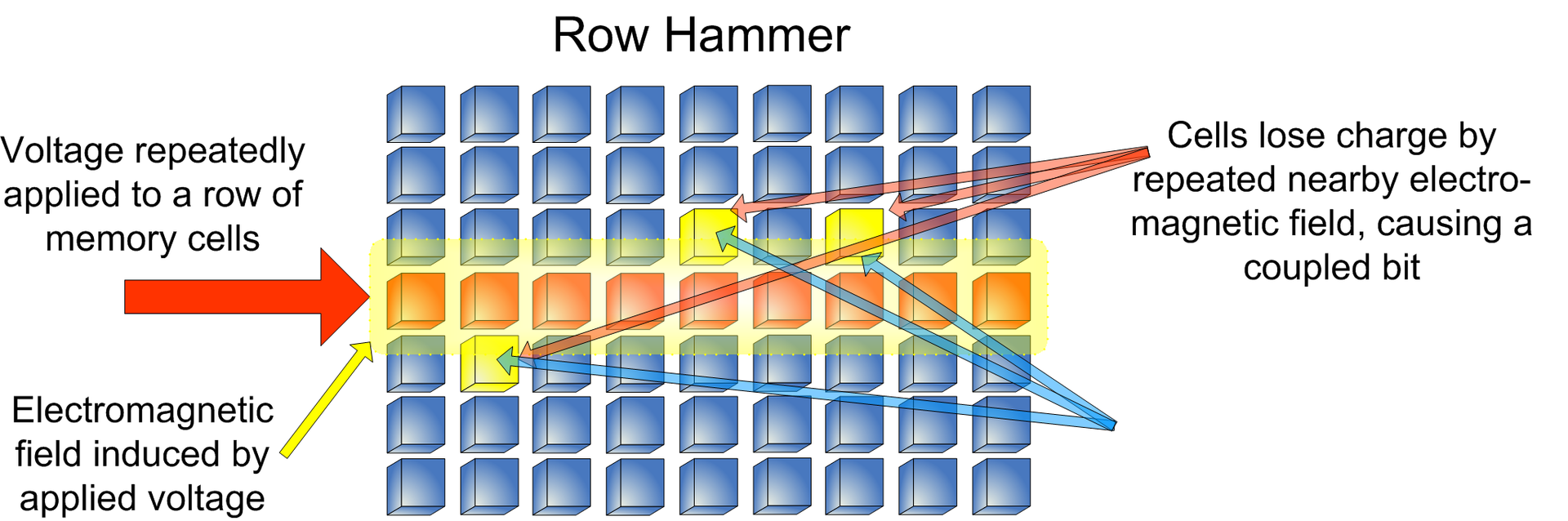

densom tidligere versjoner, et nytt angrep kalt RAMBleed tillater ikke bare modifisering av data og økning av privilegier, men stjeler også data som er lagret på enheten.Rowhammer er en utnyttelsesklasse for maskinvaresårbarhet (CVE-2019-0174) i moderne minnekort. Som standard, data i minnekort lagres i celler plassert på en silisiumbrikke i rader som danner et rutenett.

I 2014, forskere fant at flere avlesninger av data lagret i samme rad resulterer i en elektrisk ladning som kan påvirke data i tilstøtende rader. Angrepet ble kalt Rowhammer, og med dens hjelp, Forskere kan enten skade data eller bruke dem til ondsinnede formål.

Siden 2014, forskere utvidet kapasiteten til det opprinnelige angrepet betydelig, derimot, det var først nå mulig å fjerne data fra minnet og stjele det.

“Det antas imidlertid allment, at bit vipper i motstanderens eget private minne, har ingen sikkerhetsmessige implikasjoner, ettersom angriperen allerede kan endre sitt private minne via vanlige skriveoperasjoner. Vi demonstrerer at denne antagelsen er feil ved å bruke Rowhammer som kanal på området. Mer spesifikt, vi viser hvordan en uprivilegert angriper kan utnytte dataavhengigheten mellom Rowhammer-induserte bitflips og bitsin nærliggende rader for å utlede disse bitene, inkludert verdier som tilhører andre prosesser og kjernen ”, - rapport forskere.

For å muliggjøre RAMBleed-angrep, forskere klarte å tvinge Linux-minnetildeler (kompis tildeler) for å muliggjøre en stor blokk med påfølgende fysiske adresser som tillot dem å orkestrere angrepet.

Forskere opprettet en ny mekanisme, “Ramme Feng Shui“, å plassere offerets programsider på rett sted i fysisk minne. I tillegg, de utviklet en ny metode for å administrere data i minnet og gjenta lesingen (såkalt radhamring) for å bestemme hvilke data som er i nærliggende minneceller.

"Og dermed, det viktigste bidraget til dette arbeidet er å vise at Rowhammer er en trussel mot ikke bare integritet, men også til konfidensialitet ”, - sier forskere.

Kilde: https://rambleed.com/docs/