En helt ny, ekstremt skadelig kryptovaluta miner infeksjon har blitt oppdaget av beskyttelses forskere. den malware, kalt xmrig kan forurense target lider ved hjelp av et utvalg av fremgangsmåter. Essensen bak XMRig-gruvearbeideren er å bruke kryptovalutearbeidere på datamaskiner til syke for å skaffe seg Monero-symboler til målkostnad. Resultatet av denne gruvearbeideren er de økte strømkostnadene, og hvis du lar den stå over lengre tid kan XMRig til og med skade datamaskinens deler.

xmrig: distribusjonsmetoder

De xmrig malware bruksområder 2 foretrukne teknikker som brukes til å forurense datasystemmål:

- Nyttelast Levering bruke Prior Infeksjoner. Hvis en eldre XMRig -skadelig programvare distribueres på de lidende systemene, kan den umiddelbart oppdatere seg selv eller laste ned og installere en nyere versjon. Dette er mulig ved hjelp av den innebygde oppgraderingskommandoen som får lanseringen. Dette gjøres ved å koble til en spesifikk forhåndsdefinert hacker-kontrollert server som gir skadelig programvare-kode. Den nedlastede infeksjonen får navnet på en Windows -tjeneste og blir også plassert i “%Systemet% temp” sted. Viktige egenskaper, så vel som operativsystemarrangementsdata, blir transformert for å muliggjøre en konsekvent så vel som stille infeksjon.

- Utnytter programvare for sikkerhetsproblem. Den siste versjonen av XMRig -skadelig programvare har faktisk blitt funnet å være forårsaket av noen bedrifter, kjent for å ha blitt brukt i ransomware -angrepene. Infeksjoner er gjort ved å målrette åpne løsninger ved hjelp av TCP-port. Angrepene er automatiserte av hackere styrt ramme som søker ut om porten er åpen. Hvis dette problemet er oppfylt, vil det sikkert sjekke tjenesten og få detaljer om det, bestående av hvilken som helst versjon og arrangementdata. Utnytter og foretrukne brukernavn- og passordkombinasjoner kan gjøres. Når bruken av blir satt av mot den sårbare koden, vil gruvearbeideren sikkert bli frigitt sammen med bakdøren. Dette vil sikkert presentere en dobbelinfeksjon.

Bortsett fra disse tilnærmingene kan andre tilnærminger også brukes. Gruvearbeidere kan spres med phishing-e-postmeldinger som sendes i bulk på en spam-lignende måte og også er avhengige av sosialtekniske triks for å forvirre ofrene rett til å tro at de faktisk har fått en melding fra en ekte tjeneste eller et firma. Virusdokumentene kan enten være direkte tilkoblet eller plassert i kroppsmaterialet i multimediemateriale eller meldingsnettkoblinger.

Gjerningsmennene kan på samme måte utvikle ondsinnede destinasjonssider som kan etterligne nedlasting og installering av websider fra leverandører, nedlasting av programvare og andre områder som du ofte får tilgang til. Når de bruker sammenlignbare klingende domenenavn til legitime adresser og beskyttelsessertifikater, kan brukerne bli presset til å få kontakt med dem. I noen tilfeller bare åpne dem kan aktivere miner infeksjon.

En ekstra strategi ville absolutt være å benytte transportleverandører som kan spres ut ved hjelp av disse metodene eller gjennom dokumentdelingsnettverk, BitTorrent er blant de mest fremtredende. Det brukes ofte til å spre både anerkjent programvare og dokumenter og også piratinnhold. To av de mest prominente nyttelast leverandører er følgende:

Andre teknikker som kan vurderes av lovbryterne inkluderer bruk av nettleserkaprere -skadelige plugins som er gjort kompatible med de mest foretrukne nettleserne. De blir lastet opp til de riktige databasene med falske kundeanmeldelser samt designerkvalifikasjoner. I mange tilfeller beskrivelsene kan inkludere skjermbilder, videoer samt intrikate sammendrag som appellerer til fantastiske funksjonsforbedringer og også ytelsesoptimaliseringer. Likevel vil vanene til de påvirkede nettleserne endre seg ved oppsett- brukere vil finne ut at de vil bli omdirigert til en hacker-kontrollert touchdown-side, og innstillingene deres kan bli endret – standard startside, Internett-søkemotor, og også helt nye faner nettside.

xmrig: Analyse

XMRig -skadelig programvare er en tidløs forekomst av en kryptovaluta -gruvearbeider, som avhengig av oppsettet kan forårsake et bredt spekter av usikre aktiviteter. Hovedmålet er å utføre intrikate matematiske oppgaver som absolutt vil få mest mulig ut av de tilbudte systemressursene: prosessor, GPU, minne samt harddisk område. Metoden de fungerer er ved å feste til en unik server som kalles gruvedrift, hvor den nødvendige koden lastes ned og installeres. Så raskt som en av jobbene er lastet ned det vil sikkert være i gang samtidig, mange tilfeller kan være borte så snart. Når en gitt jobb er ferdig, vil en helt sikkert bli lastet ned i stedet, og smutthullet vil helt sikkert fortsette til datamaskinen er slått av., infeksjonen fjernes eller en annen sammenlignbar anledning oppstår. Kryptovaluta vil sikkert bli kompensert for den kriminelle kontrollerne (hacking gruppe eller en enslig cyberpunk) rett til deres vesker.

En farlig egenskap for denne kategorien av skadelig programvare er at eksempler som dette kan ta alle systemkilder, samt praktisk talt gjøre den lidende datamaskinen ubrukelig til trusselen faktisk har blitt kvitt. Flertallet av dem inkluderer et nådeløst oppsett som gjør dem faktisk vanskelige å fjerne. Disse kommandoene vil sikkert gjøre justeringer i oppstartsvalg, oppsettfiler og også Windows -registerverdier som sikkert vil få XMRig -skadelig programvare til å starte automatisk så snart datasystemet slås på. Tilgjengelighet til helbredende matvalg samt valg kan være hindret, noe som gjør mange praktiske fjerningsoversikter praktisk talt verdiløse.

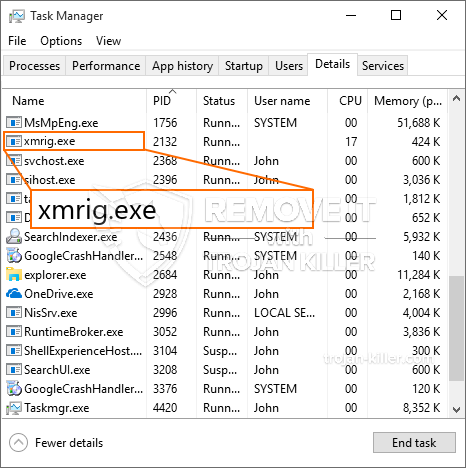

Denne spesifikke infeksjonen vil sikkert sette opp en Windows-løsning for seg selv, å følge den utførte sikkerhets- og sikkerhetsanalysen for å følge handlingene er faktisk blitt observert:

. Under gruveprosedyrene kan den tilknyttede skadelig programvaren koble seg til allerede kjørte Windows-tjenester så vel som tredjepartsmonterte applikasjoner. Ved å gjøre det, vil systemadministratorene kanskje ikke legge merke til at ressurspartiene kommer fra en egen prosess.

| Navn | xmrig |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware for å oppdage og fjerne XMRig |

Slike malware -infeksjoner er spesielt effektive til å utføre sofistikerte kommandoer hvis de er konfigurert slik. De er basert på en modulær struktur som gjør at kriminelle kontrollører kan håndtere alle slags farlige handlinger. Blant de populære tilfellene er justeringen av Windows-registeret – endringsstrenger knyttet til operativsystemet kan skape alvorlige ytelsesavbrudd og også mangel på tilgjengelighets Windows -løsninger. Avhengig av omfanget av modifikasjoner kan det i tillegg gjøre datamaskinen helt meningsløs. På den annen side kan justering av registerverdier som tilhører alle typer tredjepartsmonterte applikasjoner undergrave dem. Noen programmer kan slutte å virke til å innføre helt, mens andre kan uventet slutter å virke.

Denne spesielle gruvearbeideren i sin eksisterende versjon er fokusert på å trekke ut Monero -kryptokurrency, inkludert en tilpasset variant av XMRig CPU -gruvedrift. Hvis prosjektene bekrefter effektive etter at fremtidige variasjoner av XMRig kan lanseres i fremtiden. Som malware gjør bruk av programvare sårbarheter å infisere målet verter, det kan være en del av en farlig samtidig infeksjon med ransomware samt trojanere.

Eliminering av XMRig er sterkt foreslått, med tanke på at du tar sjansen på ikke bare en stor strømregning hvis den kjører på datamaskinen din, men gruvearbeideren kan i tillegg utføre andre uønskede oppgaver på den og også skade datamaskinen din fullstendig.

XMRig fjerningsprosess

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” -knappen for å fjerne XMRig

SKRITT 5. XMRig fjernet!

video guide: Slik bruker du GridinSoft Anti-Malware for å fjerne XMRig

Hvor å forhindre din PC blir infisert med “xmrig” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “xmrig”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “xmrig”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “xmrig”.