En helt ny, veldig farlig kryptovaluta-gruvevirus har blitt identifisert av sikkerhetsforskere. den malware, kalt xmrig-amd.exe kan smitte målrammede ved å bruke en rekke måter. Essensen bak Xmrig-amd.exe-gruvearbeideren er å bruke kryptovalutaoppgaver på datamaskinene til målene for å få Monero-symboler på målene’ kostnader. Sluttresultatet til denne gruvearbeideren er de økte strømutgiftene, og også hvis du lar den stå i lengre tid, kan Xmrig-amd.exe til og med skade datamaskinens elementer.

xmrig-amd.exe: distribusjonsmetoder

De xmrig-amd.exe malware bruker to populære tilnærminger som brukes til å infisere datamaskinsmål:

- Nyttelast Levering ved hjelp av tidligere infeksjoner. Hvis en eldre Xmrig-amd.exe malware blir distribuert på offerets systemer, kan den automatisk oppdatere seg selv eller laste ned og installere en nyere variant.. Dette er mulig med den innebygde oppgraderingskommandoen som kjøper utgivelsen. Dette gjøres ved å koble til en bestemt forhåndsdefinert hackerkontrollert webserver som tilbyr skadelig kode. Den nedlastede og installerte infeksjonen får navnet på en Windows-tjeneste og settes i “%Systemet% temp” sted. Viktige hjem samt konfigurasjonsdokumenter for operativsystemene endres for å tillate en vedvarende og også lydløs infeksjon.

- Utnytter programvare for sikkerhetsproblem. Den nyeste versjonen av Xmrig-amd.exe-skadelig programvare har faktisk blitt oppdaget å være forårsaket av noen utnyttelser, kjent for å ha blitt brukt i ransomware-angrepene. Infeksjoner er gjort ved å målrette åpne løsninger gjennom TCP-port. Overfallene er automatiserte av hackere styrt struktur som vender opp om porten er åpen. Hvis dette problemet er oppfylt, vil det skanne løsningen og også få informasjon om det, bestående av hvilken som helst versjon og arrangementdata. Utnyttelser samt fremtredende kombinasjoner av brukernavn og passord kan gjøres. Når bruken utløses mot den mottakelige koden, vil miner absolutt bli løslatt i tillegg til bakdøren. Dette vil sikkert tilby en dual-smitte.

I tillegg til disse metodene kan andre metoder også brukes. Gruvearbeidere kan distribueres ved hjelp av phishing-e-post som sendes ut i bulk på en SPAM-lignende måte og er avhengig av triks for sosialt design for å få puslespillet til de syke til å tro at de faktisk har fått en melding fra en ekte løsning eller firma.. Infeksjonsfilene kan enten festes rett eller settes inn i kroppsmaterialene i multimediainnhold eller meldingsnettkoblinger.

Skurkene kan også produsere skadelige touchdown-sider som kan utgi seg for nedlastingssider fra leverandører, programvare nedlastingsportaler og også forskjellige andre steder som ofte er tilgjengelige. Når de bruker lignende klingende domenenavn til anerkjente adresser og sikkerhetssertifikater, kan kundene bli presset rett inn i å samhandle med dem. I noen tilfeller rett og slett å åpne dem kan sette av miner infeksjon.

En ekstra strategi vil absolutt være å bruke nyttelastbærere som kan spres ut ved hjelp av de ovennevnte metodene eller gjennom fildelingsnettverk., BitTorrent er en av en av de mest fremtredende. Den brukes regelmessig til å spre både anerkjent programvare så vel som data samt piratmateriale. To av en av de mest populære nyttelastbærerne er følgende:

Andre tilnærminger som kriminelle kan tenke på, inkluderer bruk av nettleserkaprere - usikre plugins som er gjort kompatible med en av de mest fremtredende nettleserne.. De blir lastet opp til de aktuelle arkivene med falske kundevurderinger samt programmeringsinformasjon. I mange tilfeller sammendragene kan bestå av skjermbilder, videoer og også sofistikerte beskrivelser som gir gode funksjoner og forbedringer av ytelsen. Imidlertid vil oppførselen til de berørte nettleserne absolutt endre seg ved oppsett- enkeltpersoner vil absolutt finne at de absolutt vil bli omdirigert til en hackerkontrollert destinasjonsside, og også deres innstillinger kan endres – standard startside, online søkemotoren, og også helt nye faner siden.

xmrig-amd.exe: Analyse

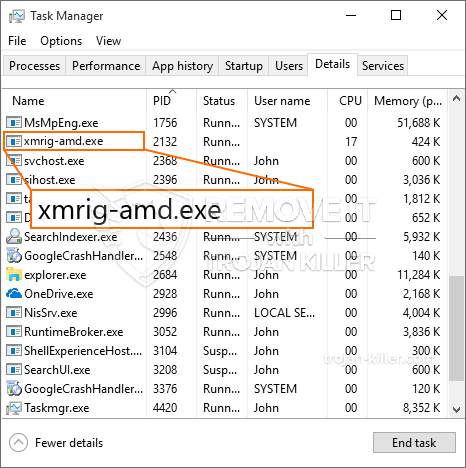

Xmrig-amd.exe malware er et tradisjonelt tilfelle av en gruvearbeider som avhengig av konfigurasjonen kan skape et bredt spekter av skadelige handlinger.. Hovedmålet er å utføre intrikate matematiske jobber som vil få mest mulig ut av de lett tilgjengelige systemkildene: prosessor, GPU, minne, så vel som harddiskplass. Måten de fungerer på er ved å koble til en spesiell webserver kalt mining pool hvor den etterlyste koden lastes ned. Så snart en av oppgavene er lastet ned, vil den bli startet på samme tid, mange tilfeller kan kjøres på en gang. Når en gitt jobb er fullført, blir en annen lastet ned og installert i området, og sløyfen fortsetter til datamaskinen slås av, infeksjonen er eliminert eller i en mer lik hendelse inntreffer. Kryptovaluta vil bli belønnet til de kriminelle kontrollerne (hacking team eller en enkelt hacker) direkte til sine budsjetter.

En usikker egenskap ved denne klassifiseringen av skadelig programvare er at eksempler som ligner på denne kan ta alle systemkilder, så vel som å gjøre måldatasystemet meningsløst opp til faren er fullstendig blitt kvitt. De fleste av dem inkluderer en vedvarende del som gjør dem faktisk vanskelig å bli kvitt. Disse kommandoene vil sikkert gjøre endringer i oppstartsvalg, installasjonsdata og også Windows-registerverdier som får Xmrig-amd.exe malware til å starte umiddelbart når datamaskinen slås på. Tilgang til rekreasjon mat valg og valg kan være hindret som gjør mange praktiske eliminering guider praktisk talt ubrukelig.

Denne visse infeksjoner vil sikkert arrangement en Windows-løsning for seg selv, oppfyllelse av den utførte beskyttelsesevalueringen som følges av aktivitetene er faktisk blitt observert:

. Under gruveoperasjonene kan den tilknyttede malware lenke til allerede kjørende Windows-løsninger og installerte applikasjoner fra tredjeparter. Ved å gjøre det, kan systemansvarlige ikke se at kildebelastningen kommer fra en annen prosess.

| Navn | xmrig-amd.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware for å oppdage og fjerne Xmrig-amd.exe |

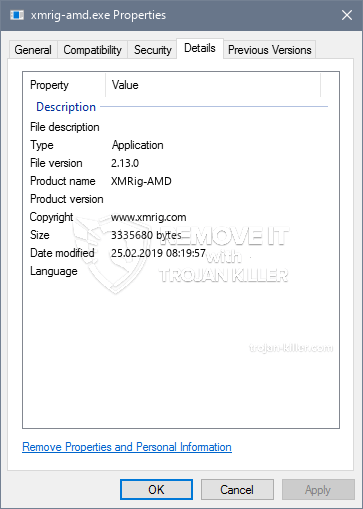

id =”82240″ juster =”aligncenter” width =”600″] xmrig-amd.exe

xmrig-amd.exe

Denne typen malwareinfeksjoner er spesielt effektive til å utføre avanserte kommandoer hvis de er konfigurert slik. De er basert på et modulært rammeverk som tillater kriminelle kontrollere å håndtere alle slags farlige vaner. Blant de populære tilfellene er justeringen av Windows-registeret – justeringsstrenger relatert til operativsystemet kan utløse betydelige ytelsesforstyrrelser, samt manglende evne til å få tilgang til Windows-tjenester. Avhengig av omfanget av modifikasjoner kan det i tillegg gjøre datamaskinen helt ubrukelig. På den annen side kan manipulering av registerverdier som tilhører alle slags tredjepartsoppsettprogrammer sabotere dem. Noen applikasjoner kan ikke starte helt, mens andre plutselig kan slutte å fungere.

Denne spesifikke gruvearbeideren i sin nåværende variasjon er fokusert på gruvedrift av Monero-kryptokurrency, inkludert en modifisert variant av XMRig CPU-gruvedrift. Hvis kampanjene viser seg effektive etter det, kan fremtidige versjoner av Xmrig-amd.exe introduseres i fremtiden. Som malware gjør bruk av programvare sårbarheter for å forurense målet verter, det kan være bestanddel av en skadelig samtidig infeksjon med ransomware og også trojanere.

Fjerning av Xmrig-amd.exe anbefales på det sterkeste, fordi du ikke bare risikerer enorme strømkostnader hvis den fungerer på PC-en din, Likevel kan gruvearbeideren også utføre andre uønskede oppgaver på den, samt skade PCen din fullstendig.

Xmrig-amd.exe fjerningsprosess

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” knappen for å fjerne Xmrig-amd.exe

SKRITT 5. Xmrig-amd.exe fjernet!

video guide: Hvordan bruke GridinSoft Anti-Malware for å fjerne Xmrig-amd.exe

Hvor å forhindre din PC blir infisert med “xmrig-amd.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “xmrig-amd.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “xmrig-amd.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “xmrig-amd.exe”.