En ny, ekstremt farlig kryptovaluta-gruvevirus har faktisk blitt funnet av sikkerhetsforskere. den malware, kalt Wuapp.exe kan infisere mål ofrene benytte et utvalg av metoder. Essensen bak Wuapp.exe-gruvearbeideren er å bruke kryptovalutaoppgavearbeid på datasystemene til ofrene for å få Monero-symboler på ofrenes bekostning. The result of this miner is the raised electrical energy bills and also if you leave it for longer periods of time Wuapp.exe might even harm your computer systems parts.

Wuapp.exe: distribusjonsmetoder

De Wuapp.exe skadelig benytter to foretrukne fremgangsmåter som anvendes for å forurense datasystem mål:

- Nyttelast Levering via Tidligere infeksjoner. If an older Wuapp.exe malware is released on the victim systems it can instantly upgrade itself or download a more recent version. Dette er mulig ved hjelp av den innebygde oppgradering kommando som får lansering. Dette gjøres ved å feste til en viss forhåndsdefinert hacker styrt server som gir den skadelige koden. Den nedlastede viruset vil sikkert skaffe navnet på en Windows-løsning og plasseres i “%Systemet% temp” plassering. Essensielle bygninger og også operativsystem arrangement dokumentene er endret for å tillate en nådeløs og også stille infeksjon.

- Programvare Utnytter Søknad om sikkerhetsproblemene. The most recent version of the Wuapp.exe malware have been found to be caused by the some exploits, kjent for å bli anvendt i Ransomware streik. Infeksjoner er gjort ved å målrette åpne tjenester ved hjelp av TCP-port. Angrepene er automatiserte av hackere styrt struktur som søker ut om porten er åpen. Hvis dette problemet er oppfylt vil det sikkert skanne tjenesten og gjenopprette informasjon om det, inkludert en hvilken som helst versjon og også ordning informasjon. Utnytter og også ønsket brukernavn samt passord mikser kan gjøres. Når manipulere aktiveres mot utsatt koden miner vil bli frigjort sammen med bakdør. Dette vil gi en dobbel infeksjon.

I tillegg til disse metodene forskjellige andre strategier kan bli gjort bruk av for. Gruvearbeidere kan spres ved phishing e-postmeldinger som sendes engros i en spam-aktig måte, og er avhengige av sosiale engineering metoder for å forvirre målene til høyre til å tro at de faktisk har fått en melding fra en legit tjeneste eller selskap. Viruset dokumenter kan være enten rett tilkoblet eller satt i kroppen innholdet i multimedia webinnhold eller meldingsnettlenker.

De lovbrytere kan i tillegg utvikle skadelige Touchdown sider som kan utgjøre leverandør laste ned nettsider, nedlasting av programvare nettsteder samt diverse andre ofte tilgang til steder. Når de bruker likelydende domene til anerkjente adresser og beskyttelse sertifiseringer kundene kan bli skjøvet rett inn i samspill med dem. Noen ganger bare åpne dem kan aktivere miner infeksjon.

En teknikk ville være å gjøre bruk av hale tjenesteytere som kan spres ved hjelp av disse teknikkene eller ved hjelp av fildelingsnettverk, BitTorrent er en av de mest foretrukne seg. Det er ofte brukt til å spre både legitimt program og filer og pirat webinnhold. 2 av en av de mest foretrukne hale bærere er følgende:

Forskjellige andre metoder som kan være tenkt av de urettferdige blant annet å gjøre bruk av nettleserkaprere -hazardous plugins som er laget passer med de mest fremtredende nettlesere. De er lagt ut til de riktige databaser med falske kunde attester og utvikler kvalifikasjoner. I mange tilfeller beskrivelsene kan bestå av skjermbilder, videoklipp samt sofistikerte sammendrag lovende flott egenskap forbedringer samt effektivitet optimaliseringer. Likevel på avbetaling handlingene påvirket nettlesere vil forvandle- brukere vil finne at de vil sikkert bli omdirigert til en hacker-kontrollert landing nettside og deres innstillinger kan endres – standard startside, søkemotor og også nye faner siden.

Wuapp.exe: Analyse

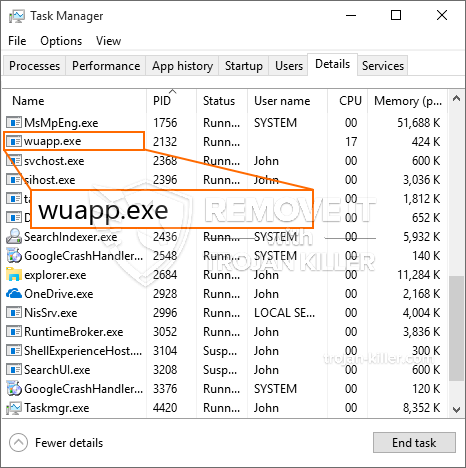

The Wuapp.exe malware is a classic situation of a cryptocurrency miner which depending on its arrangement can trigger a variety of harmful activities. Its main goal is to do intricate mathematical tasks that will make use of the readily available system sources: prosessor, GPU, minne og harddisk plass. The means they function is by linking to a special web server called mining pool from where the required code is downloaded. As soon as among the tasks is downloaded it will certainly be begun simultaneously, flere omstendigheter kan kjøres på en gang. When an offered job is completed one more one will certainly be downloaded and install in its location as well as the loop will certainly continue up until the computer is powered off, the infection is removed or an additional comparable occasion happens. Kryptovaluta vil bli belønnet til de kriminelle kontrollerne (hacking gruppe eller en enkelt cyberpunk) direkte til sine lommebøker.

A harmful quality of this group of malware is that examples similar to this one can take all system sources and also practically make the victim computer system unusable till the threat has actually been completely eliminated. A lot of them include a relentless installment which makes them actually hard to get rid of. Disse kommandoene vil sikkert gjøre justeringer av oppstartsalternativer, setup data and also Windows Registry values that will certainly make the Wuapp.exe malware beginning immediately as soon as the computer is powered on. Access to recuperation food selections and also choices might be obstructed which makes lots of hand-operated removal guides practically pointless.

Denne infeksjonen vil sikkert konfigurasjons en Windows-løsning for seg selv, å følge den utførte beskyttelsesanalysen der følgende handlinger faktisk har blitt observert:

. During the miner procedures the connected malware can attach to already running Windows solutions and also third-party set up applications. By doing so the system managers may not discover that the resource tons originates from a separate process.

| Navn | Wuapp.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove Wuapp.exe |

Disse slags skadelige infeksjoner er særlig pålitelig ved å utføre innovative kommandoer hvis konfigurert så. De er basert på en modulær struktur slik at de kriminelle kontrollere for å håndtere alle typer utrygge vaner. En av de populære tilfeller er justeringen av Windows-registeret – forandringer strenger forbundet med operativsystemet kan føre til betydelige ytelsesforstyrrelser, og den manglende evne til å få tilgang til Windows løsninger. Stole på omfanget av justeringer kan det også gjøre datasystemet helt ubrukelig. På den annen side justering av registerverdier som tilhører en tredjepart satt opp programmer kan undergrave dem. Noen programmer kan unnlate å lansere helt, mens andre kan plutselig slutte å jobbe.

Denne spesifikke miner i sin nåværende variant er konsentrert på utvinningen av det Monero kryptovaluta bestående av en endret variant av XMRig CPU gruvedrift motoren. If the campaigns verify successful then future variations of the Wuapp.exe can be introduced in the future. Som malware utnytter sårbarheter i programvaren forurense målet verter, det kan være bestanddel av en farlig samtidig infeksjon med ransomware og trojanere.

Removal of Wuapp.exe is strongly advised, gitt at du risikerer ikke bare en stor strømutgiftene hvis det fungerer på din PC, men miner kan også utføre ulike andre uønskede aktiviteter på det, og også skade din PC permanent.

Wuapp.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Wuapp.exe

SKRITT 5. Wuapp.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Wuapp.exe

Hvor å forhindre din PC blir infisert med “Wuapp.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Wuapp.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Wuapp.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Wuapp.exe”.