En ny, ekstremt farlig kryptovaluta-gruvevirus har blitt oppdaget av beskyttelsesforskere. den malware, kalt WindowsUpdate.exe kan forurense target ofre ved hjelp av en rekke midler. Essensen bak gruvearbeideren WindowsUpdate.exe er å bruke kryptokurveraktiviteter på datamaskiner til syke for å få Monero-symboler til kostnad for ofre. The outcome of this miner is the elevated power bills as well as if you leave it for longer periods of time WindowsUpdate.exe might also damage your computers components.

WindowsUpdate.exe: distribusjonsmetoder

De WindowsUpdate.exe malware benytter 2 populære tilnærminger som brukes til å forurense datamaskinsmål:

- Nyttelast Levering gjennom Tidligere infeksjoner. If an older WindowsUpdate.exe malware is released on the victim systems it can automatically upgrade itself or download a newer version. Dette er mulig ved hjelp av den integrerte oppgraderingskommandoen som får lanseringen. Dette gjøres ved å koble til en viss forhåndsdefinert hacker styrt web-server som gir den skadelige koden. Den nedlastede og installerte infeksjonen får navnet på en Windows-løsning og settes i “%Systemet% temp” sted. Viktige egenskaper og oppsettfiler for operativsystemet endres for å tillate en jevn og også stille infeksjon.

- Programvare Utnytter Program for sikkerhetsproblem. The newest version of the WindowsUpdate.exe malware have been found to be brought on by the some exploits, kjent for å bli brukt i ransomware-streikene. Infeksjoner er gjort ved å målrette åpne tjenester via TCP port. Angrepene er automatiserte av hackere styrt rammeverk som søker etter om porten er åpen. Hvis denne tilstanden er oppfylt, vil den absolutt skanne tjenesten samt få informasjon om den, bestående av alle typer versjon samt setup informasjon. Utnyttelser og også fremtredende brukernavn og passordkombinasjoner kan gjøres. Når utnyttelsen er forårsaket mot risikokoden, vil bergmannen sikkert bli utplassert sammen med bakdøren. Dette vil gi en dobbel infeksjon.

Bortsett fra disse metodene kan andre metoder også brukes. Gruvearbeidere kan distribueres ved hjelp av phishing-e-post som sendes i bulk på en spam-lignende måte, i tillegg til å være avhengig av triks for sosial design for å forvirre målene til å tro at de faktisk har fått en melding fra en anerkjent løsning eller firma.. Infeksjonsdataene kan enten rettes på eller plasseres i kroppskomponentene i multimediainnhold eller meldingsnettkoblinger.

Lovbryterne kan også utvikle skadelige destinasjonssider som kan utgjøre nedlasting og installasjon av leverandører, programvare nedlastingsnettsteder samt forskjellige andre ofte tilgjengelige steder. Når de bruker lignende klingende domenenavn til anerkjente adresser og også beskyttelsessertifiseringer, kan enkeltpersoner bli tvunget til å samhandle med dem. I mange tilfeller bare åpne dem kan aktivere miner infeksjon.

En annen teknikk vil være å bruke leverandører av nyttelasttjenester som kan spres ut ved hjelp av disse tilnærmingene eller gjennom datadelingsnettverk, BitTorrent er blant de mest fremtredende. Den brukes regelmessig til å spre både ekte programvare så vel som filer samt piratinnhold. 2 av en av de mest populære nyttelastleverandørene er følgende:

Andre metoder som kan bli vurdert av skurkerne består i å bruke nettleserkaprere - usikre plugins som er gjort kompatible med en av de mest fremtredende nettleserne. De lastes opp til relevante databaser med falske individuelle anmeldelser og utviklerkvalifikasjoner. I de fleste tilfeller oppsummeringer kan bestå av skjermbilder, videoer og sofistikerte beskrivelser som appellerer til flotte forbedringer i funksjonen samt effektivitetsoptimaliseringer. Likevel ved oppsett vil handlingene til de påvirkede nettleserne endres- enkeltpersoner vil oppdage at de blir omdirigert til en hackerkontrollert touchdown-side, i tillegg til at oppsettet deres kan endres – standard nettside, søkemotor og nye faner siden.

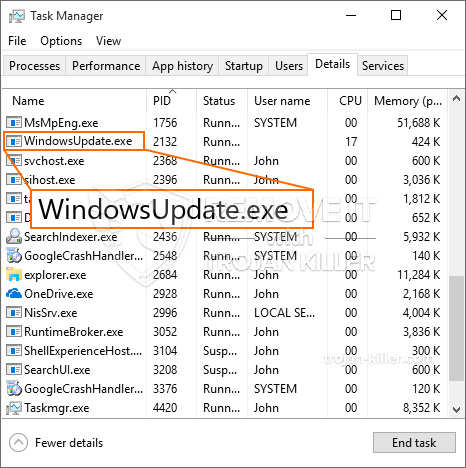

WindowsUpdate.exe: Analyse

The WindowsUpdate.exe malware is a classic situation of a cryptocurrency miner which depending on its configuration can create a wide array of unsafe actions. Hovedmålet er å gjøre intrikate matematiske oppgaver som vil dra nytte av de lett tilgjengelige systemkildene: prosessor, GPU, minne og harddisk område. Metoden de fungerer er ved å koble til en unik webserver kalt gruvebasseng hvor den nødvendige koden lastes ned og installeres. Så snart en av jobbene er lastet ned vil det sikkert være begynt på en gang, mange tilfeller kan kjøres på en gang. Når en tilbudt oppgave er fullført, vil en til bli lastet ned i området, og smutthullet vil sikkert fortsette frem til datasystemet slås av, infeksjonen er blitt kvitt eller en annen lignende anledning finner sted. Kryptovaluta vil deles ut til de kriminelle kontrollerne (hacking team eller en enslig cyberpunk) rett til sine budsjetter.

En farlig egenskap ved denne klassifiseringen av skadelig programvare er at prøver som ligner på denne kan ta alle systemressurser og praktisk talt gjøre offerets datasystem meningsløst inntil faren er fullstendig eliminert. Mange av dem inkluderer en vedvarende avdrag som gjør dem veldig vanskelige å bli kvitt. Disse kommandoene vil sikkert gjøre justeringer i oppstartsvalg, setup documents and Windows Registry values that will certainly make the WindowsUpdate.exe malware begin immediately as soon as the computer is powered on. Tilgjengelighet til gjenopprettingsmenyer og alternativer kan bli blokkert, noe som gjør mange praktiske fjerningsguider nesten verdiløse.

Denne infeksjonen vil sikkert arrangement en Windows-løsning for seg selv, overholdelse av den utførte sikkerhetsanalysen og overholdelse av handlinger er faktisk observert:

. Under gruveprosedyrene kan den tilknyttede skadelige programvaren koble seg til Windows-tjenester som for øyeblikket kjører, og også installerte applikasjoner fra tredjepart. Ved å gjøre det kan det hende at systemadministratorene ikke ser at ressurspartiene stammer fra en annen prosedyre.

| Navn | WindowsUpdate.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove WindowsUpdate.exe |

These type of malware infections are specifically efficient at carrying out sophisticated commands if set up so. They are based upon a modular structure permitting the criminal controllers to coordinate all kinds of hazardous behavior. Blant de foretrukne eksemplene er endring av Windows-registeret – modifications strings associated by the operating system can cause major efficiency disruptions and also the failure to access Windows solutions. Depending upon the range of adjustments it can additionally make the computer completely pointless. On the various other hand manipulation of Registry worths coming from any third-party set up applications can undermine them. Noen programmer kan falle kort til å introdusere helt, mens andre kan plutselig slutte å jobbe.

This specific miner in its present variation is concentrated on extracting the Monero cryptocurrency having a modified variation of XMRig CPU mining engine. If the campaigns prove successful after that future variations of the WindowsUpdate.exe can be released in the future. Som malware benytter program sårbarheter å infisere målet verter, det kan være bestanddel av en farlig samtidig infeksjon med ransomware og også trojanere.

Removal of WindowsUpdate.exe is strongly recommended, since you run the risk of not just a large electricity costs if it is operating on your COMPUTER, but the miner may likewise execute other unwanted activities on it as well as even damage your PC completely.

WindowsUpdate.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove WindowsUpdate.exe

SKRITT 5. WindowsUpdate.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove WindowsUpdate.exe

Hvor å forhindre din PC blir infisert med “WindowsUpdate.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “WindowsUpdate.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “WindowsUpdate.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “WindowsUpdate.exe”.