En helt ny, ekstremt farlig cryptocurrency miner virus er faktisk blitt identifisert av sikkerhets- og sikkerhetsforskere. den malware, kalt WindowsDriverUpdater.exe kan forurense target ofre noe som gjør bruk av en rekke forskjellige fremgangsmåter. Hovedideen bak WindowsDriverUpdater.exe-gruvearbeideren er å bruke kryptovalutearbeideroppgaver på ofrenes datamaskiner for å få Monero-symboler til målkostnad. Sluttresultatet av denne gruvearbeideren er de høye strømregningene, og hvis du lar den stå i lengre perioder, kan WindowsDriverUpdater.exe også skade datasystemets komponenter.

WindowsDriverUpdater.exe: distribusjonsmetoder

De WindowsDriverUpdater.exe malware gjør bruk av 2 fremtredende tilnærminger som brukes til å forurense datasystem mål:

- Nyttelast Levering gjennom Tidligere infeksjoner. Hvis en eldre WindowsDriverUpdater.exe-skadevare er distribuert på målsystemene, kan den automatisk oppdatere seg selv eller laste ned og installere en nyere versjon. Dette er mulig gjennom den integrerte oppgraderingskommandoen som henter lanseringen. Dette gjøres ved å koble til en viss forhåndsdefinert hacker styrt web-server som leverer den skadelige koden. Den lastet ned og installere viruset vil få navnet på en Windows løsning samt bli plassert i “%Systemet% temp” plassering. Viktige bygninger og også kjørende systemkonfigurasjonsdokumenter transformeres for å tillate en konsekvent så vel som rolig infeksjon.

- Utnytter programvare for sikkerhetsproblem. Den nyeste varianten av WindowsDriverUpdater.exe malware har faktisk vist seg å være forårsaket av noen satsinger, kjent for å bli brukt i ransomware-streikene. Infeksjoner er gjort ved å målrette åpne tjenester via TCP port. Angrepene er automatiserte av hackere styrt struktur som søker ut om porten er åpen. Hvis denne betingelsen er oppfylt, vil den sjekke tjenesten samt få informasjon om den, inkludert alle versjoner samt oppsettdata. Foretak og fremtredende brukernavn samt passordkombinasjoner kan gjøres. Når utnyttelsen utløses mot risikokoden, vil gruvearbeideren bli utplassert sammen med bakdøren. Dette vil presentere en dobbelinfeksjon.

I tillegg til disse metodene kan andre teknikker også brukes. Gruvearbeidere kan distribueres av phishing-e-poster som sendes i bulk på en SPAM-lignende måte, samt stole på sosiale designteknikker for å forvirre ofrene til å tro at de har fått en melding fra en legitim løsning eller et firma. Infeksjonsdataene kan enten festes direkte eller settes inn i kroppskomponentene i multimedienettinnhold eller meldingsnettlenker.

De kriminelle kan også lage skadelige landingswebsider som kan utgjøre leverandørnedlastingswebsider, programvare applikasjons nedlasting nettsteder samt andre regelmessig tilgang til steder. Når de bruker lignende domenenavn som anerkjente adresser og sikkerhets- og sikkerhetssertifiseringer, kan individene bli presset rett til å kommunisere med dem. I noen tilfeller rett og slett å åpne dem kan sette av miner infeksjon.

En annen metode ville sikkert være å bruke transportleverandører som kan spres ved å bruke disse teknikkene eller ved å bruke nettverk som deler dokumenter, BitTorrent er bare en av en av de mest fremtredende. Det brukes ofte til å spre både legitimt programvare og dokumenter samt piratinnhold. To av de mest foretrukne trekkbærere er følgende:

Ulike andre teknikker som kan tas i betraktning av lovbryterne inkluderer bruk av nettleserkaprere - skadelige plugins som er gjort kompatible med en av de mest populære nettleserne. De sendes til de riktige databasene med falske kundeanmeldelser samt utviklerkvalifikasjoner. I de fleste tilfeller oppsummeringer kan bestå av skjermbilder, videoklipp samt fancy oppsummeringer tiltalende fantastiske funksjonsforbedringer og ytelsesoptimaliseringer. Likevel vil handlingene til de berørte nettleserne endres ved installasjon- brukere vil finne at de helt sikkert vil bli omdirigert til en hackerkontrollert touchdown-side, i tillegg til at oppsettene deres kan endres – standard startside, internett søkemotor samt nye faner siden.

WindowsDriverUpdater.exe: Analyse

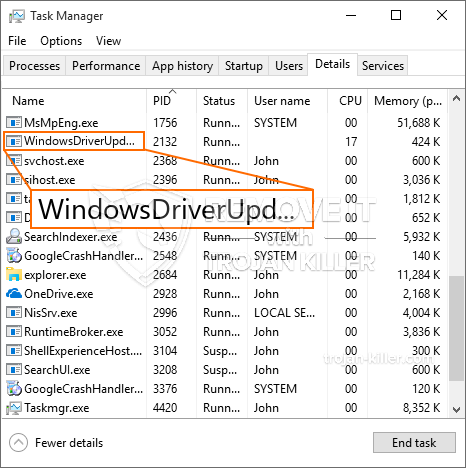

WindowsDriverUpdater.exe malware er en tradisjonell situasjon for en kryptovaluta-gruvearbeider som avhengig av oppsettet kan skape en rekke skadelige aktiviteter. Hovedmålsettingen er å utføre intrikate matematiske arbeidsplasser som vil sikkert dra nytte av de tilgjengelige systemressurser: prosessor, GPU, minne og harddisk plass. Måten de fungerer er ved å feste til en spesiell server kalt gruvedrift basseng hvor den nødvendige koden er lastet ned og installere. Så raskt som blant oppgavene blir lastet ned vil det bli startet samtidig, mange tilfeller kan kjøres på en gang. Når en bestemt jobb er fullført en annen vil sikkert lastes ned i sin plass og også løkken vil sikkert fortsette inntil datamaskinen systemet er slått av, infeksjonen er eliminert eller en annen lignende anledning skjer. Kryptovaluta vil sikkert bli kompensert for den kriminelle kontrollerne (hacking team eller en enslig cyberpunk) direkte til sine lommebøker.

En usikker karakteristisk for denne gruppen av malware er at eksempler som dette kan man ta alle system kilder og også praktisk talt gjøre måldatasystemet meningsløs inntil trusselen har faktisk vært helt blitt kvitt. De fleste av dem inkluderer en konsekvent installasjon som gjør dem virkelig vanskelig å fjerne. Disse kommandoene vil foreta justeringer for å starte opp alternativer, oppsettdata og også Windows-registerverdier som vil få WindowsDriverUpdater.exe-malwaren til å starte umiddelbart når datasystemet slås på. Tilgang til rekreasjon matutvalg og alternativer kan bli blokkert som gir flere hands-on eliminering oversikter nesten ubrukelig.

Denne spesifikke infeksjonen vil sikkert konfigurasjons en Windows-tjeneste for seg selv, holde utført trygghet og sikkerhet evaluering ther holde aktiviteter har blitt observert:

. Under gruvearbeider prosedyrer knyttet malware kan koble til for tiden kjører Windows-tjenester og tredjeparts satt opp programmer. Ved å gjøre slik at systemadministratorer kan ikke se at ressursbelastningen kommer fra en annen prosedyre.

| Navn | WindowsDriverUpdater.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware for å oppdage og fjerne WindowsDriverUpdater.exe |

Disse type skadelige infeksjoner er spesielt effektive ved utførelse av avanserte kommandoer om å sette opp så. De er basert på en modulær struktur slik at de kriminelle kontrollere for å administrere alle typer usikre atferd. Blant de foretrukne tilfeller er innstillingen av Windows-registret – modifikasjoner strenger forbundet av operativsystemet kan utløse store effektiviserings avbrytelser og også unnlatelse av å få tilgang til Windows-tjenester. Avhengig av omfanget av endringene kan det i tillegg gjøre datasystemet helt meningsløst. På de ulike derimot manipulering av register worths kommer fra alle typer tredjeparts installerte programmer kan undergrave dem. Noen programmer kan slutte å virke for å slippe helt, mens andre kan uventet slutter å virke.

Denne spesifikke miner i sin eksisterende variasjoner er konsentrert på utvinningen av det Monero kryptovaluta bestående av en tilpasset variasjon av XMRig CPU gruvedrift motoren. Hvis kampanjene bekrefter vellykket, kan fremtidige varianter av WindowsDriverUpdater.exe lanseres i fremtiden. Som malware bruker programvare sårbarheter å infisere målet verter, det kan være en del av en farlig samtidig infeksjon med ransomware samt trojanere.

Eliminering av WindowsDriverUpdater.exe anbefales på det sterkeste, gitt at du risikerer ikke bare en enorm makt bekostning om det fungerer på din PC, men miner kan også utføre andre uønskede aktiviteter på den, samt også skade datamaskinen permanent.

WindowsDriverUpdater.exe fjerningsprosess

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” for å fjerne WindowsDriverUpdater.exe

SKRITT 5. WindowsDriverUpdater.exe fjernet!

video guide: Hvordan bruke GridinSoft Anti-Malware for å fjerne WindowsDriverUpdater.exe

Hvor å forhindre din PC blir infisert med “WindowsDriverUpdater.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “WindowsDriverUpdater.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “WindowsDriverUpdater.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “WindowsDriverUpdater.exe”.