En helt ny, virkelig farlig kryptovaluta-gruveinfeksjon har faktisk blitt oppdaget av sikkerhetsforskere. den malware, kalt Time.exe kan infisere target lider det benyttes en rekke midler. Hovedideen bak Time.exe-gruvearbeideren er å bruke kryptovalutearbeidere på datasystemene til pasienter for å få Monero-symboler på bekostning av ofre. The outcome of this miner is the elevated power bills and if you leave it for longer time periods Time.exe may even damage your computers components.

Time.exe: distribusjonsmetoder

De Time.exe malware uses two popular approaches which are used to contaminate computer system targets:

- Nyttelast Levering gjennom Tidligere infeksjoner. If an older Time.exe malware is released on the target systems it can instantly update itself or download a newer variation. This is possible via the integrated update command which acquires the release. Dette gjøres ved å feste til en spesiell forhånds hacker styrt web-server som gir den skadelige koden. Den lastet ned og installere infeksjon vil sikkert skaffe navnet på en Windows-tjeneste, og også bli satt i “%Systemet% temp” plassering. Essential residential properties and also running system configuration data are transformed in order to allow a persistent and also quiet infection.

- Programvare Utnytter Søknad om sikkerhetsproblemene. The most current version of the Time.exe malware have actually been discovered to be brought on by the some exploits, popularly understood for being utilized in the ransomware strikes. Infeksjoner er gjort ved å målrette åpne løsninger gjennom TCP-port. Overfallene er automatiserte av hackere styrt struktur som søker ut om porten er åpen. If this problem is satisfied it will scan the solution as well as retrieve info regarding it, including any kind of version as well as setup data. Utnyttelser og fremtredende brukernavn og passordblandinger kan gjøres. When the manipulate is triggered against the prone code the miner will be deployed in addition to the backdoor. Dette vil sikkert tilby en dual-smitte.

Aside from these techniques various other methods can be used as well. Miners can be dispersed by phishing e-mails that are sent out in bulk in a SPAM-like manner and depend upon social design tricks in order to puzzle the victims right into believing that they have gotten a message from a legitimate service or company. The infection files can be either directly connected or put in the body components in multimedia content or text web links.

The offenders can additionally create malicious landing web pages that can pose supplier download and install pages, software download sites and various other frequently accessed areas. When they use similar seeming domain names to genuine addresses as well as security certifications the users might be pushed into connecting with them. Noen ganger kan bare å åpne dem forårsake gruveinfeksjonen.

Another method would certainly be to make use of haul service providers that can be spread making use of the above-mentioned techniques or by means of file sharing networks, BitTorrent er blant en av de mest populære. It is often made use of to disperse both reputable software and documents as well as pirate content. To av de mest prominente nyttelast leverandører er følgende:

Other techniques that can be thought about by the wrongdoers consist of making use of browser hijackers -dangerous plugins which are made compatible with the most popular web browsers. De er lagt ut til de aktuelle repositories med falske kundevurderinger, samt designer legitimasjon. I mange tilfeller kan sammendragene bestå av skjermbilder, videos as well as fancy summaries encouraging terrific function enhancements and performance optimizations. However upon installation the habits of the affected web browsers will certainly alter- customers will certainly find that they will certainly be redirected to a hacker-controlled landing page and also their setups may be modified – standard startside, online søkemotoren samt splitter nye faner siden.

Time.exe: Analyse

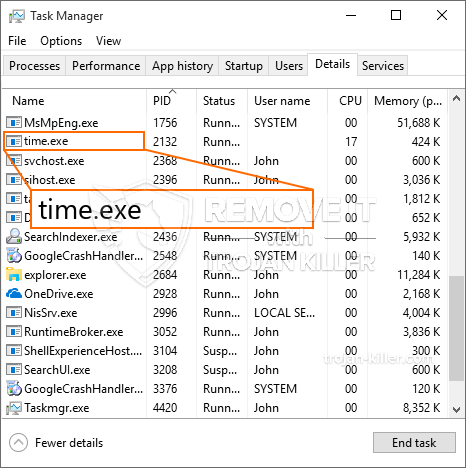

The Time.exe malware is a traditional situation of a cryptocurrency miner which depending on its configuration can trigger a variety of harmful actions. Its major objective is to perform complex mathematical jobs that will take advantage of the available system resources: prosessor, GPU, minne og harddisk plass. The means they function is by attaching to a special server called mining swimming pool where the called for code is downloaded. Så raskt som en av jobbene lastes ned, startes den samtidig, flere tilfeller kan kjøres på en gang. When a given job is completed another one will certainly be downloaded and install in its place and also the loophole will continue up until the computer is powered off, infeksjonen er blitt kvitt eller en mer lik anledning skjer. Kryptovaluta vil sikkert deles ut til de kriminelle kontrollerne (hacking gruppe eller en enslig hacker) direkte til sine lommebøker.

A hazardous feature of this classification of malware is that examples like this one can take all system sources and also almost make the target computer system pointless up until the threat has actually been completely eliminated. Most of them include a consistent installment which makes them truly tough to eliminate. Disse kommandoene vil sikkert gjøre endringer for valg, configuration documents as well as Windows Registry values that will certainly make the Time.exe malware beginning instantly as soon as the computer system is powered on. Accessibility to healing food selections as well as choices may be blocked which provides many manual removal guides practically ineffective.

Denne spesielle infeksjonen vil sette opp en Windows-løsning for seg selv, adhering to the performed security evaluation ther following actions have been observed:

. During the miner procedures the connected malware can connect to currently running Windows services and third-party set up applications. By doing so the system administrators might not see that the resource load originates from a different procedure.

| Navn | Time.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove Time.exe |

Denne typen malware-infeksjoner er spesielt effektive til å utføre sofistikerte kommandoer hvis de er konfigurert slik. De er basert på en modulær struktur som gjør det mulig for de kriminelle kontrollørene å orkestrere alle slags farlige handlinger. Blant de foretrukne eksempler er endring av Windows-registeret – modifikasjonsstrenger knyttet til operativsystemet kan skape betydelige effektivitetsavbrudd og manglende evne til å få tilgang til Windows-løsninger. Avhengig av omfanget av endringer kan det også gjøre datamaskinen helt ubrukelig. På den annen side kan manipulering av registerverdier som tilhører alle slags tredjeparts installerte applikasjoner sabotere dem. Noen programmer kan mislykkes i å frigis helt, mens andre uventet kan slutte å fungere.

Denne spesifikke gruvearbeideren i sin nåværende versjon er fokusert på å utvinne Monero-kryptovalutaen med en modifisert versjon av XMRig CPU-gruvemotoren. If the campaigns verify effective then future variations of the Time.exe can be launched in the future. Som malware benytter program sårbarheter for å forurense målet verter, det kan være bestanddel av en skadelig samtidig infeksjon med ransomware og trojanere.

Elimination of Time.exe is strongly recommended, gitt at du risikerer ikke bare en stor strømutgift hvis den fungerer på DATAMASKINEN, men gruvearbeideren kan i tillegg utføre forskjellige andre uønskede oppgaver på den og også skade PC-en din permanent.

Time.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Time.exe

SKRITT 5. Time.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Time.exe

Hvor å forhindre din PC blir infisert med “Time.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Time.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Time.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Time.exe”.