En ny, Virkelig farlig kryptovaluta-gruvevirus har faktisk blitt oppdaget av sikkerhetsforskere. den malware, kalt Svhcost.exe kan smitte mot målgrupper ved hjelp av en rekke metoder. Hovedpoenget bak Svhcost.exe-gruvearbeideren er å bruke kryptovalutaoppgavearbeid på datamaskinene til målene for å få Monero-symboler til lidelsens bekostning. The result of this miner is the elevated electrical energy expenses and if you leave it for longer amount of times Svhcost.exe may also damage your computer systems parts.

Svhcost.exe: distribusjonsmetoder

De Svhcost.exe malware uses two popular approaches which are made use of to contaminate computer system targets:

- Nyttelast Levering bruke Prior Infeksjoner. If an older Svhcost.exe malware is released on the target systems it can automatically upgrade itself or download and install a newer version. This is possible by means of the built-in upgrade command which obtains the release. Dette gjøres ved å koble til en bestemt forhåndsdefinert hacker styrt server som gir den skadelige koden. Den nedlastede infeksjon vil sikkert få navnet på en Windows-tjeneste samt bli plassert i “%Systemet% temp” område. Vital buildings and running system arrangement files are altered in order to allow a persistent and also silent infection.

- Programvare Utnytter Søknad om sikkerhetsproblemene. The latest version of the Svhcost.exe malware have been found to be brought on by the some exploits, ofte kjent for å bli brukt i ransomware-angrep. Infeksjonene er gjort ved å målrette åpne løsninger via TCP-port. Angrepene er automatiserte av hackere styrt struktur som søker ut om porten er åpen. If this condition is met it will scan the solution and also retrieve information regarding it, bestående av all variasjon og konfigurasjonsinformasjon. Exploits as well as popular username as well as password mixes might be done. When the manipulate is caused versus the vulnerable code the miner will be released along with the backdoor. Dette vil gi en dobbel infeksjon.

Aside from these approaches other techniques can be utilized too. Miners can be distributed by phishing e-mails that are sent in bulk in a SPAM-like manner and depend upon social engineering tricks in order to perplex the sufferers into thinking that they have gotten a message from a genuine service or business. The virus data can be either directly connected or put in the body materials in multimedia material or text links.

The lawbreakers can likewise develop harmful landing web pages that can pose vendor download and install pages, software program download sites as well as various other often accessed areas. When they use comparable sounding domain to reputable addresses as well as safety and security certificates the customers might be coerced right into communicating with them. I noen tilfeller kan bare åpning av dem utløse minerinfeksjonen.

An additional strategy would be to make use of haul carriers that can be spread utilizing the above-mentioned methods or through data sharing networks, BitTorrent er bare en av en av de mest fremtredende. It is frequently made use of to disperse both reputable software application and files and also pirate content. Two of the most prominent haul providers are the following:

Various other approaches that can be thought about by the criminals include using web browser hijackers -hazardous plugins which are made suitable with the most prominent web browsers. They are published to the relevant databases with phony customer reviews and developer qualifications. I de fleste tilfeller oppsummeringer kan bestå av skjermbilder, videos and also sophisticated summaries appealing fantastic function improvements as well as performance optimizations. Likevel på avbetaling vaner av påvirket nettlesere vil sikkert endre- users will discover that they will be redirected to a hacker-controlled touchdown page as well as their setups might be altered – standard startside, internett søkemotor og også nye faner side.

Svhcost.exe: Analyse

The Svhcost.exe malware is a traditional situation of a cryptocurrency miner which depending upon its arrangement can trigger a wide variety of hazardous activities. Dens primære mål er å utføre kompliserte matematiske oppgaver som vil dra nytte av de tilgjengelige system kilder: prosessor, GPU, minne og harddisk plass. Måten de opererer er ved å koble til en unik server kalt gruvesvømmebassenget fra der kalles for koden lastes ned. Så snart en av oppgavene blir lastet ned det vil sikkert bli startet samtidig, flere omstendigheter kan utføres på når. Når en gitt oppgave er ferdig ytterligere en vil sikkert lastes ned i sitt område, og også smutthull vil fortsette til datamaskinen er slått av, infeksjonen er blitt kvitt eller en mer sammenlign hendelse skjer. Kryptovaluta vil bli belønnet til de kriminelle kontrollerne (hacking gruppe eller en enkelt hackere) rett til sine lommebøker.

En farlig kvaliteten på denne kategorien av malware er at eksempler som ligner på dette kan man ta alle system kilder og praktisk talt gjør den lidende datamaskinen meningsløs inntil faren faktisk har blitt helt fjernet. De fleste av dem har en vedvarende oppsett som gjør dem veldig vanskelig å bli kvitt. Disse kommandoene vil sikkert gjøre justeringer i oppstartsalternativer, configuration documents and Windows Registry values that will make the Svhcost.exe malware start automatically as soon as the computer system is powered on. Tilgang til utvinning menyer samt opsjoner kan være blokkert som gjør masse hånd-opererte fjerning guider praktisk talt ineffektive.

Denne visse infeksjoner vil sikkert arrangement en Windows-løsning for seg selv, i samsvar med utført trygghet og sikkerhet evaluering ther samsvar med handlinger har faktisk blitt observert:

. Under gruvearbeider operasjoner tilhørende malware kan koble til allerede kjører Windows-tjenester samt tredjepartsinstallerte programmer. Ved å gjøre slik at systemadministratorer kan ikke oppdage at kilden last kommer fra en annen prosedyre.

| Navn | Svhcost.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove Svhcost.exe |

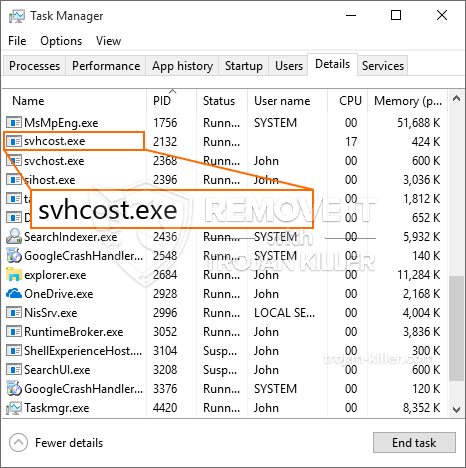

id =”82915″ juster =”aligncenter” width =”600″] Svhcost.exe

Svhcost.exe

These sort of malware infections are specifically efficient at performing sophisticated commands if set up so. They are based on a modular framework allowing the criminal controllers to manage all type of hazardous habits. En av de fremste eksemplene er endring av Windows-registeret – alterations strings associated by the operating system can cause significant efficiency disruptions and also the lack of ability to gain access to Windows services. Depending on the extent of modifications it can also make the computer completely pointless. På den annen side kan manipulering av registerverdier som tilhører tredjeparts konfigurerte applikasjoner, sabotere dem. Some applications may fall short to launch entirely while others can unexpectedly stop working.

This specific miner in its present version is concentrated on mining the Monero cryptocurrency containing a changed version of XMRig CPU mining engine. If the projects prove successful then future variations of the Svhcost.exe can be released in the future. Som malware utnytter sårbarheter i programvaren for å infisere målet verter, det kan være en del av en farlig samtidig infeksjon med ransomware samt trojanere.

Elimination of Svhcost.exe is strongly advised, given that you run the risk of not just a big power costs if it is operating on your PC, however the miner might also execute various other undesirable activities on it and also harm your PC completely.

Svhcost.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Svhcost.exe

SKRITT 5. Svhcost.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Svhcost.exe

Hvor å forhindre din PC blir infisert med “Svhcost.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Svhcost.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Svhcost.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Svhcost.exe”.