En ny, virkelig farlig kryptovaluta-gruveinfeksjon har faktisk blitt oppdaget av sikkerhetsforskere. den malware, kalt Startup.exe kan infisere target lider å gjøre bruk av et utvalg av midler. Hovedideen bak Startup.exe-gruvearbeideren er å bruke kryptovalutaoppgavearbeid på datamaskiner til ofre for å skaffe Monero-tokens til målkostnad. The result of this miner is the elevated electricity costs as well as if you leave it for longer amount of times Startup.exe might even damage your computers parts.

Startup.exe: distribusjonsmetoder

De Startup.exe malware benytter 2 prominent techniques which are made use of to contaminate computer system targets:

- Nyttelast Levering ved hjelp av tidligere infeksjoner. If an older Startup.exe malware is released on the sufferer systems it can immediately upgrade itself or download a newer variation. Dette er mulig ved hjelp av den innebygde oppdateringskommando som får lansering. Dette gjøres ved å koble til en bestemt forhåndsdefinert hackerkontrollert webserver som gir skadelig programvare-kode. The downloaded virus will certainly obtain the name of a Windows service and also be positioned in the “%Systemet% temp” sted. Crucial buildings and operating system arrangement documents are transformed in order to allow a persistent and also quiet infection.

- Programvare Utnytter Søknad om sikkerhetsproblemene. The most current version of the Startup.exe malware have been located to be caused by the some ventures, widely recognized for being used in the ransomware attacks. Infeksjoner er gjort ved å målrette åpne løsninger gjennom TCP-port. Overfallene er automatiserte av hackere styrt struktur som søker ut om porten er åpen. If this problem is met it will certainly check the solution and fetch details regarding it, consisting of any kind of version and also setup data. Exploits and prominent username and also password combinations might be done. When the make use of is activated versus the prone code the miner will certainly be deployed in addition to the backdoor. Dette vil gi den en dual-smitte.

In addition to these methods other approaches can be made use of also. Miners can be dispersed by phishing e-mails that are sent out in bulk in a SPAM-like way and depend on social engineering techniques in order to puzzle the sufferers into believing that they have received a message from a legit solution or firm. The virus data can be either directly affixed or put in the body components in multimedia material or message web links.

The wrongdoers can likewise produce malicious landing pages that can pose vendor download and install pages, programvare nedlastingsportaler og også forskjellige andre steder som ofte er tilgjengelige. When they make use of comparable seeming domain names to reputable addresses as well as safety certificates the customers may be coerced into connecting with them. I mange tilfeller bare åpne dem kan aktivere miner infeksjon.

One more approach would certainly be to utilize payload service providers that can be spread using the above-mentioned techniques or through documents sharing networks, BitTorrent er blant en av de mest foretrukne. It is often utilized to distribute both reputable software application and also data and also pirate material. 2 av en av de mest fremtredende hale tjenesteleverandører er følgende:

Other approaches that can be thought about by the bad guys include making use of browser hijackers -dangerous plugins which are made compatible with one of the most popular web browsers. They are published to the pertinent repositories with phony individual reviews as well as programmer credentials. Ofte beskrivelsene kan bestå av skjermbilder, videos as well as elaborate summaries promising terrific function improvements and also efficiency optimizations. Nevertheless upon installment the actions of the influenced web browsers will certainly transform- customers will certainly locate that they will be redirected to a hacker-controlled landing page as well as their settings could be modified – standard nettside, søkemotor og også nye faner nettside.

Startup.exe: Analyse

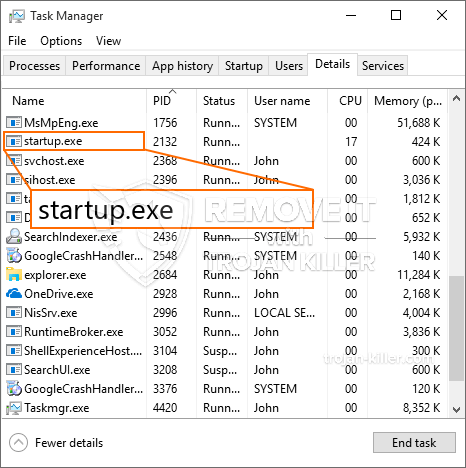

The Startup.exe malware is a traditional situation of a cryptocurrency miner which depending upon its arrangement can create a wide variety of unsafe actions. Dens primære mål er å utføre kompliserte matematiske arbeidsplasser som vil dra nytte av de tilgjengelige systemressurser: prosessor, GPU, minne og også harddisk område. Metoden de fungerer er ved å koble til en spesiell server kalt gruvedrift svømmebasseng hvor det kalles for koden lastes ned. Så raskt som blant oppgavene blir lastet det vil bli startet samtidig, flere omstendigheter kan utføres på når. Når en tilbudt oppgaven er ferdig en annen vil lastes ned i sin beliggenhet samt loopen vil fortsette frem til datasystemet er slått av, infeksjonen er blitt kvitt eller annen tilsvarende hendelse finner sted. Kryptovaluta vil sikkert bli belønnet til de kriminelle kontrollerne (hacking gruppe eller en enkelt cyberpunk) direkte til sine budsjetter.

En skadelig karakteristisk for denne gruppen av malware er at eksempler som ligner på dette kan man ta alle systemressurser og også praktisk talt gjøre målmaskinen ubrukelig inntil risikoen faktisk har blitt fullstendig eliminert. De fleste av dem inneholder et vedvarende installasjon som gjør dem virkelig vanskelig å bli kvitt. Disse kommandoene vil selvfølgelig gjøre endringer i oppstartsalternativer, setup data as well as Windows Registry values that will certainly make the Startup.exe malware begin automatically as soon as the computer is powered on. Tilgjengelighet til healing menyer samt alternativer kan bli hindret som gjør mye hands-on eliminering oversikter nesten meningsløst.

Denne bestemt infeksjon vil sette opp en Windows-tjeneste for seg selv, holde utført beskyttelse evaluering ther i samsvar med tiltak har blitt observert:

. Under gruvearbeider prosedyrer tilkoblet malware kan feste til allerede kjører Windows-tjenester og tredjeparts installerte programmer. Ved å gjøre slik at systemadministratorer kanskje ikke legge merke til at ressurs masse stammer fra en annen prosedyre.

| Navn | Startup.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove Startup.exe |

id =”81904″ juster =”aligncenter” width =”600″] Startup.exe

Startup.exe

Disse slags malware infeksjoner er spesielt effektiv til å utføre avanserte kommandoer hvis satt opp slik at. De er basert på en modulær struktur gjør det mulig for kriminelle kontrollere for å koordinere alle typer usikre atferd. En av de populære tilfeller er justeringen av Windows-registeret – modifikasjoner strenger forbundet av operativsystemet kan utløse alvorlige effektivitet avbrudd og manglende evne til å få tilgang til Windows-tjenester. Stole på omfanget av justeringer det kan i tillegg gjøre datamaskinen helt ubrukelig. På den annen side justering av registerverdier som tilhører noen form for tredjeparts installerte programmer kan sabotere dem. Noen programmer kan slutte å virke til å innføre helt, mens andre kan uventet slutter å virke.

Denne visse miner i sin eksisterende variasjoner er fokusert på å ekstrahere Monero kryptovaluta inkludert en tilpasset versjon av XMRig CPU gruvedrift motoren. If the campaigns show successful then future versions of the Startup.exe can be launched in the future. Som malware bruker programvare programsårbarheter å infisere målet verter, det kan være en del av en farlig samtidig infeksjon med ransomware og også trojanere.

Removal of Startup.exe is strongly advised, med tanke på at du tar sjansen på ikke bare en stor strøm regning hvis det fungerer på datamaskinen, men miner kan i tillegg utføre andre uønskede oppgaver på det, og også skade din PC permanent.

Startup.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Startup.exe

SKRITT 5. Startup.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Startup.exe

Hvor å forhindre din PC blir infisert med “Startup.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Startup.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Startup.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Startup.exe”.