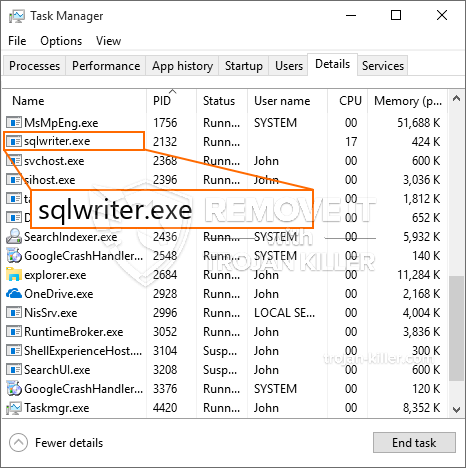

En helt ny, svært usikre kryptovaluta miner virus har faktisk blitt oppdaget av sikkerhetsforskere. den malware, kalt Sqlwriter.exe kan infisere target lider å gjøre bruk av et utvalg av midler. Hovedpoenget bak Sqlwriter.exe-gruvearbeideren er å bruke kryptovaluta-gruvearbeidere på datasystemene til ofre for å skaffe Monero-symboler til målutgifter. The end result of this miner is the elevated electrical power bills and if you leave it for longer periods of time Sqlwriter.exe may even harm your computers elements.

Sqlwriter.exe: distribusjonsmetoder

De Sqlwriter.exe malware benytter 2 foretrukne fremgangsmåter som er brukt til å forurense datasystem mål:

- Nyttelast Levering ved hjelp av tidligere infeksjoner. If an older Sqlwriter.exe malware is deployed on the victim systems it can instantly upgrade itself or download and install a more recent variation. Dette er mulig ved hjelp av den integrerte oppdateringskommandoen som skaffer utgivelsen. Dette gjøres ved å koble til en viss forhåndsdefinert hacker styrt server som leverer den skadelige koden. Den lastet ned og installere viruset vil sikkert få navnet på en Windows-tjeneste og også plasseres i “%Systemet% temp” område. Avgjørende boligeiendommer og konfigurasjonsfiler for operativsystemet endres for å tillate en nådeløs og lydløs infeksjon.

- Programvare Utnytter Søknad om sikkerhetsproblemene. The latest variation of the Sqlwriter.exe malware have been located to be brought on by the some ventures, populært kjent for å bli brukt i ransomware-angrepene. Infeksjonene er gjort ved å målrette åpne løsninger ved hjelp av TCP-port. Angrepene er automatiserte av hackere styrt struktur som søker etter om porten er åpen. Hvis denne betingelsen er oppfylt, vil den sikkert skanne tjenesten og få informasjon om den, bestående av alle slags variasjoner og også informasjon om arrangementet. Utnytter og fremtredende brukernavn- og passordkombinasjoner kan gjøres. Når manipulasjonen utløses mot risikokoden, blir gruvearbeideren distribuert sammen med bakdøren. Dette vil gi den en dual-smitte.

I tillegg til disse metodene kan andre tilnærminger også brukes. Gruvearbeidere kan spres ved hjelp av phishing-e-post som blir sendt ut i bulk på en SPAM-lignende måte, så vel som avhenger av sosialtekniske triks for å pusle de lidende til å tro at de faktisk har fått en melding fra en legit løsning eller virksomhet. Virusdokumentene kan enten festes direkte eller plasseres i innholdet på kroppen i multimediemateriale eller tekstkoblinger.

Forbryterne kan også produsere ondsinnede berøringssider som kan utgjøre seg for leverandørens nedlasting og installering av websider, programvare nedlasting portaler og også forskjellige andre steder som regelmessig er tilgjengelige. Når de bruker lignende klingende domene til legitime adresser så vel som sikkerhet og sikkerhetssertifiseringer, kan brukerne bli tvunget til å samarbeide med dem. Noen ganger bare åpne dem kan sette av miner infeksjon.

En annen tilnærming vil absolutt være å bruke leverandører av nyttelasttjenester som kan spres ved hjelp av ovennevnte teknikker eller gjennom fildelingsnettverk, BitTorrent er bare ett av de mest fremtredende. Det brukes ofte til å spre både legitimt program og data og også piratinnhold. 2 av de mest fremtredende nyttelast leverandører er følgende:

Andre tilnærminger som skurkene kan vurdere, inkluderer bruk av kaprere for nettlesere - usikre plugins som er gjort egnet med de mest foretrukne nettlesere.. De blir publisert til de aktuelle depotene med falske brukeranmeldelser og programmereregistreringsinformasjon. I de fleste tilfeller beskrivelsene kan inkludere skjermbilder, videoer og sofistikerte beskrivelser som appellerer til fantastiske funksjonsforbedringer og ytelsesoptimaliseringer. Ikke desto mindre vil oppførselen til de berørte internettlesere sikkert endre seg ved oppsett- brukere vil oppdage at de sikkert vil bli omdirigert til en hacker-kontrollert touchdown-webside, og også oppsettene deres kan bli endret – standard nettside, Internett-søkemotor, og også helt nye faner nettside.

Sqlwriter.exe: Analyse

The Sqlwriter.exe malware is a traditional instance of a cryptocurrency miner which depending upon its arrangement can create a variety of unsafe actions. Its primary goal is to perform complex mathematical jobs that will certainly take advantage of the readily available system sources: prosessor, GPU, minne og også plass på harddisken. The method they function is by attaching to an unique server called mining pool from where the needed code is downloaded. Så snart blant jobbene er lastet ned vil den startes samtidig, flere forekomster kan bli borte for en gangs skyld. When a provided task is completed an additional one will certainly be downloaded in its place as well as the loophole will certainly proceed till the computer is powered off, infeksjonen er blitt kvitt eller en ekstra sammenlignbar hendelse skjer. Kryptovaluta vil deles ut til de kriminelle kontrollerne (hacking team eller en enslig hacker) rett til sine lommebøker.

A hazardous attribute of this category of malware is that examples such as this one can take all system resources as well as almost make the target computer pointless till the risk has been totally removed. A lot of them feature a consistent installment which makes them truly hard to eliminate. Disse kommandoene vil selvfølgelig gjøre endringer for å starte opp valg, arrangement files and Windows Registry values that will make the Sqlwriter.exe malware beginning automatically as soon as the computer is powered on. Accessibility to recovery menus and choices might be obstructed which provides many hands-on removal guides almost pointless.

Dette bestemte infeksjon vil konfigurasjons en Windows-løsning for seg selv, adhering to the conducted protection analysis ther complying with activities have been observed:

. During the miner operations the connected malware can connect to already running Windows solutions as well as third-party mounted applications. By doing so the system administrators might not observe that the source tons comes from a different process.

| Navn | Sqlwriter.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove Sqlwriter.exe |

These type of malware infections are particularly effective at executing advanced commands if configured so. They are based on a modular framework allowing the criminal controllers to coordinate all kinds of hazardous habits. Blant de prominente eksemplene er endring av Windows-registeret – alterations strings related by the operating system can trigger severe efficiency disruptions as well as the lack of ability to gain access to Windows services. Depending upon the scope of adjustments it can also make the computer entirely unusable. On the various other hand manipulation of Registry values belonging to any third-party mounted applications can sabotage them. Noen applikasjoner kan slutte å fungere for å frigis helt, mens andre plutselig kan slutte å fungere.

This particular miner in its current version is concentrated on extracting the Monero cryptocurrency consisting of a changed version of XMRig CPU mining engine. If the campaigns show successful then future variations of the Sqlwriter.exe can be introduced in the future. Som malware bruker programvare sårbarheter å infisere målet verter, det kan være bestanddel av en farlig samtidig infeksjon med ransomware samt trojanere.

Elimination of Sqlwriter.exe is highly recommended, given that you run the risk of not just a large electrical energy expense if it is working on your COMPUTER, however the miner might likewise carry out various other unwanted activities on it and even harm your PC permanently.

Sqlwriter.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Sqlwriter.exe

SKRITT 5. Sqlwriter.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Sqlwriter.exe

Hvor å forhindre din PC blir infisert med “Sqlwriter.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Sqlwriter.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Sqlwriter.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Sqlwriter.exe”.