En helt ny, svært usikre kryptovaluta miner virus har faktisk blitt oppdaget av beskyttelses forskere. den malware, kalt RogueKiller64.exe kan infisere målet ofrene å gjøre bruk av et utvalg av midler. Hovedideen bak RogueKiller64.exe miner er å ansette kryptovaluta miner oppgaver på datasystemene til sufferers for å få Monero Merker på mål utgifter. Utfallet av dette miner er de forhøyede elektrisk kraft utgifter så vel som om du lar den stå for lengre tidsperioder RogueKiller64.exe kan også skade din datamaskin deler.

RogueKiller64.exe: distribusjonsmetoder

De RogueKiller64.exe skadelig gjør bruk av to foretrukne fremgangsmåter som anvendes for å forurense data mål:

- Nyttelast Levering via Tidligere infeksjoner. Hvis en eldre RogueKiller64.exe malware er utplassert på offeret systemer kan det umiddelbart oppgradere seg selv eller laste ned en nyere variant. Dette er mulig ved hjelp av den innebygde oppgradering kommando som får lansering. Dette gjøres ved å feste til en viss forhåndsdefinert hacker styrt web-server som gir den skadelige koden. Den nedlastede viruset vil sikkert få navnet på en Windows-tjeneste samt settes i “%Systemet% temp” sted. Viktige bygninger og kjørende system konfigurasjonsfiler er forvandlet for å tillate en konsekvent og stille infeksjon.

- Programvare Utnytter Søknad om sikkerhetsproblemene. Den nyeste versjonen av RogueKiller64.exe malware har blitt lokalisert til å være forårsaket av noen ventures, anerkjent for å være brukt i Ransomware angrep. Infeksjoner er gjort ved å målrette åpne tjenester ved hjelp av TCP-port. Angrepene er automatiserte av hackere styrt struktur som vender opp om porten er åpen. Hvis denne betingelsen er oppfylt vil det sikkert skanne løsning samt hente informasjon om det, bestående av en hvilken som helst variasjon, så vel som konfigurasjonsinformasjon. Utnytter og populære brukernavn- og passordkombinasjoner kan gjøres. Når utnyttelsen blir aktivert mot den utsatte koden miner skal brukes i tillegg til bakdør. Dette vil sikkert gi en dobbel infeksjon.

Bortsett fra disse tilnærmingene andre strategier kan benyttes i tillegg. Gruvearbeidere kan bli distribuert av phishing e-postmeldinger som sendes i bulk i en spam-aktig måte, og også avhengige av sosiale designmetoder for å puslespill målene til å tro at de faktisk har fått en melding fra en pålitelig løsning eller firma. Infeksjonen data kan enten være direkte festet eller anbrakt i kroppen materialer i multimediamateriale eller meldings linker.

De kriminelle kan i tillegg lage ondsinnede Touchdown sider som kan etterligne leverandør laste ned og installere sider, program nedlasting nettsteder og andre ofte tilgang til steder. Når de bruker lignende vises domene til anerkjente adresser og også beskyttelse sertifiseringer brukerne kan tvinges rett inn i samspill med dem. Noen ganger bare åpne dem kan utløse miner infeksjon.

En teknikk ville være å utnytte nyttelast leverandører som kan spres ut ved hjelp av disse metodene, eller ved hjelp av dokumenter som deler nettverk, BitTorrent er bare ett av de mest populære. Det blir jevnlig brukt til å distribuere både legit program, og også data og pirat web-innhold. 2 av de mest foretrukne hale tjenesteleverandører er følgende:

Forskjellige andre metoder som kan tas i betraktning ved lovbrytere består av å bruke nettleseren flykaprerne -hazardous plugins som er laget passende med en av de mest fremtredende nettlesere. De er lastet opp til de riktige repositories med falske kunde evalueringer samt designer kvalifikasjoner. Ofte beskrivelsene kan bestå av skjermbilder, videoer og fancy sammendrag oppmuntrende fantastisk attributt effektivisering og optimaliseringer. Men ved avdrag oppførselen til påvirket nettlesere vil sikkert forandre- individer vil sikkert oppdage at de vil bli omdirigert til en hacker styrt destinasjonssiden og også deres oppsett kan bli endret – standard nettside, online søkemotor og nye faner siden.

RogueKiller64.exe: Analyse

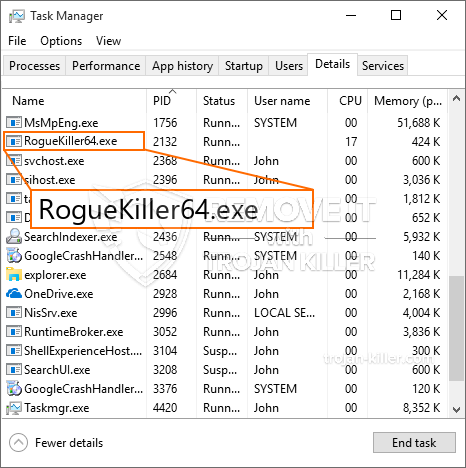

Den RogueKiller64.exe skadelig er en tradisjonell situasjon av en kryptovaluta miner som avhengig av dens arrangement kan utløse en rekke farlige aktiviteter. Dens primære mål er å utføre kompliserte matematiske oppgaver som vil dra nytte av de tilgjengelige system kilder: prosessor, GPU, minne og harddisk plass. Måten de opererer er ved å koble til en unik server kalt gruvesvømmebassenget fra der kalles for koden lastes ned. Så snart en av oppgavene blir lastet ned det vil sikkert bli startet samtidig, flere omstendigheter kan utføres på når. Når en gitt oppgave er ferdig ytterligere en vil sikkert lastes ned i sitt område, og også smutthull vil fortsette til datamaskinen er slått av, infeksjonen er blitt kvitt eller en mer sammenlign hendelse skjer. Kryptovaluta vil bli belønnet til de kriminelle kontrollerne (hacking gruppe eller en enkelt hackere) rett til sine lommebøker.

En farlig kvaliteten på denne kategorien av malware er at eksempler som ligner på dette kan man ta alle system kilder og praktisk talt gjør den lidende datamaskinen meningsløs inntil faren faktisk har blitt helt fjernet. De fleste av dem har en vedvarende oppsett som gjør dem veldig vanskelig å bli kvitt. Disse kommandoene vil sikkert gjøre justeringer i oppstartsalternativer, konfigurasjons dokumenter og Windows Registry verdier som vil gjøre RogueKiller64.exe malware starte automatisk så snart datamaskinen er slått på. Tilgang til utvinning menyer samt opsjoner kan være blokkert som gjør masse hånd-opererte fjerning guider praktisk talt ineffektive.

Denne visse infeksjoner vil sikkert arrangement en Windows-løsning for seg selv, i samsvar med utført trygghet og sikkerhet evaluering ther samsvar med handlinger har faktisk blitt observert:

. Under gruvearbeider operasjoner tilhørende malware kan koble til allerede kjører Windows-tjenester samt tredjepartsinstallerte programmer. Ved å gjøre slik at systemadministratorer kan ikke oppdage at kilden last kommer fra en annen prosedyre.

| Navn | RogueKiller64.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware for å detektere og fjerne RogueKiller64.exe |

Disse slags malware infeksjoner er særlig pålitelig i å utføre avanserte kommandoer hvis satt opp slik at. De er basert på et modulært rammeverk som muliggjør den kriminelle kontrollere for å administrere alle typer farlig atferd. En av de foretrukne tilfeller er modifiseringen av Windows-registret – modifikasjoner strenger forbindelse med operativsystemet kan utløse betydelige ytelsesforstyrrelser, og den manglende evne til å få tilgang Windows-løsninger. Avhengig av den grad av modifikasjoner det kan i tillegg til at datamaskinen helt ubrukelig. På den annen side innstilling av registerverdier som hører til tredjeparts applikasjoner kan monteres sabotasje dem. Noen programmer kan falle kort for å slippe helt, mens andre kan plutselig slutte å jobbe.

Denne spesifikke miner i sin nåværende variant er konsentrert på å ekstrahere Monero kryptovaluta ha en endret versjon av XMRig CPU gruvedrift motoren. Hvis prosjektene være effektive etter at fremtidige variasjoner av RogueKiller64.exe kan innføres i fremtiden. Som malware bruker programmet susceptabilities å forurense målet verter, det kan være en del av en farlig samtidig infeksjon med ransomware og også trojanere.

Eliminering av RogueKiller64.exe er svært oppmerksom, siden du risikerer ikke bare en stor elektrisk kraft utgifter om det fungerer på din PC, ennå gruvearbeideren kan i tillegg gjøre diverse andre uønskede oppgaver på den, samt også skade PC-en helt.

RogueKiller64.exe fjerningen

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” knappen for å fjerne RogueKiller64.exe

SKRITT 5. RogueKiller64.exe Fjernet!

video guide: Hvordan bruke GridinSoft Anti-Malware for remove RogueKiller64.exe

Hvor å forhindre din PC blir infisert med “RogueKiller64.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “RogueKiller64.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “RogueKiller64.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “RogueKiller64.exe”.