En helt ny, virkelig farlig cryptocurrency miner infeksjon har faktisk blitt oppdaget av sikkerhetsforskere. den malware, kalt Photo.scr kan forurense målet ofrene å gjøre bruk av en rekke måter. Hovedpoenget bak Photo.scr gruvearbeideren er å ansette cryptocurrency miner oppgaver på datamaskinene til mål for å få Monero symboler på måls bekostning. Sluttresultatet av denne gruvearbeideren er de høye strømutgiftene, så vel som om du lar det ligge i lengre tid Photo.scr kan også skade datamaskinens systemelementer.

Photo.scr: distribusjonsmetoder

De Photo.scr malware bruksområder 2 fremtredende metoder som brukes for å infisere datamaskinsystemmål:

- Nyttelast Levering bruke Prior Infeksjoner. Hvis en eldre Photo.scr-malware er distribuert på de syke systemene, kan den automatisk oppdatere seg selv eller laste ned og installere en nyere versjon. Dette er mulig gjennom den innebygde oppgraderingskommandoen som skaffer lanseringen. Dette gjøres ved å koble til en bestemt forhåndsdefinert hacker-kontrollert server som leverer malware-koden. Den nedlastede infeksjonen vil sikkert få navnet på en Windows-tjeneste og også bli lagt inn i “%Systemet% temp” sted. Vital bolig- eller kommersielle eiendommer samt systemkonfigurasjonsdata blir endret for å tillate en jevn og rolig infeksjon.

- Utnytter programvare for sikkerhetsproblem. Den nyeste versjonen av Photo.scr malware har faktisk blitt lokalisert for å bli brakt videre av noen utnyttelser, viden kjent for å bli brukt i ransomware-streikene. Infeksjonene er gjort ved å målrette åpne løsninger via TCP-port. Overfallene er automatiserte av hackere styrt struktur som søker etter om porten er åpen. Hvis dette problemet er oppfylt, vil det sjekke løsningen og også hente informasjon angående det, inkludert alle typer variasjoner, så vel som konfigurasjonsdata. Venturer så vel som fremtredende brukernavn og passordkombinasjoner kan gjøres. Når utnyttelsen utløses kontra den sårbare koden, vil gruvearbeideren absolutt bli løslatt sammen med bakdøren. Dette vil presentere en dobbelinfeksjon.

I tillegg til disse tilnærmingene kan forskjellige andre metoder også brukes. Gruvearbeidere kan spres ved hjelp av phishing-e-post som sendes engros på en SPAM-lignende måte og er også avhengig av sosiale designtriks for å forvirre de syke rett til å tro at de faktisk har mottatt en melding fra en legitim løsning eller firma. Virusdataene kan enten kobles direkte eller settes inn i kroppsmaterialet i multimediemateriale eller meldingens nettlenker.

Skurkene kan også lage ødeleggende touchdown-sider som kan utgjøre seg for nedlasting og installering av leverandører, nedlastingssider for programvare og forskjellige andre steder som ofte er tilgjengelige. Når de bruker lignende tilsynelatende domene til legitime adresser og beskyttelsessertifiseringer, kan individene bli presset til å koble seg til dem. I mange tilfeller bare å åpne dem kan utløse minerinfeksjonen.

En ekstra tilnærming vil være å benytte nyttelastbærere som kan spres ved hjelp av de ovennevnte tilnærminger eller ved å bruke datadelingsnettverk, BitTorrent er en av de mest foretrukne seg. Det brukes jevnlig til å distribuere både ekte programvare så vel som filer og piratnettinnhold. 2 av en av de mest prominente hale leverandører er følgende:

Forskjellige andre teknikker som lovbryterne kan ta i betraktning, inkluderer bruk av nettleserkaprere - farlige plugins som er gjort egnet med en av de mest foretrukne nettleserne. De blir publisert til de aktuelle depotene med falske brukerevalueringer og utviklerkvalifikasjoner. Ofte beskrivelsene kan bestå av skjermbilder, videoer så vel som fancy sammendrag som oppmuntrer til fantastiske forbedringer av funksjonene og også optimalisering av ytelser. Imidlertid vil oppførselen til de påvirkede nettleserne transformeres ved installasjon- kunder vil sikkert finne at de vil bli omdirigert til en hacker-kontrollert destinasjonswebside og innstillingene deres kan bli endret – standard startside, online søkemotoren samt splitter nye faner siden.

Photo.scr: Analyse

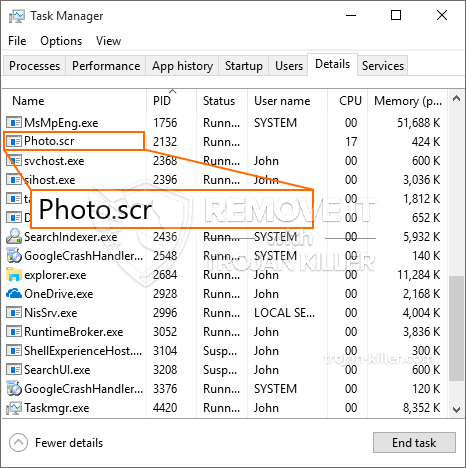

Photo.scr-skadelig programvare er et tradisjonelt tilfelle av en cryptocurrency-gruvearbeider som kan stole på en ordning med en rekke forskjellige skadelige handlinger.. Dets viktigste mål er å gjøre kompliserte matematiske jobber som vil dra nytte av de lett tilgjengelige systemressursene: prosessor, GPU, minne, så vel som harddiskplass. Måten de jobber på er ved å koble til en spesiell server som heter mining pool hvor den nødvendige koden lastes ned og installeres. Så raskt som en av oppgavene blir lastet ned det vil sikkert bli startet på samme tid, flere forekomster kan utføres så snart som. Når en oppgave er ferdig, vil en ekstra lastes ned og installeres på sin plass og smutthullet fortsetter til datasystemet er slått av, infeksjonen elimineres eller en annen sammenlignbar anledning oppstår. Kryptovaluta vil bli belønnet til de kriminelle kontrollerne (hacking gruppe eller en enslig hacker) rett til sine budsjetter.

Et skadelig kjennetegn på denne kategorien skadelig programvare er at eksempler som ligner på denne kan ta alle systemressurser og også praktisk talt gjøre det lidende datasystemet meningsløst til trusselen faktisk har blitt eliminert.. De fleste av dem inkluderer en vedvarende installasjon som gjør dem faktisk vanskelige å fjerne. Disse kommandoene vil sikkert gjøre endringer i oppstartsalternativer, installasjonsfiler samt Windows-registerverdier som sikkert vil gjøre at Photo.scr-skadelig programvare starter umiddelbart når datasystemet er slått på. Tilgjengeligheten til helbredende menyer og alternativer kan bli blokkert, noe som gjør en rekke oversikt over manuell eliminering nesten meningsløs.

Denne infeksjonen vil sikkert konfigurasjons en Windows-tjeneste for seg selv, etter den utførte sikkerhets- og sikkerhetsanalysen er faktisk overholdelse av aktivitetene blitt observert:

. Under gruvedriftens operasjoner kan den tilknyttede skadelige programvaren knyttes til Windows-løsninger som er installert på tredjepart. Ved å gjøre det kan det hende at systemadministratorene ikke ser at ressurstonnene kommer fra en annen prosess.

| Navn | Photo.scr |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware for å oppdage og fjerne Photo.scr |

Disse slags skadelige infeksjoner, er spesielt effektive til å utføre sofistikerte kommandoer hvis konfigurert så. De er basert på et modulært rammeverk som muliggjør den kriminelle kontrollere for å håndtere alle typer usikre handlinger. Blant de prominente tilfeller er endring av Windows-registeret – justeringer strenger relatert av operativsystemet kan føre til alvorlige effektivitet forstyrrelser og manglende evne til å få tilgang til Windows-løsninger. Avhengig av omfanget av endringene kan også gjøre datasystemet helt meningsløst. På den annen side kontroll av registerverdiene kommer fra enhver form for tredjeparts satt opp programmer kan sabotere dem. Noen programmer kan unnlate å innføre helt, mens andre kan avsluttes uventet arbeids.

Denne spesifikke miner i sin nåværende variant er konsentrert på utvinningen av det Monero kryptovaluta som har en tilpasset versjon av XMRig CPU gruvedrift motoren. Hvis kampanjene viser seg vellykkede, kan fremtidige varianter av Photo.scr bli utgitt i fremtiden. Som malware gjør bruk av programvare applikasjons susceptabilities forurense målet verter, det kan være bestanddel av en farlig samtidig infeksjon med ransomware samt trojanere.

Eliminering av Photo.scr anbefales sterkt, med tanke på at du tar sjansen på ikke bare en stor strøm regning hvis det kjører på datamaskinen, men miner kan også gjøre diverse andre uønskede aktiviteter på det, og også med skade PC-en helt.

Photo.scr fjerningsprosess

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” for å fjerne Photo.scr

SKRITT 5. Photo.scr fjernet!

video guide: Hvordan bruke GridinSoft Anti-Malware for å fjerne Photo.scr

Hvor å forhindre din PC blir infisert med “Photo.scr” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Photo.scr”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Photo.scr”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Photo.scr”.