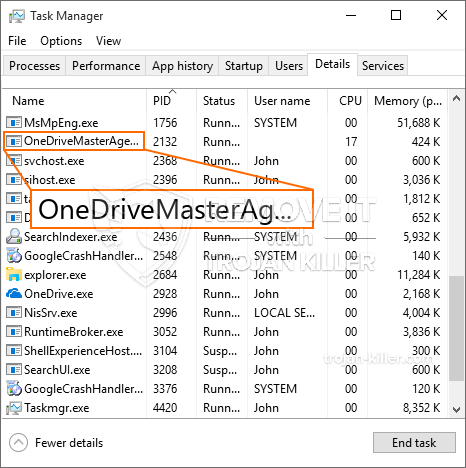

En helt ny, virkelig farlig kryptovaluta miner virus har blitt oppdaget av beskyttelses forskere. den malware, kalt OneDriveMasterAgent.exe can contaminate target sufferers making use of a variety of methods. Hovedpoenget bak gruvearbeideren OneDriveMasterAgent.exe er å bruke kryptovaluta-gruvearbeideroppgaver på datamaskinene til målene for å oppnå Monero-symboler til lidelsens bekostning. The outcome of this miner is the elevated power bills and if you leave it for longer amount of times OneDriveMasterAgent.exe may even harm your computer systems components.

OneDriveMasterAgent.exe: distribusjonsmetoder

De OneDriveMasterAgent.exe skadelig gjør bruk av to fremtredende fremgangsmåter som benyttes for å infisere datasystem mål:

- Nyttelast Levering bruke Prior Infeksjoner. If an older OneDriveMasterAgent.exe malware is released on the sufferer systems it can instantly update itself or download and install a newer variation. Dette er mulig ved hjelp av den innebygde oppgradering kommando som kjøper lansering. Dette gjøres ved å koble til en bestemt forhåndsdefinert hacker styrt web-server som gir den skadelige koden. Den lastet ned og installere infeksjon vil få navnet på en Windows-løsning og også plasseres i “%Systemet% temp” plassering. Viktige boliger samt operativsystem Installasjonsfilene er endret for å tillate en konsekvent og stille infeksjon.

- Programvare Utnytter Søknad om sikkerhetsproblemene. The latest variation of the OneDriveMasterAgent.exe malware have been found to be triggered by the some ventures, anerkjent for å være gjort bruk av i ransomware angrep. Infeksjoner er gjort ved å målrette åpne løsninger gjennom TCP-port. Angrepene er automatiserte av hackere styrt ramme som søker ut om porten er åpen. Hvis denne betingelsen er oppfylt det vil skanne tjenesten og få informasjon om det, inkludert alle versjoner samt oppsettdata. Utnytter og også ønsket brukernavn samt passord mikser kan gjøres. Når den gjør bruk av aktiveres mot mottakelige koden miner skal brukes i tillegg til bakdør. Dette vil gi en dobbel infeksjon.

Foruten disse teknikkene andre tilnærminger kan gjøres bruk av for. Gruvearbeidere kan spres ved phishing e-poster som sendes engros i en spam-aktig måte og er avhengige av sosiale design teknikker for å forvirre de syke til å tro at de faktisk har fått en melding fra en lovlig tjeneste eller firma. Infeksjonen data kan enten være direkte koblet til eller satt i kroppen komponentene i multimediemelding materiale eller nettkoblinger.

De kriminelle kan også utvikle destruktive touchdown websider som kan utgjøre leverandør nedlastingssidene, programvare applikasjons nedlasting nettsteder, samt diverse andre ofte tilgang til områder. Når de bruker lignende vises domene til ekte adresser og også trygghet og sikkerhet sertifiseringer kundene kan bli overtalt til å kommunisere med dem. Noen ganger er bare å åpne dem kan utløse miner infeksjonen.

En strategi ville sikkert være å utnytte hale tjenesteytere som kan spres ut å gjøre bruk av disse teknikkene eller ved hjelp av fildelingsnettverk, BitTorrent er blant de mest populære. Det er ofte brukt til å spre både anerkjente program samt filer og også pirat materiale. 2 av en av de mest fremtredende hale tjenesteleverandører er følgende:

Diverse andre teknikker som kan være tenkt av skurkene består av å bruke internett nettleserkaprere -harmful plugins som er laget kompatibel med de mest fremtredende nettlesere. De er lastet opp til de aktuelle databasene med falske kunde attester samt utvikler kvalifikasjoner. I de fleste tilfeller beskrivelsene kan inkludere skjermbilder, videoklipp og også intrikate beskrivelser tiltalende gode funksjonsforbedringer samt effektivitet optimaliseringer. Men ved oppsett atferd påvirket nettlesere vil sikkert forandre- kunder vil sikkert finne at de vil sikkert bli omdirigert til en hacker-kontrollert landing side, så vel som deres oppsett kan endres – standard startside, søkemotor og nye faner siden.

OneDriveMasterAgent.exe: Analyse

The OneDriveMasterAgent.exe malware is a traditional instance of a cryptocurrency miner which depending on its setup can create a variety of dangerous activities. Its primary objective is to carry out complicated mathematical jobs that will make the most of the readily available system sources: prosessor, GPU, minne og harddisk plass. The means they function is by attaching to an unique web server called mining pool where the called for code is downloaded. Så raskt som en av jobbene er lastet ned vil det bli startet på en gang, flere tilfeller kan kjøres på en gang. When a provided task is finished an additional one will be downloaded and install in its location and the loop will proceed until the computer is powered off, infeksjonen er fjernet eller annen tilsvar anledning skjer. Kryptovaluta vil sikkert bli kompensert for den kriminelle kontrollerne (hacking gruppe eller en enslig cyberpunk) direkte til sine lommebøker.

A dangerous characteristic of this classification of malware is that samples such as this one can take all system sources and also virtually make the victim computer system pointless till the threat has actually been totally eliminated. A lot of them include a relentless installment that makes them truly tough to remove. Disse kommandoene vil gjøre endringer for alternativer, configuration documents and also Windows Registry values that will make the OneDriveMasterAgent.exe malware beginning automatically as soon as the computer is powered on. Accessibility to healing menus and options might be obstructed which renders lots of hands-on elimination overviews practically worthless.

Denne spesifikke infeksjonen vil sikkert arrangement en Windows-tjeneste for seg selv, following the conducted protection evaluation ther following actions have actually been observed:

. During the miner operations the associated malware can link to currently running Windows solutions as well as third-party mounted applications. By doing so the system administrators might not see that the resource load comes from a separate procedure.

| Navn | OneDriveMasterAgent.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove OneDriveMasterAgent.exe |

These type of malware infections are particularly reliable at carrying out innovative commands if configured so. They are based upon a modular structure permitting the criminal controllers to coordinate all kinds of unsafe behavior. Blant de prominente eksemplene er endring av Windows-registeret – adjustments strings connected by the os can trigger severe efficiency disruptions and the failure to access Windows solutions. Depending on the range of adjustments it can additionally make the computer totally pointless. On the other hand adjustment of Registry values coming from any kind of third-party set up applications can sabotage them. Some applications might stop working to release altogether while others can suddenly stop working.

This specific miner in its present version is focused on mining the Monero cryptocurrency consisting of a modified version of XMRig CPU mining engine. If the campaigns prove effective then future versions of the OneDriveMasterAgent.exe can be introduced in the future. Som malware bruker programvare programsårbarheter forurense målet verter, det kan være en del av en farlig samtidig infeksjon med ransomware samt trojanere.

Removal of OneDriveMasterAgent.exe is highly advised, fordi du risikerer ikke bare en stor kraftkostnader hvis det fungerer på din PC, however the miner might likewise carry out other undesirable tasks on it and also damage your COMPUTER permanently.

OneDriveMasterAgent.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove OneDriveMasterAgent.exe

SKRITT 5. OneDriveMasterAgent.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove OneDriveMasterAgent.exe

Hvor å forhindre din PC blir infisert med “OneDriveMasterAgent.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “OneDriveMasterAgent.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “OneDriveMasterAgent.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “OneDriveMasterAgent.exe”.