En helt ny, veldig skadelig kryptovaluta-gruvevirus har blitt oppdaget av sikkerhetsforskere. den malware, kalt Locator.exe kan infisere mål ofrene benytte et utvalg av midler. Hovedpoenget bak Locator.exe-gruvearbeideren er å bruke kryptovalutearbeidere på datamaskinsystemene til pasienter for å få Monero-tokens til ofre’ koste. The outcome of this miner is the raised electrical power expenses and if you leave it for longer periods of time Locator.exe may also damage your computer’s components.

Locator.exe: distribusjonsmetoder

De Locator.exe malware benytter 2 fremtredende metoder som brukes til å forurense datamaskinsmål:

- Nyttelast Levering bruke Prior Infeksjoner. If an older Locator.exe malware is released on the sufferer systems it can automatically update itself or download and install a newer variation. Dette er mulig ved hjelp av den integrerte oppgraderingskommandoen som får utgivelsen. Dette gjøres ved å koble til en viss forhåndsdefinert hacker styrt web-server som leverer den skadelige koden. Det nedlastede viruset vil sikkert få navnet på en Windows-løsning og være plassert i “%Systemet% temp” sted. Viktige hjem og kjørende systemoppsettdokumenter endres for å tillate en ubarmhjertig så vel som lydløs infeksjon.

- Programvare Utnytter Program for sikkerhetsproblem. The latest version of the Locator.exe malware have actually been located to be triggered by the some ventures, populært anerkjent for å bli brukt i ransomware-angrepene. Infeksjoner er gjort ved å målrette åpne tjenester ved hjelp av TCP-port. Angrepene er automatisert av et hackerstyrt rammeverk som ser opp hvis porten er åpen. Hvis denne betingelsen er oppfylt, vil den kontrollere løsningen og få detaljer om den, bestående av alle slags variasjoner samt konfigurasjonsinformasjon. Ventures og fremtredende kombinasjoner av brukernavn og passord kan gjøres. Når utnyttelsen blir satt av mot den mottakelige koden, blir gruvearbeideren distribuert i tillegg til bakdøren. Dette vil sikkert presentere en dobbelinfeksjon.

I tillegg til disse teknikkene kan også andre tilnærminger brukes. Gruvearbeidere kan distribueres ved hjelp av phishing-e-post som sendes i bulk på en spam-lignende måte, og er også avhengige av sosiale designmetoder for å pusle ofrene til å tro at de har mottatt en melding fra en legitim løsning eller firma. Virusfilene kan enten festes direkte eller settes inn i kroppsinnholdet i multimediainnhold eller tekstlenker.

Kriminelle kan i tillegg utvikle ondsinnede destinasjonssider som kan utgjøre nedlastingssider fra leverandører, programvare nedlastingsnettsteder og andre steder som regelmessig er tilgjengelige. Når de bruker lignende domenenavn som anerkjente adresser, samt sikkerhets- og sikkerhetssertifikater, kan enkeltpersoner bli presset rett inn i å engasjere seg med dem. Noen ganger bare åpne dem kan aktivere miner infeksjon.

En annen tilnærming vil absolutt være å bruke transportleverandører som kan spres ut ved hjelp av disse teknikkene eller ved hjelp av fildelingsnettverk, BitTorrent er blant de mest fremtredende. Det brukes jevnlig til å distribuere både anerkjent programvare og også filer og også piratinnhold. 2 av de mest foretrukne nyttelastleverandører er de følgende:

Andre tilnærminger som lovbryterne kan ta i betraktning inkluderer bruk av kaprere av nettlesere - farlige plugins som er kompatible med en av de mest foretrukne nettleserne.. De blir publisert til de aktuelle databasene med falske brukeranmeldelser og også programmererlegitimasjon. Ofte sammendragene kan inkludere skjermbilder, videoer samt forseggjorte beskrivelser som lover fantastiske funksjonforbedringer og også ytelsesoptimaliseringer. Men ved oppsett vil handlingene til de berørte nettleserne sikkert forvandles- kunder vil oppdage at de absolutt vil bli omdirigert til en hackerstyrt touchdown-webside, og oppsettet deres kan endres – standard startside, online søkemotoren samt nye faner nettside.

Locator.exe: Analyse

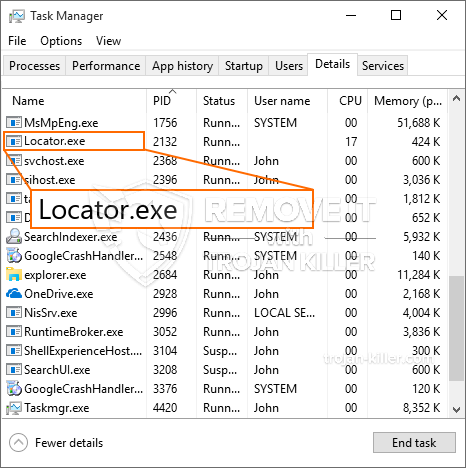

The Locator.exe malware is a classic instance of a cryptocurrency miner which relying on its arrangement can trigger a wide array of hazardous actions. Its main objective is to carry out intricate mathematical tasks that will certainly make the most of the offered system sources: prosessor, GPU, minne og harddiskområde. Midlene de jobber er ved å koble til en spesiell server kalt mining swimming pool hvorfra den nødvendige koden lastes ned. Så snart en av jobbene er lastet det vil bli startet på samme tid, flere forhold kan kjøres på en gang. When a provided job is completed one more one will be downloaded and install in its place and also the loophole will continue until the computer is powered off, the infection is gotten rid of or one more comparable event occurs. Kryptovaluta vil sikkert deles ut til de kriminelle kontrollerne (hacking team eller en enslig cyberpunk) rett til sine lommebøker.

An unsafe quality of this classification of malware is that samples such as this one can take all system resources and practically make the sufferer computer system unusable up until the danger has been completely gotten rid of. The majority of them feature a persistent setup which makes them truly tough to eliminate. Disse kommandoene vil gjøre endringer i oppstartsalternativer, arrangement files and Windows Registry values that will certainly make the Locator.exe malware begin immediately once the computer system is powered on. Accessibility to recovery menus as well as options might be obstructed which provides lots of manual elimination guides virtually pointless.

Denne bestemte infeksjonen vil sikkert konfigurere en Windows -tjeneste for seg selv, following the carried out safety and security evaluation ther complying with actions have actually been observed:

. During the miner operations the linked malware can link to currently running Windows services and third-party mounted applications. By doing so the system managers might not observe that the resource load comes from a separate process.

| Navn | Locator.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove Locator.exe |

These type of malware infections are specifically efficient at accomplishing sophisticated commands if configured so. They are based upon a modular structure permitting the criminal controllers to coordinate all kinds of harmful actions. Blant de fremtredende tilfellene er justeringen av Windows-registeret – alterations strings associated by the operating system can trigger serious performance disturbances and also the inability to gain access to Windows solutions. Relying on the extent of changes it can likewise make the computer system totally unusable. På den annen side kan justering av registerverdier som kommer fra alle typer tredjepartsmonterte applikasjoner undergrave dem. Some applications might stop working to release altogether while others can unexpectedly stop working.

This certain miner in its existing version is focused on mining the Monero cryptocurrency having a customized variation of XMRig CPU mining engine. If the projects confirm effective after that future variations of the Locator.exe can be introduced in the future. Ettersom skadelig programvare bruker sikkerhetsproblemer i programvaren for å infisere målverter, det kan være en del av en usikker saminfeksjon med ransomware og trojanere.

Removal of Locator.exe is strongly advised, because you risk not only a big electrical power expense if it is operating on your PC, however the miner may additionally carry out various other unwanted activities on it as well as even damage your PC completely.

Locator.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Locator.exe

SKRITT 5. Locator.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Locator.exe

Hvor å forhindre din PC blir infisert med “Locator.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Locator.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Locator.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Locator.exe”.