En helt ny, virkelig farlig kryptovaluta miner virus har faktisk blitt oppdaget av trygghet og sikkerhet forskere. den malware, kalt Intele.exe kan infisere målsyke ved å bruke en rekke midler. Hovedpoenget bak Intele.exe miner er å ansette kryptovaluta miner oppgaver på datamaskinene til sufferers for å få Monero symboler på lider utgifter. The outcome of this miner is the elevated electrical power expenses and if you leave it for longer amount of times Intele.exe might even harm your computer systems components.

Intele.exe: distribusjonsmetoder

De Intele.exe malware bruksområder 2 fremtredende teknikker som brukes til å infisere datamaskinsmål:

- Nyttelast Levering ved hjelp av tidligere infeksjoner. If an older Intele.exe malware is released on the victim systems it can immediately update itself or download and install a more recent version. Dette er mulig gjennom den innebygde oppdaterings kommando som kjøper lansering. Dette gjøres ved å koble til en viss forhåndsdefinert hacker styrt web-server som gir den skadelige koden. Den nedlastede infeksjonen vil sikkert få navnet på en Windows-tjeneste og også bli lagt inn i “%Systemet% temp” plassering. Viktige hjem så vel som konfigurasjonsdata for operativsystemet endres for å tillate en nådeløs og også stille infeksjon.

- Utnytter programvare for sikkerhetsproblem. The latest variation of the Intele.exe malware have actually been discovered to be caused by the some exploits, populært kjent for å bli brukt i ransomware-angrepene. Infeksjoner er gjort ved å målrette åpne tjenester ved hjelp av TCP-port. Angrepene er automatiserte av hackere styrt rammeverk som søker etter om porten er åpen. Hvis denne betingelsen er oppfylt, vil den sjekke tjenesten og gjenopprette detaljer om den, inkludert alle typer versjoner og konfigurasjonsdata. Utnyttelser så vel som populære brukernavn og passordblandinger kan gjøres. Når utnyttelsen er forårsaket mot risikokoden, vil bergmannen sikkert bli utplassert i tillegg til bakdøren. Dette vil sikkert gi en dobbel infeksjon.

I tillegg til disse teknikkene kan andre tilnærminger også brukes. Gruvearbeidere kan distribueres ved hjelp av phishing-e-post som sendes ut på en spam-lignende måte og er avhengige av sosialtekniske teknikker for å forvirre de syke til å tro at de har mottatt en melding fra en ekte tjeneste eller et firma.. Viroidedokumentene kan enten festes rett eller plasseres i kroppskomponentene i multimediainnhold eller tekstlenker.

Skurkene kan også produsere destruktive touchdown-sider som kan utgjøre nedlasting og installasjon av leverandører, nedlasting av programvare portaler og også andre ofte tilgang til steder. Når de bruker lignende tilsynelatende domene som ekte adresser og sikkerhetssertifikater, kan brukerne overtales rett til å kommunisere med dem. I noen tilfeller rett og slett å åpne dem kan aktivere miner infeksjon.

En annen strategi vil absolutt være å bruke nyttelastbærere som kan spres ved hjelp av disse teknikkene eller via datadelingsnettverk, BitTorrent er blant en av de mest populære. Det brukes ofte til å spre både legitim programvare og også filer samt piratinnhold. To av de mest foretrukne hale leverandører er følgende:

Ulike andre tilnærminger som lovbryterne kan tenke på, inkluderer bruk av nettleserkaprere - farlige plugins som er egnet for de mest fremtredende nettleserne.. De blir lagt ut til de aktuelle arkivene med falske kundevurderinger og også kvalifikasjoner for programmerer. I mange tilfeller kan sammendragene inneholde skjermbilder, videoer og forseggjorte sammendrag som oppmuntrer til fantastiske attributtforbedringer og også effektivitetsoptimaliseringer. Likevel vil vanene til de berørte nettleserne forvandles ved avdrag- enkeltpersoner vil finne at de absolutt vil bli omdirigert til en hackerstyrt touchdown-webside, og deres oppsett kan endres – standard startside, internett søkemotor samt nye faner nettside.

Intele.exe: Analyse

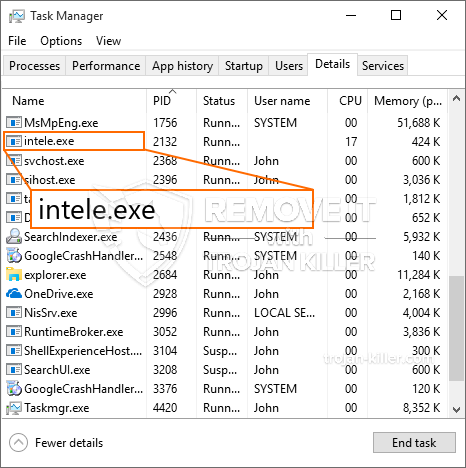

The Intele.exe malware is a traditional situation of a cryptocurrency miner which depending on its configuration can create a wide array of unsafe actions. Its main goal is to perform intricate mathematical tasks that will certainly make use of the offered system sources: prosessor, GPU, minne og harddisk område. Metoden de fungerer er ved å koble til en spesiell web server kalt gruvedrift basseng hvor den nødvendige koden er lastet ned og installere. Så raskt som blant oppgavene blir lastet ned vil det bli startet på en gang, flere omstendigheter kan kjøres på når. When an offered task is finished one more one will certainly be downloaded and install in its area and the loop will proceed till the computer system is powered off, the infection is eliminated or an additional similar event happens. Kryptovaluta vil sikkert deles ut til de kriminelle kontrollerne (hacking gruppe eller en enslig hacker) direkte til sine lommebøker.

A dangerous attribute of this category of malware is that examples similar to this one can take all system sources as well as practically make the sufferer computer system pointless until the hazard has actually been totally gotten rid of. The majority of them feature a consistent installation which makes them actually challenging to remove. Disse kommandoene vil sikkert gjøre justeringer i oppstartsalternativer, configuration data and Windows Registry values that will make the Intele.exe malware start automatically once the computer system is powered on. Accessibility to recuperation menus as well as choices might be obstructed which renders several hands-on removal guides almost pointless.

Denne spesifikke infeksjonen vil sikkert konfigurasjons en Windows-løsning for seg selv, adhering to the conducted protection analysis ther following actions have actually been observed:

. Under gruveoperasjonene kan den tilknyttede skadevare kobles til allerede kjørende Windows-løsninger og også tredjeparts oppsettprogrammer. By doing so the system administrators may not discover that the resource lots originates from a different procedure.

| Navn | Intele.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove Intele.exe |

Denne typen malware-infeksjoner er spesielt effektive til å utføre sofistikerte kommandoer hvis de er konfigurert slik. De er basert på en modulær struktur som gjør det mulig for de kriminelle kontrollørene å orkestrere alle slags farlige handlinger. Blant de foretrukne eksempler er endring av Windows-registeret – modifikasjonsstrenger knyttet til operativsystemet kan skape betydelige effektivitetsavbrudd og manglende evne til å få tilgang til Windows-løsninger. Avhengig av omfanget av endringer kan det også gjøre datamaskinen helt ubrukelig. På den annen side kan manipulering av registerverdier som tilhører alle slags tredjeparts installerte applikasjoner sabotere dem. Noen programmer kan mislykkes i å frigis helt, mens andre uventet kan slutte å fungere.

Denne spesifikke gruvearbeideren i sin nåværende versjon er fokusert på å utvinne Monero-kryptovalutaen med en modifisert versjon av XMRig CPU-gruvemotoren. If the campaigns verify effective then future variations of the Intele.exe can be launched in the future. Som malware benytter program sårbarheter for å forurense målet verter, det kan være bestanddel av en skadelig samtidig infeksjon med ransomware og trojanere.

Elimination of Intele.exe is strongly recommended, gitt at du risikerer ikke bare en stor strømutgift hvis den fungerer på DATAMASKINEN, men gruvearbeideren kan i tillegg utføre forskjellige andre uønskede oppgaver på den og også skade PC-en din permanent.

Intele.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Intele.exe

SKRITT 5. Intele.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Intele.exe

Hvor å forhindre din PC blir infisert med “Intele.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Intele.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Intele.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Intele.exe”.