En ny, veldig farlig kryptovaluta miner virus har blitt oppdaget av trygghet og sikkerhet forskere. den malware, kalt Etewyant-rsi2.exe kan forurense mål ofrene benytte et utvalg av midler. Hovedpoenget bak gruvearbeideren Etewyant-rsi2.exe er å bruke kryptovalutaoppgaver på datamaskiner til ofre for å skaffe Monero-tokens til målkostnad. The outcome of this miner is the elevated power costs and also if you leave it for longer amount of times Etewyant-rsi2.exe might also damage your computers parts.

Etewyant-rsi2.exe: distribusjonsmetoder

De Etewyant-rsi2.exe malware bruksområder 2 foretrukne teknikker som benyttes for å forurense datasystem mål:

- Nyttelast Levering via Tidligere infeksjoner. If an older Etewyant-rsi2.exe malware is deployed on the sufferer systems it can automatically upgrade itself or download a more recent variation. This is feasible by means of the integrated upgrade command which acquires the release. Dette gjøres ved å koble til en bestemt forhåndsdefinert hacker styrt web-server som gir den skadelige koden. The downloaded infection will get the name of a Windows service and also be placed in the “%Systemet% temp” sted. Essential homes and operating system arrangement files are transformed in order to allow a persistent and silent infection.

- Programvare Utnytter Program for sikkerhetsproblem. The most current variation of the Etewyant-rsi2.exe malware have been discovered to be triggered by the some exploits, viden kjent for å bli brukt i løsepengevareovergrepene. Infeksjoner er gjort ved å målrette åpne løsninger gjennom TCP-port. Angrepene er automatisert av et hackerstyrt rammeverk som ser opp hvis porten er åpen. If this condition is fulfilled it will scan the service and also fetch info concerning it, bestående av alle typer variasjoner og også arrangementsdata. Ventures så vel som foretrukket brukernavn og passordblandinger kan gjøres. Når utnyttelsen blir satt i mot versus den sårbare koden, vil gruvedriften sikkert bli distribuert sammen med bakdøren. Dette vil sikkert presentere en dobbel infeksjon.

Apart from these approaches various other methods can be used also. Miners can be dispersed by phishing e-mails that are sent in bulk in a SPAM-like manner and rely on social design tricks in order to puzzle the victims into believing that they have actually gotten a message from a legit service or company. The infection files can be either directly affixed or put in the body components in multimedia material or text links.

The bad guys can additionally produce destructive landing pages that can impersonate vendor download pages, software application download portals and also various other frequently accessed areas. When they use similar sounding domain to legit addresses and safety and security certifications the individuals may be pushed into engaging with them. I mange tilfeller rett og slett å åpne dem kan aktivere miner infeksjon.

One more approach would be to make use of payload providers that can be spread using the above-mentioned techniques or through documents sharing networks, BitTorrent er en av en av de mest fremtredende. It is often used to disperse both legitimate software application and data and pirate web content. 2 av en av de mest foretrukne nyttelast leverandører er følgende:

Various other techniques that can be thought about by the crooks consist of using browser hijackers -dangerous plugins which are made suitable with the most prominent internet browsers. They are posted to the relevant databases with fake user reviews as well as developer credentials. I mange tilfeller beskrivelsene kan inkludere skjermbilder, videos as well as elaborate summaries encouraging excellent feature enhancements and efficiency optimizations. Nonetheless upon installation the behavior of the impacted web browsers will certainly transform- customers will find that they will be redirected to a hacker-controlled landing web page and also their settings could be modified – standard nettside, online søkemotor og nye faner siden.

Etewyant-rsi2.exe: Analyse

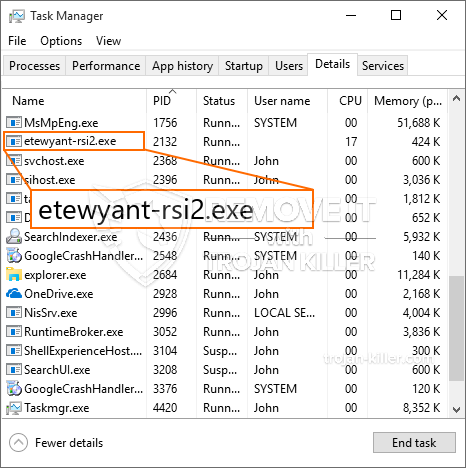

The Etewyant-rsi2.exe malware is a timeless instance of a cryptocurrency miner which depending on its arrangement can trigger a wide variety of unsafe actions. Its main goal is to do intricate mathematical tasks that will take advantage of the readily available system sources: prosessor, GPU, minne og også harddisk plass. The method they work is by attaching to a special server called mining swimming pool where the needed code is downloaded. As soon as one of the tasks is downloaded it will be begun simultaneously, mange tilfeller kan være borte så snart. When an offered task is finished an additional one will be downloaded and install in its place and the loophole will certainly continue up until the computer system is powered off, the infection is gotten rid of or one more comparable event occurs. Kryptovaluta vil bli kompensert for den kriminelle kontrollerne (hacking team eller en enslig hacker) rett til sine lommebøker.

An unsafe attribute of this classification of malware is that samples like this one can take all system sources and virtually make the victim computer pointless till the risk has actually been totally removed. The majority of them feature a relentless setup that makes them truly tough to remove. Disse kommandoene vil sikkert gjøre endringer for valg, setup documents and Windows Registry values that will make the Etewyant-rsi2.exe malware start instantly when the computer system is powered on. Access to recuperation food selections and options might be blocked which makes lots of hand-operated elimination guides practically worthless.

Denne spesifikke infeksjonen vil sikkert arrangement en Windows-tjeneste for seg selv, etter den utførte sikkerhetsanalysen har det faktisk blitt observert at det følger aktiviteter:

. Under gruvedriften kan den tilknyttede skadevare kobles til allerede kjørende Windows-løsninger og tredjepartsmonterte applikasjoner. Ved å gjøre det kan systemansvarlige ikke oppdage at kilde tonn stammer fra en egen prosedyre.

| Navn | Etewyant-rsi2.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove Etewyant-rsi2.exe |

Disse slags skadelige infeksjoner er spesielt effektive ved utførelse av innovative kommandoer hvis konfigurert så. De er basert på et modulært rammeverk slik at kriminelle kontrollere for å organisere alle typer farlig atferd. Blant de prominente eksemplene er endring av Windows-registeret – justeringer strenger forbundet av operativsystemet kan føre til store ytelses forstyrrelser og også manglende evne til å få tilgang til Windows-løsninger. Avhengig av omfanget av endringene kan også gjøre datamaskinen helt meningsløst. På den annen side manipulering av register worths som tilhører tredjeparts montert applikasjoner kan undergrave dem. Noen programmer kan unnlate å innføre helt, mens andre kan uventet slutter å virke.

Denne spesifikke miner i sin eksisterende variasjoner er konsentrert på utvinningen av det Monero kryptovaluta som inneholder en endret variant av XMRig CPU gruvedrift motoren. If the campaigns prove effective then future variations of the Etewyant-rsi2.exe can be launched in the future. Som malware gjør bruk av programvare sårbarheter å infisere målet verter, det kan være en del av en farlig samtidig infeksjon med ransomware og også trojanere.

Elimination of Etewyant-rsi2.exe is strongly advised, siden du risikerer ikke bare en stor elektrisk strømregningen om det fungerer på datamaskinen, men miner kan også utføre ulike andre uønskede aktiviteter på det samt selv skade datamaskinen din helt.

Etewyant-rsi2.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Etewyant-rsi2.exe

SKRITT 5. Etewyant-rsi2.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Etewyant-rsi2.exe

Hvor å forhindre din PC blir infisert med “Etewyant-rsi2.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Etewyant-rsi2.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Etewyant-rsi2.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Etewyant-rsi2.exe”.