En ny, ekstremt skadelig kryptovaluta-gruveinfeksjon har blitt identifisert av sikkerhetsforskere. den malware, kalt Dwm.exe can infect target victims using a selection of ways. Essensen bak Dwm.exe-gruvearbeideren er å bruke kryptovalutaoppgavearbeid på datasystemene til mål for å skaffe Monero-tokens til målkostnad. The outcome of this miner is the elevated electrical power expenses and also if you leave it for longer time periods Dwm.exe might also harm your computer systems components.

Dwm.exe: distribusjonsmetoder

De Dwm.exe malware benytter 2 foretrukne tilnærminger som brukes for å infisere datamaskinmål:

- Nyttelast Levering gjennom Tidligere infeksjoner. If an older Dwm.exe malware is released on the target systems it can instantly update itself or download and install a newer version. Dette er mulig via den innebygde oppdatert kommando som får frigjørings. Dette gjøres ved å koble til en viss forhåndsdefinert hacker styrt server som leverer den skadelige koden. Den nedlastede viruset vil få navnet på en Windows-tjeneste og bli satt i “%Systemet% temp” plassering. Important residential or commercial properties and operating system setup files are changed in order to allow a persistent and quiet infection.

- Utnytter programvare for sikkerhetsproblem. The most current version of the Dwm.exe malware have been found to be triggered by the some ventures, populært forstått for å ha blitt brukt i ransomware-angrepene. Infeksjoner er gjort ved å målrette åpne tjenester via TCP port. Angrepene er automatisert av et hackerstyrt rammeverk som ser opp hvis porten er åpen. If this problem is satisfied it will certainly check the solution and also retrieve details about it, bestående av hvilken som helst versjon og også oppsettdata. Exploits and also popular username as well as password combinations might be done. When the manipulate is triggered against the prone code the miner will be released in addition to the backdoor. Dette vil gi den en dual-smitte.

Bortsett fra disse teknikkene kan også andre tilnærminger brukes. Miners can be distributed by phishing emails that are sent wholesale in a SPAM-like way as well as depend upon social design techniques in order to perplex the targets right into believing that they have actually received a message from a legitimate solution or business. The infection files can be either straight connected or placed in the body materials in multimedia material or message links.

The offenders can likewise develop destructive touchdown web pages that can impersonate vendor download pages, nedlasting av programvare portaler og også diverse andre regelmessig tilgang til steder. When they make use of similar appearing domain names to legitimate addresses and protection certificates the users might be persuaded right into interacting with them. I noen tilfeller rett og slett å åpne dem kan føre til at miner infeksjon.

An additional approach would certainly be to utilize haul carriers that can be spread out utilizing the above-mentioned approaches or through data sharing networks, BitTorrent er bare ett av de mest foretrukne seg. It is often made use of to disperse both reputable software program as well as documents and pirate web content. To av en av de mest fremtredende hale bærere er følgende:

Various other techniques that can be taken into consideration by the offenders include the use of internet browser hijackers -hazardous plugins which are made suitable with the most prominent web internet browsers. They are submitted to the pertinent databases with fake customer testimonials as well as developer credentials. I de fleste tilfeller oppsummeringer kan bestå av skjermbilder, videos and also fancy descriptions encouraging great attribute improvements and efficiency optimizations. Nonetheless upon installment the habits of the impacted internet browsers will alter- customers will certainly discover that they will certainly be rerouted to a hacker-controlled landing page as well as their settings may be altered – standard startside, Internett-søkemotor, og også nye faner nettside.

Dwm.exe: Analyse

The Dwm.exe malware is a classic situation of a cryptocurrency miner which relying on its setup can trigger a variety of unsafe actions. Dens viktigste mål er å gjøre komplekse matematiske arbeidsplasser som vil sikkert dra nytte av de lett tilgjengelige system kilder: prosessor, GPU, minne samt harddisk område. Måten de fungerer er ved å koble til en unik server kalt gruvedrift basseng hvor den nødvendige koden er lastet ned. Så snart en av jobbene er lastet ned vil det sikkert være begynt på en gang, flere forhold kan være borte for en gangs skyld. Når en gitt jobb er ferdig ytterligere en vil sikkert lastes ned på sin plass, så vel som loopen vil fortsette til datamaskinen systemet er slått av, infeksjonen er fjernet, eller en annen tilsvarende hendelse inntreffer. Kryptovaluta vil deles ut til de kriminelle kontrollerne (hacking team eller en enkelt cyberpunk) rett til sine lommebøker.

En farlig egenskap av denne kategorien av malware er at eksempler som dette kan ta alle systemressurser og praktisk talt gjøre offeret datasystemet meningsløs inntil faren er fullstendig eliminert. Mange av dem har en nådeløs installasjon som gjør dem faktisk vanskelig å bli kvitt. Disse kommandoene vil selvfølgelig gjøre endringer også opsjoner, arrangement files and Windows Registry values that will certainly make the Dwm.exe malware beginning automatically once the computer is powered on. Tilgang til healing menyer samt valg kan bli hindret som gjør mange hands-on eliminering guider nesten meningsløst.

Denne infeksjonen vil ordningen en Windows-løsning for seg selv, etter utført beskyttelse evaluering ther holde aktiviteter har blitt observert:

. Under gruvearbeider operasjoner tilkoblet malware kan koble til for tiden kjører Windows-tjenester og også tredjeparts montert applikasjoner. Ved å gjøre slik at systemadministratorer kan ikke observere at kilde mange stammer fra en annen prosess.

| Navn | Dwm.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove Dwm.exe |

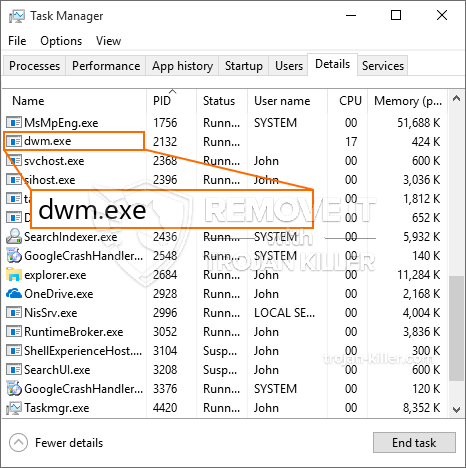

id =”83042″ juster =”aligncenter” width =”600″] Dwm.exe

Dwm.exe

These type of malware infections are particularly efficient at carrying out innovative commands if set up so. They are based on a modular structure enabling the criminal controllers to manage all sort of dangerous actions. En av de fremtredende tilfeller er endring av Windows-registeret – adjustments strings connected by the operating system can cause major efficiency disruptions and also the lack of ability to gain access to Windows solutions. Depending upon the scope of modifications it can additionally make the computer entirely pointless. On the various other hand adjustment of Registry values coming from any third-party mounted applications can sabotage them. Some applications may stop working to release completely while others can suddenly quit working.

This specific miner in its present variation is concentrated on extracting the Monero cryptocurrency including a changed variation of XMRig CPU mining engine. If the projects prove successful then future versions of the Dwm.exe can be released in the future. Som malware benytter programvare applikasjons susceptabilities å infisere målet verter, det kan være bestanddel av en farlig samtidig infeksjon med ransomware og også trojanere.

Removal of Dwm.exe is highly suggested, considering that you risk not only a huge electricity expense if it is working on your COMPUTER, but the miner might likewise do various other unwanted activities on it and also even harm your PC completely.

Dwm.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Dwm.exe

SKRITT 5. Dwm.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Dwm.exe

Hvor å forhindre din PC blir infisert med “Dwm.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Dwm.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Dwm.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Dwm.exe”.