En ny, veldig farlig kryptovaluta miner infeksjonen har faktisk blitt funnet av sikkerhetsforskere. den malware, kalt Cex9.exe kan infisere mål ofrene benytte et utvalg av midler. Essensen bak gruvearbeideren Cex9.exe er å bruke kryptovaluta-gruvearbeidere på datasystemene til mål for å skaffe seg Monero-symboler til målkostnad. Resultatet av denne gruvearbeideren er de økte strømregningene, og hvis du lar den stå i lengre perioder kan Cex9.exe også skade datamaskinens deler.

Cex9.exe: distribusjonsmetoder

De Cex9.exe malware bruksområder 2 Foretrukne fremgangsmåter som benyttes for å forurense data mål:

- Nyttelast Levering bruke Prior Infeksjoner. Hvis en eldre Cex9.exe skadelig programvare utgis på offersystemene, kan den umiddelbart oppdatere seg selv eller laste ned og installere en nyere variant. Dette er mulig ved hjelp av den innebygde oppgradering kommando som får utgivelsen. Dette gjøres ved å koble til en spesifikk forhåndsdefinert hacker styrt web-server som gir den skadelige koden. Den nedlastede infeksjon vil få navnet på en Windows-tjeneste samt plasseres i “%Systemet% temp” sted. Vital hjem og kjøre systeminstallasjonsfilene er endret for å tillate en nådeløs og rolig infeksjon.

- Utnytter programvare for sikkerhetsproblem. Den nyeste versjonen av Cex9.exe malware har blitt funnet å være forårsaket av noen utnyttelser, populært forstått til å bli gjort bruk av i ransomware streik. Infeksjonene er gjort ved å målrette åpne løsninger ved hjelp av TCP-port. Overfallene er automatiserte av hackere styrt rammeverk som søker etter om porten er åpen. Hvis dette problemet er oppfylt vil det sjekke løsningen og gjenopprette informasjon om det, bestående av en versjon samt konfigurasjonsdata. Ventures og foretrukne brukernavn og passord mikser kan gjøres. Når gjøre bruk av utløses mot den sårbare koden miner vil sikkert bli utplassert i tillegg til bakdør. Dette vil sikkert gi en dobbel infeksjon.

Bortsett fra disse nærmer diverse andre strategier kan bli gjort bruk av for. Gruvearbeidere kan spres ved phishing e-poster som er sendt ut i bulk i en spam-aktig måte, og er avhengige av sosiale design teknikker for å forvirre de syke til å tro at de faktisk har mottatt en melding fra en ekte løsning eller virksomhet. Infeksjonen dokumenter kan være enten rett eller tilkoblet plassert i kroppen komponentene i multimedia materiale eller meldingsforbindelser.

Skurkene kan i tillegg lage ondsinnede destinasjonssider som kan utgjøre leverandør laste ned og installere sider, program nedlasting nettsteder, samt diverse andre ofte brukte steder. Når de bruker sammenlign vises domene til legit adresser samt sikkerhet og sikkerhetssertifikater brukerne kan bli overtalt rett inn å kommunisere med dem. Noen ganger bare åpne dem kan aktivere miner infeksjon.

En metode ville sikkert være å gjøre bruk av hale leverandører som kan spres ut utnytte disse teknikkene eller via fildelingsnettverk, BitTorrent er bare ett av de mest foretrukne seg. Det er ofte brukt til å distribuere både ekte program og også dokumenter og pirat innhold. 2 av de mest foretrukne nyttelastleverandører er de følgende:

Diverse andre teknikker som kan vurderes av skurkene bestå av å gjøre bruk av internett browser hijackers -hazardous plugins som er laget kompatibel med de fleste populære nettlesere. De er lagt ut til de riktige repositories med falske individuelle vurderinger og også designer legitimasjon. I mange tilfeller beskrivelsene kan bestå av skjermbilder, videoer og intrikate beskrivelser tiltalende gode attributt effektivisering og optimaliseringer. Likevel på avbetaling vaner av de berørte nettlesere vil endre seg- individer vil oppdage at de vil sikkert bli omdirigert til en hacker-kontrollert landing side og også deres innstillinger kan bli endret – standard nettside, online søkemotor og splitter nye faner nettside.

Cex9.exe: Analyse

Cex9.exe malware er en tradisjonell situasjon for en kryptovaluta-gruvearbeider som avhengig av konfigurasjonen kan skape et bredt utvalg av skadelige aktiviteter. Hovedmålet er å gjøre kompliserte matematiske jobber som helt sikkert vil gjøre bruk av de tilbudte systemkildene: prosessor, GPU, minne samt harddisk plass. Midlene de fungerer er ved å koble til en unik server kalt gruvebasseng hvor den nødvendige koden lastes ned og installeres. Så snart blant oppgavene blir lastet ned det vil sikkert være begynt på en gang, flere forhold kan være borte for når. Når en gitt jobb er fullført, vil en til lastes ned og installeres på stedet, og smutthullet vil helt sikkert fortsette til datasystemet slås av, infeksjonen er eliminert eller en annen lignende anledning finner sted. Kryptovaluta vil sikkert bli belønnet til de kriminelle kontrollerne (hacking gruppe eller en enslig hacker) direkte til sine vesker.

En utrygg egenskap ved denne gruppen av skadevare er at eksempler som dette kan ta alle systemressurser og praktisk talt gjøre det lidende datasystemet meningsløst inntil trusselen faktisk er fullstendig kvitt. Mange av dem inkluderer et konsekvent oppsett som gjør dem virkelig utfordrende å eliminere. Disse kommandoene vil gjøre endringer også alternativer, oppsettfiler samt Windows-registerverdier som helt sikkert vil få Cex9.exe til å starte skadelig programvare umiddelbart når datamaskinen slås på. Tilgjengelighet til helbredende matvalg og alternativer kan bli blokkert, noe som gjør flere praktiske fjerningsoversikter praktisk talt meningsløse.

Denne infeksjonen vil sikkert konfigurasjons en Windows-tjeneste for seg selv, etter gjennomført sikkerhetsanalyse ther følgende aktiviteter har blitt observert:

. Under gruveprosessen kan den tilknyttede skadelige programvaren knytte seg til Windows-tjenester som kjører for øyeblikket, så vel som tredjeparts oppsettprogrammer. Ved å gjøre det kan det hende at systemadministratorer ikke observerer at kildebelastningen stammer fra en separat prosess.

| Navn | Cex9.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware for å oppdage og fjerne Cex9.exe |

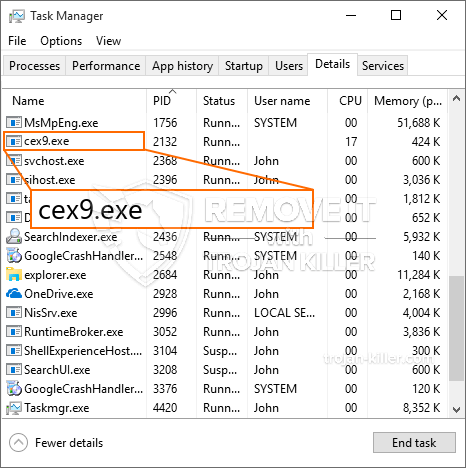

id =”82919″ juster =”aligncenter” width =”600″] Cex9.exe

Cex9.exe

Denne typen malwareinfeksjoner er spesielt effektive til å utføre sofistikerte kommandoer hvis de er konfigurert slik. De er basert på en modulær struktur som gjør det mulig for kriminelle kontrollere å håndtere alle slags farlige handlinger. Blant de prominente tilfeller er endring av Windows-registeret – endringsstrenger tilknyttet operativsystemet kan utløse alvorlige ytelsesforstyrrelser samt manglende evne til tilgjengelighet Windows-tjenester. Avhengig av omfanget av endringene kan det i tillegg gjøre datasystemet helt meningsløst. På den annen side kan kontroll av registerverdier som kommer fra alle typer tredjepartsinstallasjoner, undergrave dem. Noen programmer kan falle kort til å introdusere helt mens andre kan plutselig slutter å virke.

Denne bestemte gruvearbeideren i sin nåværende versjon er fokusert på å trekke ut Monero-kryptokurrency, inkludert en tilpasset variant av XMRig CPU-gruvedrift. Hvis prosjektene viser effektive, kan fremtidige varianter av Cex9.exe bli utgitt i fremtiden. Siden skadelig programvare bruker programvaremottak for å forurense målverter, det kan være en del av en skadelig samtidig infeksjon med ransomware og trojanere.

Fjerning av Cex9.exe anbefales sterkt, gitt at du ikke bare risikerer store strømkostnader hvis den fungerer på DATAMASKINEN din, men gruvearbeideren kan også utføre andre uønskede oppgaver på den og til og med skade PCen din fullstendig.

Cex9.exe fjerningsprosess

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” knappen for å fjerne Cex9.exe

SKRITT 5. Cex9.exe er fjernet!

video guide: Hvordan bruke GridinSoft Anti-Malware for å fjerne Cex9.exe

Hvor å forhindre din PC blir infisert med “Cex9.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Cex9.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Cex9.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Cex9.exe”.