En ny, veldig farlig kryptovaluta-gruvevirus har faktisk blitt identifisert av beskyttelsesforskere. den malware, kalt Ati.exe kan forurense målet ofre ved hjelp av et utvalg av måter. Hovedideen bak gruvearbeideren Ati.exe er å bruke kryptovaluta-gruvearbeidere på datamaskinsystemene til pasienter for å skaffe seg Monero-symboler til syke bekostning. The result of this miner is the elevated electrical energy costs as well as if you leave it for longer time periods Ati.exe may also harm your computers parts.

Ati.exe: distribusjonsmetoder

De Ati.exe malware bruker to foretrukne teknikker som brukes til å infisere datamaskinmål:

- Nyttelast Levering via Tidligere infeksjoner. If an older Ati.exe malware is released on the sufferer systems it can automatically update itself or download and install a newer variation. Dette er mulig via den integrerte oppdateringskommandoen som henter lanseringen. Dette gjøres ved å feste til en bestemt forhåndsdefinert hacker styrt web-server som gir den skadelige koden. Den nedlastede og installerte infeksjonen vil sikkert få navnet på en Windows-tjeneste, samt bli plassert i “%Systemet% temp” sted. Vitale hjem og også kjørende systemoppsettdokumenter endres for å tillate en nådeløs og også stille infeksjon.

- Utnytter programvare for sikkerhetsproblem. The most current variation of the Ati.exe malware have been found to be triggered by the some ventures, kjent for å bli brukt i løsepengevareovergrepene. Infeksjoner er gjort ved å målrette åpne tjenester via TCP port. Angrepene er automatisert av et hackerstyrt rammeverk som ser opp hvis porten er åpen. Hvis denne betingelsen er oppfylt, vil den sjekke løsningen og gjenopprette detaljer om den, bestående av enhver type variasjon samt oppsettdata. Ventures og også ønsket brukernavn og også passord mikser kan gjøres. Når manipulasjonen er aktivert mot den mottakelige koden, vil gruvearbeideren bli løslatt i tillegg til bakdøren. Dette vil gi den en dual-smitte.

I tillegg til disse teknikkene kan andre metoder også brukes. Gruvearbeidere kan spres av phishing-e-poster som sendes ut i engros på en SPAM-lignende måte, i tillegg til at de er avhengige av sosiale designteknikker for å forvirre de lidende til å tro at de faktisk har fått en melding fra en anerkjent tjeneste eller et selskap. Virusdataene kan enten festes direkte eller legges inn i kroppsmaterialet i multimedienettinnhold eller tekstlenker.

De kriminelle kan også produsere skadelige touchdown-sider som kan etterligne leverandørnedlasting og installasjon av nettsider, nettsteder for nedlasting av programvare og andre ofte tilgjengelige steder. Når de bruker sammenlignbare domenenavn med anerkjente adresser og sikkerhetssertifikater, kan brukerne bli tvunget til å koble seg til dem. Noen ganger kan bare å åpne dem forårsake gruveinfeksjonen.

En annen teknikk ville være å benytte nyttelasttjenesteleverandører som kan spres ved bruk av de ovennevnte teknikkene eller gjennom fildelingsnettverk, BitTorrent er bare ett av de mest foretrukne seg. Det brukes ofte til å spre både legitimt programvare og filer og piratmateriale. To av de mest prominente hale tjenesteleverandører er følgende:

Ulike andre teknikker som kan vurderes av de kriminelle består av bruk av nettleserkaprere -usikre plugins som er laget egnet med en av de mest populære nettleserne. De sendes til de relevante depotene med falske kundeevalueringer og også programmererlegitimasjon. I mange tilfeller sammendragene kan inkludere skjermbilder, videoklipp og sofistikerte sammendrag som lover fantastiske funksjonsforbedringer samt ytelsesoptimaliseringer. Men ved avbetaling vil handlingene til de påvirkede nettleserne endres- brukere vil helt sikkert finne at de vil bli omdirigert til en hackerkontrollert touchdown-side, i tillegg til at innstillingene deres kan endres – standard startside, online søkemotoren, og også nye faner nettside.

Ati.exe: Analyse

The Ati.exe malware is a timeless case of a cryptocurrency miner which depending upon its arrangement can cause a wide variety of harmful activities. Its major objective is to perform complicated mathematical jobs that will certainly make use of the available system resources: prosessor, GPU, minne samt harddisk rom. The means they function is by attaching to an unique server called mining pool from where the required code is downloaded and install. Så snart blant de jobbene er lastet ned vil det bli startet på samme tid, flere tilfeller kan være borte for en gangs skyld. When an offered task is completed one more one will certainly be downloaded in its place and the loop will certainly proceed until the computer is powered off, infeksjonen elimineres eller en annen sammenlignbar anledning oppstår. Kryptovaluta vil bli kompensert for den kriminelle kontrollerne (hacking gruppe eller en enkelt cyberpunk) direkte til sine lommebøker.

A hazardous quality of this classification of malware is that examples like this one can take all system sources as well as virtually make the victim computer system unusable until the threat has been totally eliminated. Most of them include a relentless installment that makes them actually tough to eliminate. Disse kommandoene vil gjøre endringer også valg, configuration documents as well as Windows Registry values that will certainly make the Ati.exe malware begin automatically when the computer system is powered on. Accessibility to recovery menus and options might be blocked which renders many hand-operated elimination guides virtually ineffective.

Dette bestemte infeksjon vil konfigurasjons en Windows-tjeneste for seg selv, adhering to the carried out protection evaluation ther following actions have been observed:

. During the miner operations the associated malware can attach to already running Windows services and third-party installed applications. By doing so the system managers may not see that the resource tons comes from a separate process.

| Navn | Ati.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove Ati.exe |

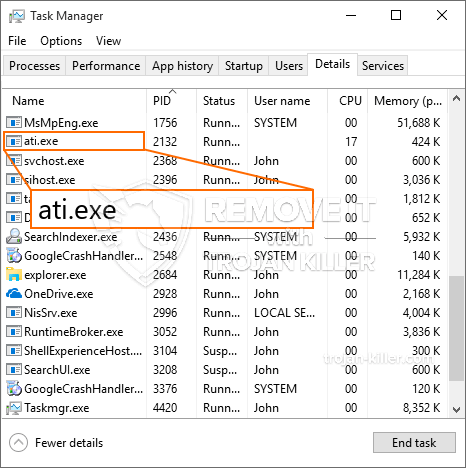

id =”81870″ juster =”aligncenter” width =”600″] Ati.exe

Ati.exe

Denne typen malwareinfeksjoner er spesielt effektive til å utføre sofistikerte kommandoer hvis de er konfigurert slik. De er basert på en modulær struktur som gjør det mulig for kriminelle kontrollere å håndtere alle slags farlige handlinger. Blant de prominente tilfeller er endring av Windows-registeret – endringsstrenger tilknyttet operativsystemet kan utløse alvorlige ytelsesforstyrrelser samt manglende evne til tilgjengelighet Windows-tjenester. Avhengig av omfanget av endringene kan det i tillegg gjøre datasystemet helt meningsløst. På den annen side kan kontroll av registerverdier som kommer fra alle typer tredjepartsinstallasjoner, undergrave dem. Noen programmer kan falle kort til å introdusere helt mens andre kan plutselig slutter å virke.

Denne bestemte gruvearbeideren i sin nåværende versjon er fokusert på å trekke ut Monero-kryptokurrency, inkludert en tilpasset variant av XMRig CPU-gruvedrift. If the projects show effective then future variations of the Ati.exe can be released in the future. Siden skadelig programvare bruker programvaremottak for å forurense målverter, det kan være en del av en skadelig samtidig infeksjon med ransomware og trojanere.

Removal of Ati.exe is highly recommended, gitt at du ikke bare risikerer store strømkostnader hvis den fungerer på DATAMASKINEN din, men gruvearbeideren kan også utføre andre uønskede oppgaver på den og til og med skade PCen din fullstendig.

Ati.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Ati.exe

SKRITT 5. Ati.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Ati.exe

Hvor å forhindre din PC blir infisert med “Ati.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Ati.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Ati.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Ati.exe”.